Повышение безопасности компьютерных систем

Встроенные аппаратные средства безопасности

Проблемы технологий безопасности

Повышение безопасности компьютера всегда являлось вопросом первостепенной важности, в особенности сегодня, когда во всем мире появляется все больше домашних и корпоративных ПК, соединенных между собой через Интернет. Эти подключенные к сети системы представляют собой соблазнительную приманку как для случайных хакеров, так и для профессиональных преступников. Кроме того, с каждым днем растет объем деловых операций, совершаемых через Интернет. Повышение безопасности становится неотложной задачей, решения которой в равной мере требуют и конечные пользователи, и компании. Поэтому корпорация Intel начала исследовать решения, которые могли бы помочь конечным пользователям и предприятиям в их попытках защитить критически важные данные.

ответ на потребность в укреплении безопасности корпорация Intel выступила с

проектом под названием Safer Computing Initiative. Поскольку решение проблем

безопасности ПК требует согласованной работы аппаратных средств, операционных

систем и прикладного программного обеспечения, инициатива Intel Safer Computing

Initiative объединила вокруг общей цели множество поставщиков продукции. Одной

из главных составляющих этой инициативы стало формирование в 2003 году совместной

группы из ведущих представителей отрасли — Trusted Computing Group (TCG), ставящей

своей целью повышение безопасности компьютеров. С момента своего образования

TCG работает над стандартизацией аппаратных и программных интерфейсов, обеспечивающих

взаимодействие между различными платформами и повышающих уровень защищенности

при обмене информацией через Интернет.

ответ на потребность в укреплении безопасности корпорация Intel выступила с

проектом под названием Safer Computing Initiative. Поскольку решение проблем

безопасности ПК требует согласованной работы аппаратных средств, операционных

систем и прикладного программного обеспечения, инициатива Intel Safer Computing

Initiative объединила вокруг общей цели множество поставщиков продукции. Одной

из главных составляющих этой инициативы стало формирование в 2003 году совместной

группы из ведущих представителей отрасли — Trusted Computing Group (TCG), ставящей

своей целью повышение безопасности компьютеров. С момента своего образования

TCG работает над стандартизацией аппаратных и программных интерфейсов, обеспечивающих

взаимодействие между различными платформами и повышающих уровень защищенности

при обмене информацией через Интернет.

Встроенные аппаратные средства безопасности

![]() руппа

Trusted Computing Group, которая до преобразования в корпорацию носила название

Trusted Platform Computing Association (TCPA), взялась за решение сложной, важной

и зачастую противоречивой задачи — обеспечить безопасность персонального компьютера

без ущерба для открытости и гибкости, которые сделали ПК столь успешным изобретением.

Руководствуясь этими принципами, TCG уделяет особое внимание выработке спецификаций

важнейшей части общего решения по безопасности — аппаратного модуля Trusted

Platform Module (TPM).

руппа

Trusted Computing Group, которая до преобразования в корпорацию носила название

Trusted Platform Computing Association (TCPA), взялась за решение сложной, важной

и зачастую противоречивой задачи — обеспечить безопасность персонального компьютера

без ущерба для открытости и гибкости, которые сделали ПК столь успешным изобретением.

Руководствуясь этими принципами, TCG уделяет особое внимание выработке спецификаций

важнейшей части общего решения по безопасности — аппаратного модуля Trusted

Platform Module (TPM).

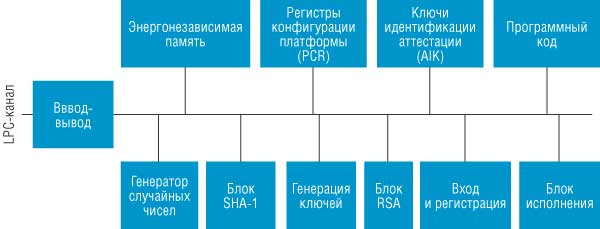

TPM — это аппаратный модуль, который выполняет следующие функции:

• служит безопасным хранилищем информации;

• реализует ряд криптографических функций, исполняемых в защищенной среде;

• хранит и сообщает сведения о целостности данных.

Блок-схема TPМ

Хотя сам по себе модуль TPM не может обеспечить безопасность ПК, но его необходимо стандартизовать, чтобы поставщики платформ, операционных систем и прикладного программного обеспечения могли создавать технологические компоненты, способные сделать персональные компьютеры и совершаемые с их помощью транзакции действительно защищенными.

Стандарт обладает множеством преимуществ: сделав возможным более массовое производство основанной на стандартах продукции с меньшим количеством вариантов, он приведет к снижению стоимости оборудования. Наличие же стандартизированного оборудования приведет к усилению конкуренции, что, в свою очередь, позволит абонентам выбирать, какому поставщику услуг платить деньги. Для регионов со слаборазвитой проводной инфраструктурой, включая многие развивающиеся страны, целесообразность использования стандарта будет обусловлена как простотой его внедрения, так и низкой стоимостью решений на его основе.

Безопасность за рамками TPM

оявление

TPM — важное событие в сфере безопасности, но модуль ТРМ является лишь частью

общего решения по повышению безопасности вычислительных систем. В настоящее

время основное внимание уделяется стандартизации составляющих TPM, однако перспективными

целями Intel являются создание клавиатур и графических подсистем с доверительными

состояниями, а также углубление функций безопасности процессоров и наборов микросхем.

Корпорация уже работает над этими решениями и в ближайшее время планирует выпустить

ряд решений, включающих некоторые функции такого рода.

оявление

TPM — важное событие в сфере безопасности, но модуль ТРМ является лишь частью

общего решения по повышению безопасности вычислительных систем. В настоящее

время основное внимание уделяется стандартизации составляющих TPM, однако перспективными

целями Intel являются создание клавиатур и графических подсистем с доверительными

состояниями, а также углубление функций безопасности процессоров и наборов микросхем.

Корпорация уже работает над этими решениями и в ближайшее время планирует выпустить

ряд решений, включающих некоторые функции такого рода.

Задачи Trusted Computing

настоящее время TCG объединяет множество компаний, в числе которых — поставщики

платформ персональных компьютеров, операционных систем и модулей TPM. В состав

директоров группы входят представители Intel, IBM, HP, Microsoft, Sony, Sun

Microsystems, Seagate, Verisign и AMD. Модули TPM выпускают, в частности, компании

Atmel, Infineon, National Semiconductor и STMicroelectronics. До последнего

времени TCG занималась разработкой спецификаций TPM для персональных компьютеров.

настоящее время TCG объединяет множество компаний, в числе которых — поставщики

платформ персональных компьютеров, операционных систем и модулей TPM. В состав

директоров группы входят представители Intel, IBM, HP, Microsoft, Sony, Sun

Microsystems, Seagate, Verisign и AMD. Модули TPM выпускают, в частности, компании

Atmel, Infineon, National Semiconductor и STMicroelectronics. До последнего

времени TCG занималась разработкой спецификаций TPM для персональных компьютеров.

Сегодня выпущено более 4 млн. ПК с установленными TPM версии 1.1 — в основном компаниями IBM и HP. Корпорация Intel также начала поставки продукции на базе этой технологии. Недавно была выпущена системная плата Intel D865GRH, оснащенная TPM версии 1.1 и укомплектованная пакетом программного обеспечения, обеспечивающим повышенную безопасность персональной информации пользователя. Недавно вышла версия 1.2 спецификации TPM, а кроме того, уже началась разработка TPM, отвечающих новой спецификации.

Поскольку разработка TPM для платформ персональных компьютеров уже продвинулась достаточно далеко, группа TCG расширяет свой состав и начинает разработку спецификаций TPM для сотовых телефонов, карманных устройств и серверов, чтобы все устройства могли взаимодействовать между собой и сообщать друг другу данные о своем доверительном состоянии. Продолжается работа и по стандартизации протоколов, необходимых для передачи и интерпретации доверительного состояния.

Проблемы технологий безопасности

ехнологии

безопасности данных неразрывно связаны с многочисленными социальными проблемами

и вопросами охраны частной информации. Современные криптографические технологии

предусматривают присвоение каждой платформе уникального идентификатора. Однако

если каждый ПК наделяется уникальным номером, тут же возникают опасения, что

этот номер может быть использован для слежения за действиями пользователя, то

есть право неприкосновенности частной жизни будет нарушено.

ехнологии

безопасности данных неразрывно связаны с многочисленными социальными проблемами

и вопросами охраны частной информации. Современные криптографические технологии

предусматривают присвоение каждой платформе уникального идентификатора. Однако

если каждый ПК наделяется уникальным номером, тут же возникают опасения, что

этот номер может быть использован для слежения за действиями пользователя, то

есть право неприкосновенности частной жизни будет нарушено.

Участники TCG приложили значительные усилия, чтобы ПК остался тем, чем он является сегодня — по-настоящему персональным, личным компьютером. Были приняты специальные жесткие меры, которые должны обеспечить широкие возможности управления для пользователя и защиту частной информации.

Преимущества и перспективы

езультаты

деятельности TCG будут полезны всем. Конечным пользователям необходимы средства

для защиты персональных данных, не позволяющие проникнуть в тайну их частной

жизни. Компаниям нужна лучшая защита данных и корпоративных активов, более безопасный

удаленный доступ и возможность расширения бизнеса благодаря более защищенным

транзакциям. Поставщики оборудования и программного обеспечения получат в свое

распоряжение единую систему надежных средств безопасности для широкого спектра

платформ, способную упростить организацию транзакций с большим количеством клиентов.

Кроме того, многие поставщики выиграют и от возможности предложить рынку продукцию

с новыми функциями и характеристиками.

езультаты

деятельности TCG будут полезны всем. Конечным пользователям необходимы средства

для защиты персональных данных, не позволяющие проникнуть в тайну их частной

жизни. Компаниям нужна лучшая защита данных и корпоративных активов, более безопасный

удаленный доступ и возможность расширения бизнеса благодаря более защищенным

транзакциям. Поставщики оборудования и программного обеспечения получат в свое

распоряжение единую систему надежных средств безопасности для широкого спектра

платформ, способную упростить организацию транзакций с большим количеством клиентов.

Кроме того, многие поставщики выиграют и от возможности предложить рынку продукцию

с новыми функциями и характеристиками.

Выводы

егодня,

когда большинство домашних и корпоративных компьютеров подключены к сетям, особую

остроту приобретает проблема безопасности данных, проходящих через эти компьютеры.

Все более необходимой становится разработка методов и технологий защиты, которые

не препятствовали бы доступу к данным тем, кто имеет право к ним обращаться,

но предотвращали бы несанкционированный доступ.

егодня,

когда большинство домашних и корпоративных компьютеров подключены к сетям, особую

остроту приобретает проблема безопасности данных, проходящих через эти компьютеры.

Все более необходимой становится разработка методов и технологий защиты, которые

не препятствовали бы доступу к данным тем, кто имеет право к ним обращаться,

но предотвращали бы несанкционированный доступ.

Корпорация Intel и другие ведущие компании отрасли сформировали группу Trusted Computing Group, цель которой — разработать стандарты интерфейсов аппаратных и программных средств безопасности, которые обеспечили бы взаимодействие между разными платформами и при обмене данными через Интернет.