Как обеспечить безопасный серфинг

Получение информации об опасных сайтах

Обеспечение анонимности при серфинге

Всемирная сеть — неисчерпаемый источник разнообразной информации, в котором при желании можно найти данные практически по любой проблеме. Но одновременно с этим Интернет таит в себе немало угроз. Злоумышленники размещают на web-ресурсах вирусы и другие вредоносные программы (трояны, клавиатурные шпионы, программы для системного мониторинга и т.д.), маскируя их под полезное ПО. Скрипты, автоматически запускаемые при открытии web-страниц, могут выполнять опасные для пользователя действия на его компьютере, включая изменение системного реестра, кражу личных данных и установку вредоносного ПО. Приходящие каждому пользователю многочисленные спамерские послания нередко содержат вирусы, а фишинговые письма представляют собой настоящие ловушки для неискушенных пользователей, которые, поддавшись на ту или иную уловку, добровольно открывают свои учетные записи, пароли и PIN-коды. С помощью особых сетевых технологий злоумышленники проводят атаки на компьютеры пользователей либо в целях похищения их персональной информации, либо для того, чтобы включить компьютеры пользователей в зомби-сети, рассылающие спам и фишинговую электронную корреспонденцию для мошенничества с баннерной рекламой и т.д. Поэтому без определенных мер предосторожности заниматься интернет-серфингом (даже при наличии на компьютере антивирусной программы и брандмауэра) сегодня весьма опасно. О том, что конкретно могут предпринять домашние пользователи в целях повышения безопасности при работе в Сети, мы и поговорим в данной статье.

Получение информации об опасных сайтах

Безусловно, немногие пользователи сознательно заходят на опасные интернет-сайты, замешанные в мошенничестве, открытии конфиденциальной информации пользователей или распространении spyware-модулей и вирусов. Зато попасть на них случайно — по ссылкам, найденным в ходе поиска на поисковых системах, — может каждый. Дело в том, что, за исключением поисковика Google, ни одна другая поисковая система об уровне опасности при загрузке того или иного сайта не сообщает, да и предупреждения Google видят лишь те пользователи, у которых в браузере не заблокировано открытие всплывающих окон (а следовательно — немногие). В итоге большинство пользователей, решая вопрос о том, перейти по найденной ссылке или нет, руководствуется лишь именем и адресом сайта, которые зачастую ни о чем им не говорят.

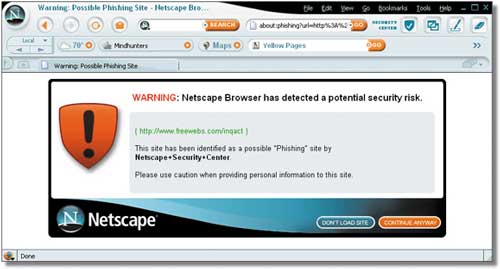

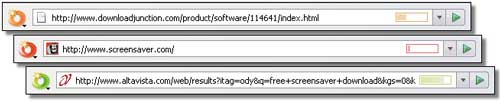

В то же время выход есть — достаточно установить ПО, в котором предусмотрены функции по информированию пользователей о потенциально опасных сайтах. Таких вариантов несколько. Удобнее, когда контроль безопасности посещаемых сайтов предусмотрен уже в самом интернет-браузере, однако пока лишь Netscape 8.0 может похвастаться подобной функциональностью: при попадании на сайты с плохой репутацией (выявление последних осуществляется на основе черных списков VeriSign и TRUSTе) программа информирует об этом пользователя при помощи специального предупреждающего значка красного цвета (рис. 1), в то время как хорошие сайты маркируются зеленым значком. Этим реакция браузера на опасные сайты не ограничивается — дополнительно производится отключение поддержки технологий JavaScript, файлов cookies и исполнения элементов управления ActiveX.

Рис. 1. Информирование пользователя об опасном сайте в Netscape 8.0

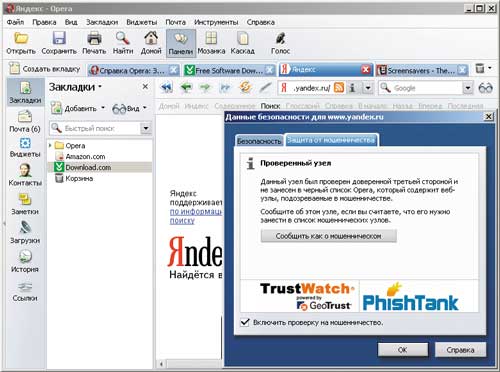

Теоретически информирование пользователя о подозрительных веб-страницах появилось недавно и в браузере Opera, где при включении соответствующей возможности (по умолчанию она отключена) сайты будут проверяться на принадлежность к нахождению в базе данных мошеннических web-узлов. Статус безопасности каждого из загруженных узлов отображается в виде значка в правой части поля адреса, при щелчке на котором открывается диалоговое окно с информацией о степени доверия к данному узлу (рис. 2). Однако база проверенных узлов пока не слишком велика, так что о полноценном информировании говорить преждевременно.

Рис. 2. Информирование пользователя

о проверенном на предмет

мошенничества

сайте в Opera

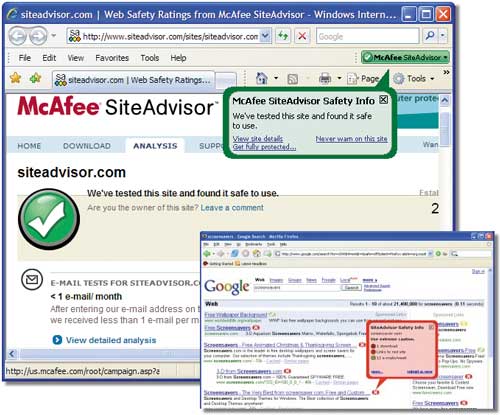

В других браузерах подобных возможностей пока не предлагается, однако пользователи браузеров Internet Explorer и Firefox могут воспользоваться бесплатным плагином McAfee SiteAdvisor, скачав его по адресу: http://www.siteadvisor.com/download/ie2.html (528 Кбайт) или http://www.siteadvisor.com/download/ff.html (110 Кбайт) соответственно. Данный плагин анализирует результаты поиска, выдаваемые поисковиками Google, MSN и Yahoo!, и маркирует ссылки красными, желтыми или зелеными метками (рис. 3). Красные метки означают наивысший уровень опасности и проставляются у ссылок на сайты, прославившиеся спамерскими и фишинг-рассылками, распространением вирусов, шпионского и рекламного ПО, а зелеными маркируются безопасные сайты. Основой для работы McAfee SiteAdvisor является огромная база данных, охватывающая более 90% существующих web-сайтов и включающая данные тестирования более чем 100 тыс. приложений.

Рис. 3. Маркировка сайтов программой McAfee SiteAdvisor

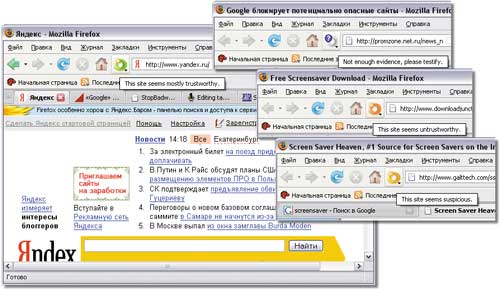

Пользователям Firefox предлагается и другая возможность — бесплатное расширение WOT (http://www.mywot.com/en/wot/download/, 155 Кбайт), информирующее их об уровне благонадежности посещаемых сайтов, причем, в отличие от плагина McAfee SiteAdvisor, оно маркирует сайты (в зависимости от уровня их опасности) не тремя, а гораздо большим числом меток. Опасные сайты WOT выявляет на основе собственной постоянно пополняемой базы данных, в которой ресурсы анализируются с трех позиций:

- коммерческой — заслуживает ли сайт доверия в коммерческом плане и не был ли он замешан в мошеннических операциях;

- приватной — не открывает ли данный сайт персональную информацию, касающуюся зарегистрированных на нем пользователей третьим сторонам без уведомления самих пользователей;

- информационной — не рассчитано ли содержание сайта только на взрослую аудиторию.

В WOT предусмотрены три типа информирования — маркировка сайта цветным значком (рис. 4), отображение уровня благонадежности сайта в строке адреса при помощи разноцветных прямоугольных брусков (рис. 5) и появление дополнительного сообщения при попытке загрузки сайта с наивысшим уровнем опасности (рис. 6). Кроме того, при проведении поиска на ряде поисковых серверов (Google, MSN и Yahoo! и др.) пользователь уведомляется о неблагонадежных сайтах прямо в результатах поиска, то есть еще до перехода на них по ссылкам (рис. 7). Это удобно и гораздо более безопасно, поскольку пользователь узнает об опасности заблаговременно, а не в процессе загрузки сайта и получает возможность отказаться от опасных ссылок.

Рис. 4. Маркировка сайтов средствами WOT

Рис. 5. Вид адресной строки сайта с отображением уровня

его WOT-благонадежности

Рис. 6. Сообщение о загрузке сайта, зафиксированного в базе WOT

в категории особо опасных

Рис. 7. WOP-маркировка сайтов в результатах поискового запроса Google

Существует и еще одна возможность, правда не совсем удобная, — проводить поиск через поисковую систему Scandoo (http://www.scandoo.com/), предупреждающую об опасности тех или иных ссылок, полученных при поиске на Google, Yahoo! и MSN. В этом случае в окне поиска рядом с найденными ссылками появляются специальные иконки, предупреждающие пользователя о том, насколько опасно посещение того или иного сайта в плане возможного заражения компьютера вирусами, наличия шпионского ПО и т.п. (рис. 8).

Рис. 8. Проведение поиска через поисковую систему Scandoo

Борьба со шпионскими модулями

Как показывают результаты разных исследований, на подавляющем большинстве компьютеров присутствует хотя бы одна форма нежелательного ПО в виде троянской программы, программы из группы «системных мониторов», cookie-spyware или adware. В частности, по данным компании EarthLink, 90% всех подключенных к Интернету ПК заражены шпионами. Доля подобного ПО в общем списке известных вредоносных кодов постоянно растет: согласно данным отчета антивирусной лаборатории PandaLabs, на шпионское ПО пришлось более половины выявленных в 2006 году антивирусом Panda ActiveScan вредоносных кодов. Одновременно увеличивается и причиняемый spyware-модулями ущерб, например в результатах исследования «2006 E-Crime Watch Survey» отмечено, что от шпионского ПО в течение прошедшего года материально пострадали 73% компаний. Легко догадаться, что в отношении домашних компьютеров ситуация еще менее оптимистична, поэтому проблема выявления и уничтожения шпионских модулей, а также предотвращения возможности их появления более чем актуальна.

Для профилактики заражения следует установить и настроить подходящую программу-брандмауэр, никогда необдуманно не отвечать ни на какие запросы компьютера, скачивать ПО только с сайтов разработчиков и регулярно проверять компьютер на предмет наличия вирусов своевременно обновляемой антивирусной программой. Кроме того, обязательно нужно периодически, а тем более при возникновении каких-либо странных ситуаций, контролировать запущенные в системе процессы — если какой-то из них вызывает опасение, стоит заглянуть на сайт http://www.processlibrary.com, где можно получить исчерпывающую информацию о любом из процессов.

Однако, даже выполнив все вышеперечисленное, не следует успокаиваться, так как стопроцентной защиты названные приемы не обеспечивают. Необходимо обзавестись специальным antispyware-инструментом и регулярно тестировать систему на предмет наличия шпионских модулей. Это позволит обнаружить непрошеных гостей заблаговременно и в итоге избавиться от них до того, как они попытаются вам серьезно навредить. Установив понравившуюся antispyware-программу, не стоит забывать о проведении ее регулярных обновлений, иначе она не сможет идентифицировать появившиеся уже после ее выпуска шпионские коды.

На рынке представлено немало antispyware-утилит — как платных, так и бесплатных. Бесплатные могут лишь выявлять уже появившиеся на компьютере шпионские компоненты и уничтожать их, платные зачастую еще и наблюдают за всеми подозрительными процессами на компьютере, блокируют установку нежелательных компонентов и предотвращают изменения программных настроек.

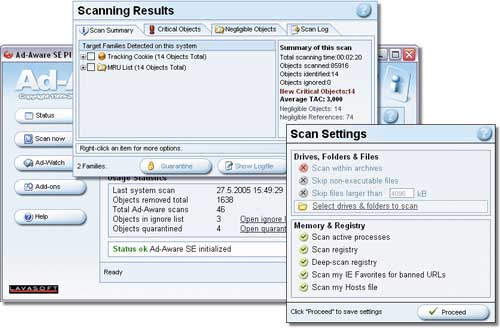

Что касается бесплатных утилит, то лучше воспользоваться программой Ad-Aware SE Personal Edition (http://www.download.com/Ad-Aware-SE-Personal-Edition/3000-8022_4-10672044.html?tag=lst-0-1; 3,16 Мбайт), база которой регулярно пополняется данными о новых spyware-модулях. Данная утилита сканирует оперативную память, системный реестр, активные процессы, жесткие и компакт-диски на наличие шпионских модулей, неразрешенных ключей автозагрузки в реестре и подозрительных файлов cookies. Реализованный в ней механизм поиска очень удобен, поскольку пользователю предоставляется возможность настройки процесса сканирования — можно провести глубокое или быстрое сканирование, указать конкретные папки для проверки, включить или, наоборот, выключить сканирование реестра, активных системных процессов, архивов и т.п. По окончании сканирования (рис. 9) выдается подробный отчет, в котором каждый найденный шпионский модуль сопровождается информацией об имени разработчика, физическом расположении объекта, степени риска и пр. Обнаруженные spyware-компоненты, а также подозрительные (по мнению программы) объекты могут быть сразу удалены или отправлены в карантин для наблюдения.

Рис. 9. Сканирование компьютера на наличие шпионских модулей

в программе Ad-Aware SE Personal Edition

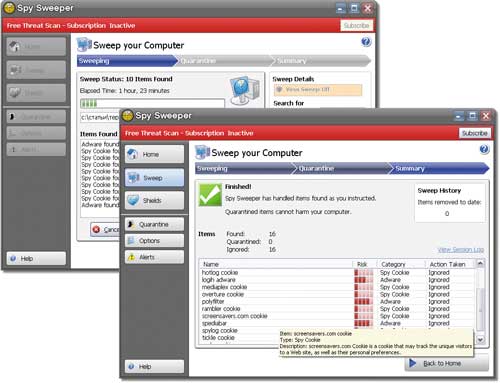

Однако, учитывая всевозрастающий уровень spyware-угроз, гораздо разумнее попытаться предотвратить попадание соответствующих модулей на компьютер, нежели затем выявлять и уничтожать их. Для этого необходимо установить платную профессиональную antispyware-утилиту, наиболее результативной из которых признан пакет Webroot Spy Sweeper, имеющий на своем счету немало наград, включая TopTenREVIEWS Gold 2007 (http://www.webroot.com/consumer/downloads/; 12,5 Мбайт; 29,95 долл.). Он не только умеет выявлять уже имеющиеся в наличии опасные модули и подробно информирует пользователя о степени риска от того или иного найденного опасного компонента (рис. 10), но и помогает предотвратить появление незваных гостей на компьютере при условии постоянной работы программы в фоновом режиме. Реализованная в Webroot Spy Sweeper настройка защиты браузера Internet Explorer, заключающаяся в установке серии правил отслеживания возможных изменений в его окружении, позволит защитить параметры настройки браузера от изменений, а блокирование списка нежелательных сайтов — предотвратить попадание на опасные web-страницы. В свою очередь, настройка защиты системы поможет защититься от программ, которые пытаются самостоятельно установить себя на компьютере, и блокировать попытки проникновения нежелательных программ в список автозагрузки (рис. 11).

Рис. 10. Сканирование компьютера на наличие шпионских модулей

в программе Webroot Spy Sweeper

Рис. 11. Настройка параметров защиты Webroot Spy Sweeper

Следует признать, что выявлять шпионские модули и блокировать их появление умеют не только antispyware-утилиты, но и другие решения, хотя и с меньшей результативностью. В частности, подобные возможности предусмотрены в интегрированных программах, обеспечивающих комплексную защиту компьютера от разных типов внешних угроз. Таких пакетов на рынке очень много: Kaspersky Internet Security, McAfee Internet Security Suite, BitDefender Internet Security, Norton Internet Security и др. Но с учетом того, что стоимость данных решений сопоставима, а пакет от российских разработчиков Kaspersky Internet Security, согласно результатам тестирований в ICSA Labs, West Сoast Labs, Virus Bulletin и Av-Comparatives.org, по надежности защиты уверенно занимает первые позиции и впридачу имеет русский интерфейс, то именно ему и стоит отдать предпочтение. Kaspersky Internet Security (http://www.kaspersky.ru/trials; 23,36 Мбайт; 1600 руб.) предназначен для многоуровневой защиты от всех интернет-угроз: вирусов, хакерских атак и спама на всех каналах поступления и передачи информации. А входящий в пакет антивирусный модуль обеспечивает защиту не только от проникновения вирусов, но и от разнообразных spyware-компонентов: троянских программ, рекламных модулей, кейлоггеров и т.д. (рис. 12).

Рис. 12. Результат сканирования системы при помощи

Kaspersky Internet Security

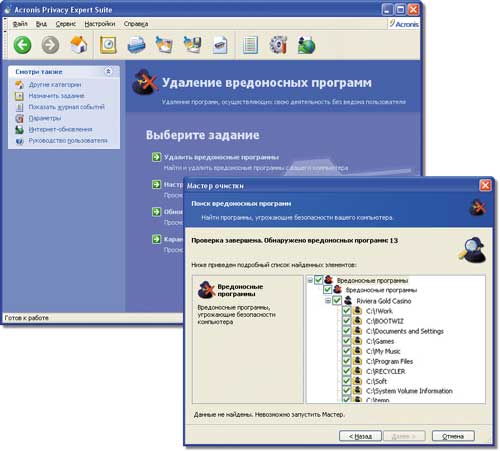

Кроме того, для борьбы со шпионскими модулями для российских пользователей может оказаться интересным интегрированное решение Acronis Privacy Expert Suite (http://www.acronis.ru/homecomputing/products/privacyexpert/; 46,7 Мбайт; 499 руб.), предназначенное для обеспечения конфиденциальной и безопасной работы на компьютере. С его помощью можно выявить и удалить разнообразные spyware-компоненты (рекламные модули adware, клавиатурные шпионы, трояны, перехватчики сетевого трафика и пр.) — рис. 13.

Рис. 13. Поиск вредоносных программ-шпионов

в пакете

Acronis Privacy Expert Suite

Обеспечение анонимности при серфинге

При интернет-серфинге у злоумышленников появляется множество способов получить доступ к персональной информации находящихся в Сети пользователей. В числе основных каналов утечки информации можно назвать похищение данных программами-шпионами (о чем уже говорилось), контроль за перемещением пользователя в Интернете по его IP-адресу, а также использование следов работы пользователя в Сети. Заблокировать утечку информации по данным каналам не помогут ни антивирусная программа, ни брандмауэр — для этого необходимы дополнительные инструменты защиты.

Вначале остановимся на проблеме утечки данных через IP-адрес, имеющийся у всех компьютеров, которые находятся в Интернете, и позволяющий идентифицировать конкретный компьютер. Данный адрес может стать лазейкой к получению самой разной информации — по нему нетрудно узнать домен, страну, город и имя провайдера услуг Интернета. Хакеры применяют немало способов для того, чтобы узнать IP-адреса, поскольку они фиксируются не только у провайдера. IP-адрес компьютера сохраняется в лог-файлах web-серверов наряду с другой информацией: о времени посещения, просматриваемых страницах, скачанных файлах и пр. Поэтому злоумышленники, специализирующиеся, например, на хищении конфиденциальных и персональных данных, при желании могут получить доступ к данной информации, оказаться в курсе онлайн-перемещений пользователей и выяснить, предположим, покупаете ли вы в Интернете товары или услуги, узнать ваши персональные данные, а потом предпринять те или иные атаки против вашего компьютера.

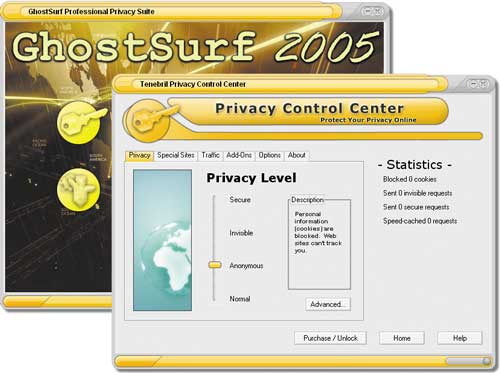

Для предотвращения утечки персональной информации через IP-адрес можно воспользоваться специальным ПО, которое позволяет скрывать свой IP-адрес, — например пакетом GhostSurf (http://www.tenebril.com/consumer/ghostsurf/; 3,71 Мбайт). Он обеспечивает анонимный интернет-серфинг путем маскировки IP-адреса за счет перенаправления запросов пользователя на собственные частные серверы и дополнительного шифрования запросов по желанию пользователя. В итоге реальный IP-адрес заменяется на адрес промежуточного сервера и узнать его невозможно. Таким способом программа может маскировать не только запросы к web-узлам, но и данные, передаваемые по каналам мгновенного обмена сообщениями, а также трафик тематических конференций и системы диалогового общения по Интернету (Internet Relay Chat, IRC) и в итоге блокировать любые следы, ведущие к вашему компьютеру. Возможен индивидуальный подход в обеспечении уровня анонимности по отношению к разным сайтам (рис. 14). Это позволяет наряду с анонимным серфингом часть сайтов посещать под своим IP-адресом, что необходимо в отношении ресурсов, предоставляющих те или иные специализированные услуги. Пакет GhostSurf предлагается в двух версиях: обычной Standard (29,95 долл.) и более функциональной Platinum (39,95 долл.).

Рис. 14. Установка уровня анонимности интернет-серфинга

в пакете GhostSurf

Возможен и другой вариант маскировки IP-адреса — можно перейти на недавно появившийся бесплатный интернет-браузер Torpark (http://update.torrify.com/distro/torpark/Torpark_2.0.0.3a.exe; 10,5 Мбайт), представляющий собой модифицированную версию браузера Firefox. Принцип его работы сходен с принципом пересылки данных в GhostSurf: вся запрошенная информация передается не напрямую, а через сеть анонимной передачи данных TOR. В такой сети пакеты пересылаются по случайным маршрутам через несколько серверов (маршруты каждую минуту меняются), причем серверы используют зашифрованные соединения и скрывают все следы пересылки информации. Естественно, скорость передачи данных по такой запутанной цепочке несколько ниже, чем при обычном серфинге. Кроме того, в браузере не предусмотрена возможность его настройки на разный уровень анонимности по отношению к различным сайтам. В итоге, если требуется войти на конкретный сайт под своим IP-адресом, каждый раз приходится переключаться в режим обычного серфинга, а затем вновь возвращаться к режиму анонимного (рис. 15). Однако это не очень обременительно, поскольку достаточно нажать на отвечающую за переключение режимов кнопку.

Рис. 15. Проведение поиска в режиме анонимного серфинга

через браузер Torpark

Другим важным каналом утечки информации может быть использование следов работы пользователя в Сети. Дело в том, что при интернет-серфинге на диске сохраняется немало всевозможной информации. Данные обо всех посещенных пользователем сайтах оказываются в папке Internet Temporary Files. В особых текстовых файлах, называемых cookies, записываются сведения о настройках посещенных сайтов, а иногда и персональная информация, например пароли и логины к онлайновым сервисам. В модулях автозаполнения форм и хранения паролей сохраняется такая информация о пользователе, как фамилия, имя, отчество, адрес электронной почты и т.п., а также учетные записи и пароли доступа к различным сервисам, в том числе доступа к Интернету и т.д.

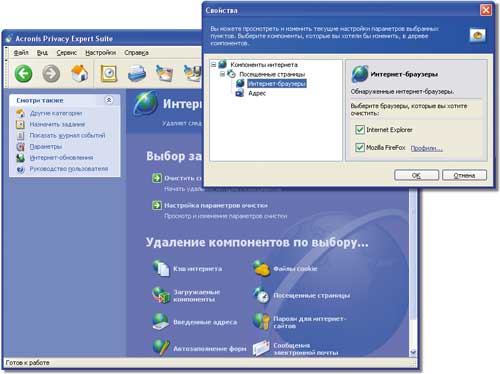

В целях обеспечения безопасности пользователям необходимо регулярно удалять следы своей деятельности в Сети, что может быть реализовано различными программными средствами. Подобной функциональностью обладают многие твикеры и утилиты, предназначенные для очистки жесткого диска от компьютерного мусора, а также специализированные приложения (анонимайзеры), обеспечивающие анонимность работы на компьютере, — примером последнего может служить уже упоминавшийся пакет Acronis Privacy Expert Suite. Данное решение в числе прочего позволяет быстро уничтожить все следы работы пользователя в Интернете (поддерживаются браузеры Internet Explorer, Netscape Navigator и Mozilla) и с электронной почтой. С его помощью легко очистить кэш интернет-браузеров, журнал истории посещения сайтов, список недавно посещенных сайтов, форм автозаполнения, сохраненных на диске паролей и файлов cookies, удалить загружаемые компоненты (элементы ActiveX) и т.п. (рис. 16).

Рис. 16. Удаление следов работы в Интернете

через Acronis Privacy Expert Suite

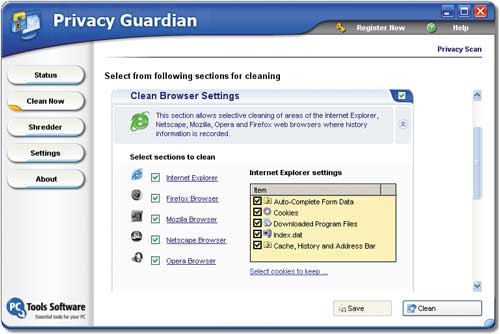

В качестве альтернативы Acronis Privacy Expert Suite можно привести популярный пакет Privacy Guardian (http://www.pctools.com/mirror/pginstall.exe; 3,84 Мбайт; 36 долл.). Он представляет собой очень удобный инструмент, обеспечивающий полное удаление следов интернет-деятельности (рис. 17) как автоматически, так и в ручном режиме, поддерживает большее число браузеров (Microsoft Internet Explorer, Mozilla Firefox, Mozilla Browser, Netscape и Opera), хотя и предлагается по более высокой цене.

Рис. 17. Удаление следов интернет-деятельности с помощью

Privacy Guardian

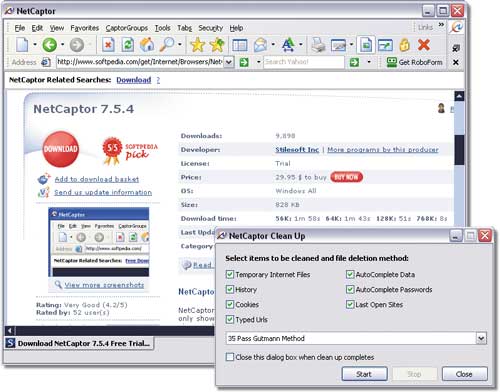

Кроме того, возможность удаления следов интернет-деятельности нередко предоставляется надстройками Internet Explorer, в частности пакетами Avant Browser (http://www.avantbrowser.com/download.html; 1,78 Мбайт), Slim Browser (http://www.flashpeak.com/sbrowser/dlpage.php; 1,83 Мбайт) и NetCaptor (http://download.netcaptor.com/ncsetup.a1024.exe; 828 Кбайт). Первые два пакета программ бесплатны, а их функциональность (в рассматриваемом ракурсе) заключается лишь в удалении следов интернет-серфинга. Пакет NetCaptor предлагается по цене 29,95 долл. (Softpedia.com), но при этом может не только удалить подобную информацию обычным образом, но и надежно затереть ее в соответствии с одним из существующих методов гарантированного уничтожения данных (рис. 18).

Рис. 18. Гарантированное уничтожение следов интернет-деятельности

по методу Питера Гутмана в браузере NetCaptor