Программы для подбора паролей к документам MS Office 2007/2010

Использование хэшфункций пароля

Парольная защита с шифрованием

Типы защиты, используемые в офисных приложениях

Атака методом последовательного перебора

Тестирование утилит для взлома паролей

Accent OFFICE Password Recovery v6.1

Advanced Office Password Recovery 5.4.547

Office Password Recovery Magic 6.1.1.0290

Утилиты для подбора паролей к разного рода файлам, или, как их еще называют, программы для восстановления забытых паролей, существуют уже давно. Посути, речь, конечно же, идет о взломе паролей, но слово «взлом» отдает чемто криминальным, а вот «восстановление» паролей куда более благозвучно. Впрочем, как такие программы ни назови — суть не поменяется.

С недавних пор «правильные» программы по подбору паролей стали поддерживать возможность использования графических процессоров при переборе паролей, что позволило в несколько раз повысить общую скорость перебора паролей. Но означает ли это, что можно на самом деле взломать пароли?

В этой статье мы рассмотрим несколько специализированных программ для подбора паролей к офисным документам, сравним их эффективность и попытаемся ответить на главный вопрос: имеет ли смысл защищать документы паролями и если да, то какими должны быть пароли, чтобы их нельзя было подобрать?

Но прежде нам потребуется сделать небольшое отступление и разобраться с тем, какие бывают типы защиты документов, чем они отличаются друг от друга и каким образом можно преодолеть парольную защиту.

Типы парольной защиты

С точки зрения пользователя, единственный способ обеспечить защиту документа — это установить на него пароль. Это может быть пароль на открытие документа или на совершение какихлибо действий с ним. Однако способы парольной защиты документа могут быть разными.

Сохранение пароля в документе

Самый простой способ заключается в том, чтобы сохранить установленный пользователем пароль в файле документа. В этом случае доступ к документу (или к его редактированию) пользователь получит только при совпадении вводимого пароля с установленным. Однако данный способ парольной защиты легко преодолеть — ведь если пароль в открытом виде сохраняется в самом документе, то ничто не мешает извлечь его оттуда. К примеру, его можно подсмотреть с помощью любого HEX-редактора. Несмотря на ненадежность, данный способ парольной защиты иногда применяется, в частности в документах MS Office (Word, Excel) предусмотрено использование пароля защиты документа от записи, который сохраняется в самом документе в чистом виде (в unicode).

Использование хэшфункций пароля

Чтобы исключить возможность того, что ктото может подсмотреть пароль, сохраняемый в самом документе или в файле, часто применяется несколько более продвинутый способ защиты с помощью хэшфункций (hash) паролей. Хэшфункция получается в результате одностороннего преобразования пароля по специальному алгоритму, при помощи которого для исходного блока данных произвольной длины вычисляется уникальный идентификатор фиксированной длины. Особенность алгоритма хэширования паролей заключается в том, что, зная хэш пароля (результат преобразования), в принципе нельзя вычислить исходный блок данных, то есть сам пароль. Собственно, невозможность расшифровки пароля по его хэшфункции (реализации обратного преобразования) и заложена в понятие одностороннего (то есть только в одну сторону) преобразования. Как уже отмечалось, независимо от длины пароля его хэшфункция имеет фиксированную длину. Алгоритмов одностороннего преобразования (хэширования) пароля существует огромное множество, причем самостоятельная разработка такого алгоритма не представляет сложности.

Применение хэшей паролей избавляет от необходимости сохранять пароль в защищаемом документе. Там сохраняется лишь хэш пароля, но не сам пароль. Когда пользователю нужно получить доступ к документу, он вводит пароль, а программа вычисляет его хэшфункцию — если она совпадает с хэшфункцией, сохраненной в файле, то пароль считается правильным и доступ к файлу разрешается.

Данный способ защиты тоже несложно обойти. Вопервых, в самом документе с помощью соответствующих утилит можно подменить исходную хэшфункцию на хэшфункцию, пароль для которой известен. Тогда можно использовать этот пароль для получения доступа к документу.

Вовторых, при применении данного метода защиты документ остается незашифрованным и текст документа можно извлечь, минуя открытие документа в той программе, в которой он был создан.

В-третьих, можно попытаться подобрать пароль. При этом стойкость защиты зависит от длины хэшфункции. К примеру, если длина хэшфункции составляет 32 бита, то количество возможных хэшфункций равно 232 = 4 294 967 296, что не так уж много. Естественно, что одной и той же хэшфункции может соответствовать несколько паролей, поэтому при такой длине хэша подобрать подходящий пароль несложно, причем совсем необязательно, что найденный пароль будет таким же, какой изначально установлен пользователем.

Парольная защита с шифрованием

Еще один тип часто используемой парольной защиты — это симметричное шифрование всего содержимого файла, которое подразумевает применение одного и того же секретного ключа как для шифрования, так и для расшифровки данных. При этом секретный ключ вычисляется на основе пароля.

Алгоритм защиты в данном случае следующий. В каждом зашифрованном документе (файле) сохраняются две контрольные последовательности. Первая — это произвольная случайная последовательность, а вторая — последовательность, полученная в результате смешивания (хэширования) первой контрольной последовательности и ключа шифрования, вычисляемого на основе пароля. То есть вторая контрольная последовательность представляет собой хэш первой последовательности на основе ключа шифрования. При проверке пароля определяются ключ шифрования и соответствие друг другу контрольных последовательностей. Таким образом, в самом документе в явном виде не сохраняются ни пароль, ни секретный ключ. Контрольные последовательности, хранимые в документе, можно изъять или даже подменить, но это не позволит определить секретный ключ, а следовательно, расшифровать весь документ.

Алгоритм парольной защиты с шифрованием является достаточно стойким — обойти такую защиту сходу уже не получится.

Типы защиты, используемые в офисных приложениях

В документах MS Word и Excel применяется несколько типов защиты. Так, можно установить пароль на редактирование документов, то есть пользователь сможет открыть документ для чтения, а для внесения в него изменений потребуется ввести пароль. Кроме того, можно реализовать защиту на доступ к документу, когда пароль вводится при его открытии.

В случае защиты документов Word от редактирования применяется сохранение хэшфункций пароля в заголовке самого документа. Длина хэша в этом случае составляет 32 бита (4 байта).

Абсолютно такой же способ парольной защиты с помощью хэшфункций используется при защите документов Excel, когда посредством пароля документ защищается от изменения. Правда, в документах Excel существуют и другие специфические пароли, которые устанавливаются на книгу или на отдельный лист (пароль защиты от видоизменения структуры книги, пароль защиты на редактирование листа). Принцип парольной защиты от редактирования листа примерно такой же, как и от изменений в документе. Отличие лишь в том, что в данном случае длина хэша еще меньше — всего 16 бит (2 байта) — и существует всего 216 = 65 536 различных вариантов хэшей, поэтому подобрать такой пароль не составит особого труда.

Парольная защита с шифрованием применяется для защиты от доступа (открытия) к документам Word и Excel. При установке такой защиты документ шифруется по определенному алгоритму, причем в документе сохраняется уже зашифрованный хэш пароля.

Длина пароля на открытие документов MS Office Word 97-2003 и Excel 97-2003 ограничивается 15 символами (для документов MS Office 2003 длину пароля можно сделать неограниченной, но для этого нужно выбрать шифрование с 128-битным ключом). Попробуем рассчитать, сколько возможных паролей при этом может существовать, учитывая, что в качестве символа можно использовать спецсимволы (30 символов), цифры (10 символов), а также заглавные и строчные буквы как английского (52 символа), так и локализованного алфавита (66 символов). Итого, количество возможных символов — 30 + 10 + 52 + 66 = 158. При максимальной длине пароля в 15 символов получим возможных комбинаций 1581 + 1582 +… + 15815. Число это просто огромно, и с задачей перебора всех возможных паролей за приемлемое время не справится ни один суперкомпьютер.

В документах MS Word 2007/2010 и Excel 2007/2010 длина пароля на открытие документов вообще ничем не ограничивается, то есть пароль может быть любым, а количество возможных паролей бесконечно велико.

Однако и в данном случае есть одно «но». В ранних версиях MS Office (MS Office Word 97-2003 и Excel 97-2003) для шифрования документов использовался алгоритм симметричного шифрования RC4. В данном алгоритме ключ шифрования мог иметь длину до 128 бит, однако экспортные ограничения на криптоалгоритмы не допускали применения секретного ключа такой длины. Поэтому ключ, применяемый при шифровании RC4 в документах MS Office, имел длину только 40 бит, что существенно снижало стойкость этого алгоритма. Реализовать перебор всех возможных секретных ключей можно на обычном ПК за приемлемое время. Действительно, при длине секретного ключа 40 бит количество возможных секретных ключей составляет 240 = 1 099 511 627 776. Перебор всех этих комбинаций на современном ПК займет менее одного месяца.

Впоследствии в пакете MS Office 2003 стали использовать ключ шифрования длиной 128 бит. Соответственно количество возможных секретных ключей составило 2128 = 3,4·1038. С перебором такого количества ключей за приемлемое время (хотя бы за несколько лет) уже не справится ни один, даже самый мощный компьютер. Отметим, что по умолчанию в документах MS Office 2003 применяется 40-битный ключ шифрования и для использования 128-битного ключа необходимо выбрать соответствующий алгоритм шифрования.

В приложениях MS Office 2007/2010 для шифрования применяется алгоритм AES, а не RC4, и алгоритм хэширования SHA-1. В сравнении с предыдущими версиями пакета MS Office в пакетах MS Office 2007/2010 изменился и алгоритм преобразования пароля в ключ шифрования. Если ранее пароль просто хэшировался вместе со случайным набором байтов, уникальных для каждого документа (SHA-1 преобразование), то в пакетах MS Office 2007/2010 для преобразования пароля в ключ нужно выполнить последовательно 50 тыс. SHA-1-преобразований. При открытии документа это незаметно — операция выполняется за доли секунды. Однако когда мы начинаем последовательно перебирать пароли, то скорость перебора катастрофически падает. Поэтому если использовать вычислительную мощность только одного компьютера, то реально можно найти пароль длиной лишь до 4-5 символов, не более.

В MS Office 2007/2010 существенно изменился и алгоритм проверки паролей Read only (открытие в режиме чтения), защиты документа, а также книг и листов Excel. Раньше в документе хранился хэш пароля, состоящий из 2 байт. Соответственно было возможно его реверсирование в первый подходящий пароль. В MS Office 2007/2010 в алгоритме хэширования используются 50 тыс. итераций хэша SHA-1, а следовательно, этот пароль мгновенно найти уже не представляется возможным.

Нужно отметить, что пакет MS Office 2007/2010 позволяет сохранять документы в режиме совместимости с предыдущими версиями пакета. В этом случае для обеспечения совместимости применяются режимы защиты, которые характерны для предыдущих версий пакета.

Утилиты для подбора паролей

Сегодня можно найти достаточно много как платных, так и бесплатных программ для подбора паролей к офисным документам. Более того, некоторые компании предлагают даже онлайн-сервис по подбору пароля к документу.

Принцип работы всех программ, позволяющих взламывать пароли, практически одинаковый — различия лишь в деталях. Существуют два базовых алгоритма взлома паролей. Первый заключается в том, чтобы подбирать не сам пароль к документу, а именно секретный ключ и соответственно расшифровывать документ без знания его пароля. Такой тип атаки по ключу называется keyspace attack.

Второй алгоритм — это подбор пароля. Различные утилиты обеспечивают разную скорость перебора пробных паролей, в них могут быть реализованы различные алгоритмы генерации пробных паролей (типы атак).

Традиционно выделяют три типа атак на пароли:

- атака по словарю;

- атака методом последовательного перебора;

- атака по маске.

Атака по словарю

При атаке по словарю в утилитах используется внешний словарь и для каждого из содержащихся в нем слов последовательно вычисляются хэши, которые затем сравниваются с хэшем пароля. Преимуществом данного метода является его высокая скорость, а недостатком — большая вероятность отсутствия пароля в словаре.

Для увеличения эффективности атаки по словарю в некоторых утилитах предусмотрена возможность производить дополнительные настройки такой атаки. В частности, к словарю можно добавлять сочетания соседних клавиш (типа последовательностей qwert и др.), проверять дважды записанное слово (например, useruser), обратный порядок символов в словах (например, resu), конкатенацию с обратным порядком символов (в частности, userresu), усеченные слова, слова без гласных, транслитерацию букв (типа parol). Кроме того, можно проверять замену локализованной раскладки латинской (слово «пароль» в латинской раскладке будет выглядеть как «gfhjkm») и замену латинской раскладки локализованной (слово «password» в русской раскладке — «зфыыцщкв»). Помимо этого при атаке по словарю возможно подключение нескольких словарей.

Кроме того, в некоторых утилитах может быть реализована так называемая гибридная атака, которую можно рассматривать как вариант атаки по словарю. При подборе пароля методом гибридной атаки к каждому слову или к модификации слова словаря добавляется по нескольку символов из предопределенного набора справа и/или слева. Для каждой получившейся комбинации вычисляется хэш, который сравнивается с хэшем пароля.

Атака методом последовательного перебора

При атаке методом последовательного перебора сгенерированные пробные пароли представляют собой случайные комбинации символов (типа 6F7drts78). При данном типе атаки можно задать набор символов, из которых будут составляться пробные пароли, а также задать минимальную и максимальную длину пароля.

Методом последовательного перебора подобрать пароль можно всегда — это лишь вопрос времени, которое может исчисляться годами, столетиями или даже тысячелетиями. Поэтому эффективность такого метода весьма низкая. Естественно, если заранее известен набор символов, используемый для пароля (например, только английские буквы и цифры, или только русские буквы, или только цифры), а также приблизительная длина пароля, то это существенно упрощает задачу его подбора и делает ее вполне решаемой. Если же заранее о пароле ничего не известно, то подобрать его методом последовательного перебора практически невозможно.

Атака по маске

Атака по маске представляет собой модифицированную атаку методом последовательного перебора и используется в том случае, если о пароле имеется определенная предварительная информация. Например, если известны некоторые символы пароля, то можно дополнительно указывать, какие символы должны присутствовать в пароле (и их местоположение), то есть настраивать маску пароля.

Классификация программ

Утилиты подбора паролей можно условно разбить на два класса: многоцелевые программные пакеты, позволяющие подбирать пароли к различному типу файлов, и специализированные утилиты, которые ориентированы на подбор паролей к файлам, созданным какимлибо одним приложением. Фактически многоцелевые программные пакеты представляют собой сборник отдельных утилит (иногда такие пакеты предусматривают использование единой программной оболочки для доступа к отдельным утилитам).

Среди многоцелевых программных пакетов можно выделить:

- Accent Office Password Recovery v.6.1 от компании AccentSoft (www.passwordrecoverytools.com);

- Passware Kit 11.1 от компании Passware (www.lostpassword.com);

- Advanced Office Password Recovery 5.4.547 от компании ElcomSoft (www.elcomsoft.com, www.passwords.ru);

Office Password Recovery Magic 6.1.1.0290 от компании Password Recovery Magic Studio (www.password-recovery-magic.com).

Все вышеперечисленные пакеты — это собрания множества утилит, объединенных единым интерфейсом. Все утилиты, входящие в эти пакеты, можно приобрести и по отдельности.

Далее мы рассмотрим несколько наиболее популярных пакетов и отдельных утилит, позволяющих подбирать пароли к различным файлам. Причем если говорить о многоцелевых пакетах, то в данной статье мы рассмотрим лишь те утилиты, которые позволяют подбирать пароли к документам, созданным в MS Office (Word, Excel, Access).

Тестирование утилит для взлома паролей

В настоящее время наиболее популярным и распространенным является пакет MS Office 2007. В то же время постепенно набирает популярность новая версия пакета MS Office — 2010. Ну а с учетом того обстоятельства, что в пакетах MS Office 2007 и MS Office 2010 используется одна и та же защита документов, для тестирования мы создали файлы в Word 2010, Excel 2010 и Access 2010 с паролями на открытие, а также с паролями на редактирование. Напомним, что в документах MS Office 2010 с паролями на открытие применяется 128-битное шифрование по алгоритму AES и алгоритм хэширования SHA-1 (для преобразования пароля в ключ последовательно выполняется 50 тыс. SHA-1-преобразований).

Тестирование всех утилит проводилось на компьютере следующей конфигурации:

- процессор — Intel Core i7-3960X;

- память — 8 Гбайт DDR3-1600 (четырехканальный режим работы);

- графическая карта — NVIDIA GeForce GTX590;

- жесткий диск — Western Digital WD1002F8YS (1 Тбайт);

- операционная система — Windows 7 Ultimate (64-bit).

Accent OFFICE Password Recovery v6.1

Первый рассматриваемый нами пакет — Accent OFFICE Password Recovery v6.1 (рис. 1) от компании AccentSoft — относится к разряду многоцелевых и позволяет восстанавливать пароли для документов, созданных в приложениях MS Office (Access, Excel, Word и PowerPoint) и OpenOffice. При этом поддерживаются документы, созданные в MS Office 2010 и предыдущих версиях, а также документы, созданные в OpenOffice 3.3 и предыдущих версиях.

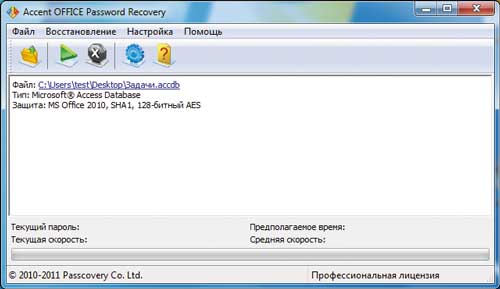

Рис. 1. Главное окно программы Accent Office Password Recovery v.6.1

Данный пакет является условнобесплатным (shareware). Демоверсия программы имеет существенное ограничение: она позволяет восстанавливать пароли с максимальной длиной до четырех символов и отображает только первые два символа найденного пароля. Стоимость полнофункциональной зарегистрированной версии пакета может быть различной. Дело в том, что пакет Accent OFFICE Password Recovery v6.1 поддерживает возможность перебора паролей с использованием графических процессоров NVIDIA и AMD (технологии NVIDIA CUDA и AMD Stream). Причем, по заявлению производителя, применение графических процессоров позволяет до 40 раз повысить скорость подбора паролей в сравнении со скоростью подбора при использовании только центрального процессора. Ну а стоимость пакета зависит от того, сколько конкретно видеокарт поддерживается. В частности, стоимость версии Basic составляет 1800 руб., но она не поддерживает использование графического процессора при вычислениях. Версия Standard поддерживает применение одного графического процессора при подборе пароля к документам MS Office 2007/2010 и OpenOffice. Ну а для документов MS Office 95-2003 поддерживается использование только центрального процессора. Версия Professional отличается от версии Standard лишь тем, что в ней поддерживается не один, а два графических процессора при подборе пароля. В топовой версии Ultimate количество поддерживаемых графических процессоров вообще неограниченно.

Вместо полного пакета Accent Office Password Recovery v6.1 можно приобрести по отдельности входящие в него утилиты Access Password Recovery, Excel Password Recovery и Word Password Recovery.

Программа Accent Office Password Recovery v6.1 поддерживает русскоязычный интерфейс. Большую часть графического интерфейса занимает информационное окно, в котором отображаются действия программы. Управление программой осуществляется через систему меню. Кроме того, все основные возможности пунктов меню дублируются кнопками и горячими клавишами.

Вначале необходимо открыть нужный файл, закрытый паролем. После этого в информационном окне отобразится информация, которую программе удалось выяснить об этом файле. Если в файле используется одна из известных программе защит, то можно приступать к подбору пароля.

Согласно информации на сайте производителя, пакет Accent Office Password Recovery v6.10 позволяет подбирать:

- пароль открытия файла MS Word 6/95/97/2000/XP/2003/2007/2010;

- пароль разрешения редактирования файла MS Word 6/95/97/2000/XP/2003/2007/2010;

- пароль открытия файла MS Excel 97/2000/XP/2003/2007/2010;

- пароль разрешения редактирования файла MS Excel 97/2000/XP/2003/2007/2010;

- пароль открытия файла MS PowerPoint XP/2003/2007/2010;

- пароль открытия файла MS Access 6/95/97/2000/XP/2003/2007/2010;

- пароль VBA-макросов в документах Excel/Word/PowerPoint;

- пароль открытия документов OpenOffice 1.1-3.2.

Пароли к файлам баз данных, созданных в Microsoft Access версий 6.0, 97, 2000, XP и 2003, а также к документам Word версий 2-95 и Excel версий 2-7 восстанавливаются мгновенно, что объясняется типом используемой защиты.

Кроме того, мгновенно восстанавливаются пароли на изменение содержимого XLS-файла, созданного приложением Microsoft Excel версий 97, 2000, XP и 2003, а также на изменение содержимого DOC-файла, созданного приложением Microsoft Word версий 97, 2000, XP и 2003.

Пароли на изменение содержимого документов Word/Excel версий 2007/2010 мгновенно удаляются или определяются.

Пароли на открытие документов Excel 2007/2010, Word 2007/2010, Access 2007/2010 и PowerPoint 2007/2010 предусматривают длительное восстановление.

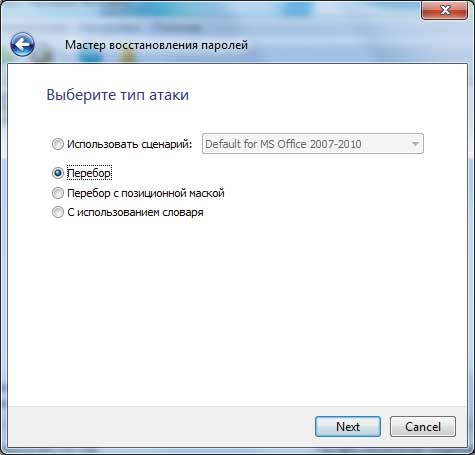

Для подбора паролей в программе Accent Office Password Recovery v.6.1 предусмотрены три типа атак: методом последовательного перебора (Brute-force attack), перебор по позиционной маске и атака по словарю (рис. 2).

Рис. 2. Выбор типа атаки

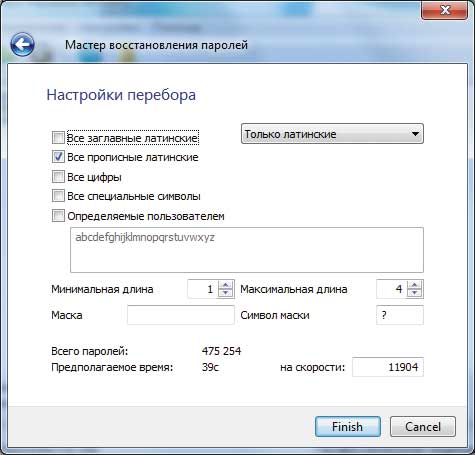

При атаке последовательным перебором дополнительно необходимо указать алфавит (только латинские, латинские и русские и т.д.), а также диапазон символов, из которых будут генерироваться пароли (можно выбирать из стандартных наборов либо создать набор символов вручную). Следует установить минимальную и максимальную длину пароля (не более 32 символов), а также настроить простейшую маску для поиска (рис. 3).

Рис. 3. Настройка атаки методом последовательного перебора

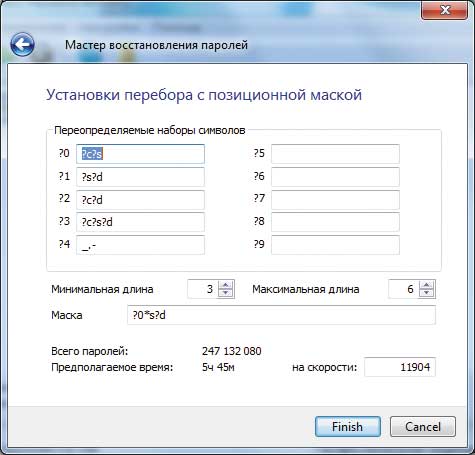

При атаке по позиционной маске, которая используется в том случае, когда имеется информация о пароле и нет необходимости перебирать все варианты, предусмотрена возможность задания набора допустимых для генерации символов для каждой символьной позиции или указание конкретного символа, который применяется в пароле на определенной позиции. Нужно отметить, что атака перебором с использованием позиционной маски предусматривает очень гибкие варианты настроек (рис. 4).

Рис. 4. Настройка атаки методом последовательного перебора

с использованием позиционной маски

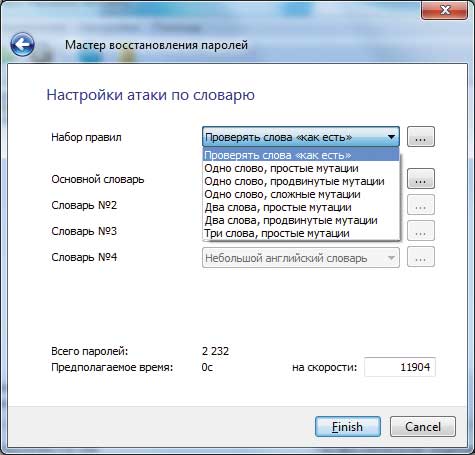

Атака по словарю (рис. 5) также подразумевает возможности очень гибкой настройки. Причем возможно использовать не только мутации слов (предусмотрены простые, сложные и продвинутые мутации), но и словосочетания из двух и трех слов с мутациями. В качестве недостатка отметим, что нигде не объясняется, что понимается под простыми, сложными и продвинутыми мутациями слов словаря.

Рис. 5. Настройка атаки по словарю

Однако самое главное заключается в том, что в программе Accent Office Password Recovery v.6.1 предусмотрен специальный скриптовый язык для написания правил видоизменения слов при атаке по словарю (эти правила сохраняются в отдельном текстовом файле). Правда, нужно иметь в виду, что описание языка для написания правил (как и вся справочная информация по программе) имеется только на английском языке. Кроме того, мы не нашли, каким образом можно реализовать функцию транслитерации или написание русских слов при включенной английской раскладке клавиатуры. А ведь данный способ очень часто используется для задания пароля. Действительно, слово легко запоминается, но на английском языке это бессмысленный набор символов. К примеру, слово «пароль», набранное при включенной английской раскладке, будет выглядеть как «gfhjkm». Понятно, что слова gfhjkm нет ни в одном словаре.

Еще один недостаток программы Accent Office Password Recovery v.6.1 заключается в том, что словарь, который идет в комплекте поставки, довольно скромный и бесполезный, поскольку он только англоязычный. В то же время есть возможность подключать внешние словари в форматах DIC и TXT, которые можно найти в Интернете.

После краткого описания возможностей программы Accent Office Password Recovery v.6.1 огласим результаты ее тестирования. Прежде всего отметим, что данная утилита позволяет загружать все ядра процессора (включая и логические ядра с учетом технологии Hyper-Threading) и все графические ядра. Напомним, что в нашем случае использовался процессор с 12 логическими ядрами и видеокарта с двумя графическими процессорами. При тестировании мы измеряли скорость перебора паролей при применении только CPU и CPU совместно с GPU.

В ходе тестирования выяснилось, что программа Accent Office Password Recovery v.6.1 может мгновенно удалять пароли на редактирование с документов Word 2010. При этом документы без паролей сохраняются под другим именем.

Пароли для документов Excel 2010 с защитой на структуру книги и/или с защитой окна определяются мгновенно, а вот если речь идет о защите текущего листа, то программа Accent Office Password Recovery v.6.1, увы, оказывается бессильна. Попытка открыть такой защищенный документ Excel 2010 приводит к аварийному завершению работы программы.

База данных Access 2010 и презентация PowerPoint 2010 не имеют парольной защиты на редактирование и их можно защитить только паролем на открытие. При использовании защиты на открытие в документах Excel 2010, Word 2010, Access 2010 и PowerPoint 2010 скорость перебора паролей составляет 1850 шт./с при применении только CPU и 11 900 шт./с при использовании CPU в совокупности с двумя (в нашем случае) GPU. То есть применение двухпроцессорной графической карты в данном случае позволяет увеличить скорость перебора паролей в 6,4 раза (не в 40 раз, конечно, но тоже неплохо).

Passware Kit 11.1

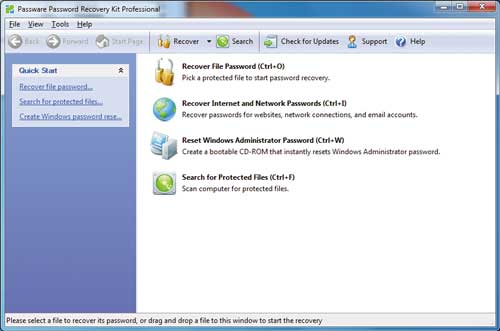

Passware Kit 11.1 (другое название — Passware Password Recovery Kit) — это известный пакет от компании Passware для сброса или подбора паролей к различного рода файлам (поддерживается более 40 типов файлов) — рис. 6. В частности, пакет Passware Kit 11.1 поддерживает подбор/сброс пароля к документам MS Office (Excel, Word, Access, PowerPoint, Outlook), подбор паролей к PDF-документам, RAR-, ZIP- и 7z-архивам, подбор локальных административных паролей для Windows-систем и т.д.

Рис. 6. Главное окно программы Passware Kit Professional 11.1

Отметим, что точно так же, как и пакет Accent Office Password Recovery v.6.1, программа Passware Kit 11.1 поддерживает использование вычислений на графических ядрах.

Демоверсия данной программы практически бесполезна, поскольку ограничения настолько жесткие, что пользоваться ею просто невозможно. Стоимость полнофункциональной версии зависит от комплектации и количества лицензий. В частности, версия Basic стоит 49 долл. Версия Standard обойдется уже в 79 долл. за одну лицензию, а версия Professional стоит 195 долл. за одну лицензию.

Для тестирования мы использовали топовую версию пакета, то есть Passware Kit Professional 11.1. Описание всех возможностей данной программы — дело довольно утомительное, а потому рассмотрим лишь ее возможности по подбору паролей к документам MS Office.

Согласно спецификации на сайте производителя, пакет Passware Kit 11.1 поддерживает подбор паролей к документам, созданным с помощью пакета MS Office любой версии, включая MS Office 2010. В частности, она позволяет:

- подбирать пароль на открытие и редактирование файлов MS Word всех версий;

- подбирать пароль на открытие и редактирование файлов MS Excel всех версий;

- подбирать пароль VBA-макросов в документах MS Office;

- подбирать пароль на открытие к базе данных MS Access любой версии.

Пакет Passware Kit 11.1 имеет англоязычный интерфейс, и без знания языка работать с этой программой довольно проблематично.

Пакет Passware Kit 11.1 поддерживает атаки методом перебора (Brute-force), методом перебора по маске (Known Password/Part), атаку, называемую Xieve, и атаку по словарю (Dictionary).

При атаке по словарю имеется возможность использовать модификаторы. В частности, есть модификатор обратного написания словарного слова и модификатор изменения строчных и прописных букв словарного слова. Так, при применении модификатора изменения строчных и прописных букв к словарному слову «мама» также будут проверяться слова «Мама», «мАма», «мАМА» и т.д.

Важно, что программа позволяет подключать внешние словари, поскольку встроенный словарь (русских и английских слов) содержит очень мало слов.

Настройка атаки методом перебора подразумевает возможность устанавливать минимальную и максимальную длину пароля, а также применять маску пароля. Кроме того, необходимо указать набор символов, который будет использоваться. При этом имеется возможность либо применять предопределенные наборы символов, либо задавать набор символов вручную. В предопределенных наборах символов можно указать только латинские буквы (верхний и нижний регистр), цифры, специальные символы и пробел (рис. 7).

Рис. 7. Настройка атаки методом перебора

При настройке маски допускается применение как отдельных известных символов пароля, так и неопределенных символов «?». К примеру, маска «good???» будет соответствовать паролю «goodday». Кроме того, допускается использование символа «*», заменяющего собой любой набор символов, например маска «*more» соответствует паролю «nevermore».

Тип атаки Xieve позволяет существенно ускорить атаку методом перебора и представляет собой не что иное, как модифицированную атаку методом перебора. Модификация в данном случае заключается в том, что пропускаются бессмысленные комбинации символов, то есть комбинации, не несущие смысловой нагрузки. Однако данная оптимизация относится только к английским словам.

Кроме указанных типов атак предусмотрена возможность создавать так называемые объединенные атаки (Join Attacks) и дополнительные атаки (Append Attacks). При атаке типа Join Attacks объединяются воедино два разных типа атак (например, по словарю и методом перебора), которые действуют на разные части пароля. К примеру, с помощью такой атаки можно найти пароль «password123», если использовать объединение атаки по словарю (ищется слово «password») и атаки методом перебора (ищется часть пароля «123»).

При атаке типа Append Attacks также объединяются в единую группу несколько типов атак, однако смысл объединения заключается в том, что первоначально перебираются минимальные пароли на всех типах атак, а потом последовательно увеличивается длина пароля.

В качестве недостатка программы укажем, что она не позволяет использовать русские словарные слова, написанные в английской раскладке клавиатуры, а также русские слова в транслитерации.

В ходе тестирования выяснилось, что пакет Passware Kit 11.1 может мгновенно удалять пароли на редактирование с документов Word 2010. При этом документы без паролей сохраняются под другим именем.

Пароли для документов Excel 2010 с защитой на структуру книги и/или с защитой окна, а также с парольной защитой текущего листа определяются мгновенно.

При подборе пароля на открытие документов MS Office 2010 ситуация следующая. Скорость перебора паролей составляет 1300 шт./с при использовании лишь CPU и 9000 шт./с при применении CPU в совокупности с GPU. Причем программа Passware Kit 11.1 использует возможности графических процессоров как при атаке методом перебора, так и при атаке по словарю.

Как видите, по скорости перебора пакет Passware Kit 11.1 мало чем уступает программе Accent Office Password Recovery v.6.1, но вот в плане гибкости настроек последняя предпочтительна.

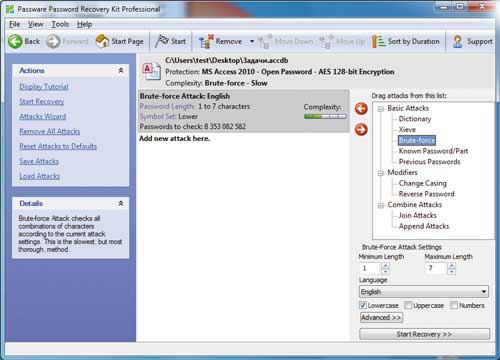

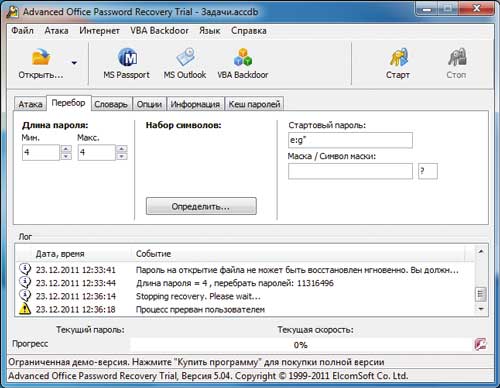

Advanced Office Password Recovery 5.4.547

Программа Advanced Office Password Recovery 5.4.547 (рис. 8) от компании ElcomSoft предназначена для подбора паролей к документам MS Office всех версий, включая MS Office 2010.

Рис. 8. Главное окно программы Advanced Office Password Recovery 5.4.547

Данная утилита является платной. Ее стоимость зависит от типа версии (Home Edition, Standard Edition, Professional Edition). Версия Home Edition стоимостью 1495 руб. подразумевает использование одного центрального процессора и не допускает применения графического процессора при переборе паролей. Кроме того, эта версия имеет ограниченную функциональность (не подбираются пароли к Outlook и некоторым другим документам).

Версия Standard Edition стоимостью 2995 руб. поддерживает использование до четырех центральных процессоров (видимо, речь идет о ядрах) и одного графического процессора. Версия Professional Edition стоимостью 7995 руб. поддерживает применение любого количества центральных процессоров/ядер и графических процессоров.

Для ознакомления с программой можно воспользоваться демо-версией, которая, правда, имеет ограниченные возможности и не позволяет подбирать пароли длиной более четырех символов.

Утилита Advanced Office Password Recovery 5.4.547 имеет как английский, так и русский интерфейс, что делает процесс ее освоения очень простым. При этом никаких проблем не возникнет даже у новичка — всё предельно просто и понятно.

В утилите Advanced Office Password Recovery 5.4.547 предусмотрены все традиционные типы атак: по словарю, методом перебора и методом перебора по маске.

При атаке методом последовательного перебора традиционно можно задавать минимальную и максимальную длину пароля, указывать набор используемых символов (возможен выбор из предопределенных наборов или задание набора вручную), а также стартовую комбинацию символов (рис. 9).

Рис. 9. Настройка атаки методом перебора

Атака методом перебора по маске предусматривает задание маски пароля с помощью символа «?», заменяющего любой символ из предопределенного набора символов, конкретного известного символа, а также символа «*», применяемого для замены нескольких неопределенных символов.

При настройке атаки по словарю можно подключать словарь (правда, один), а также задавать проверку модифицированных слов словаря. Под модифицированными словами в данном случае понимаются сочетания прописных и строчных букв.

Понятно, что при использовании данной опции, когда рассматриваются все возможные сочетания прописных и строчных букв, проверка даже небольшого по объему словаря может занять очень много времени. Поэтому при настройке атаки по словарю в утилите предусмотрена еще одна возможность — интеллектуальная модификация слов. В данном случае тоже рассматриваются различные сочетания прописных и строчных букв, но не все возможные, а только выборочные сочетания, в которых прослеживается некоторая логика. К примеру, пусть в словаре имеется базовое слово «password». Понятно, что если рассматривать все возможные сочетания прописных и строчных букв, то мы получим 256 различных слов. Однако запомнить пароль, полученный из базового слова «password» путем случайного сочетания прописных и строчных букв (типа PasSWOrd), довольно сложно. Поэтому можно предположить, что в сочетании прописных и строчных букв будет присутствовать либо симметрия, либо логика, чтобы можно было легко запомнить подобный пароль. Например, такой логикой или симметрией будут обладать пароли Password, passworD, PaSsWoRd, PASSword, passWORD и password.

Как уже отмечалось, в зависимости от типа версии (Home Edition, Standard Edition, Professional Edition) программа Advanced Office Password Recovery 5.4.547 поддерживает возможность применения графических процессоров в задачах перебора.

Для тестирования мы использовали демо-версию программы Advanced Office Password Recovery 5.4.547. Как выяснилось, демо-версия поддерживает применение любого числа ядер центрального процессора (в нашем случае загружались все 12 логических ядер), но только одного графического процессора.

Именно этим объясняется тот факт, что скорость перебора паролей, продемонстрированная программой Advanced Office Password Recovery 5.4.547, примерно в два раза ниже, чем скорость перебора в конкурирующих программах.

В ходе тестирования выяснилось, что пакет Advanced Office Password Recovery 5.4.547 может мгновенно удалять пароли на редактирование с документов Word 2010.

Пароли для документов Excel 2010 с защитой на структуру книги и/или с защитой окна, а также с парольной защитой текущего листа определяются мгновенно.

При подборе пароля на открытие документов MS Office 2010 ситуация следующая. Скорость перебора паролей составляет 6500 шт./с при использовании CPU в совокупности с одним GPU. Возможность принудительного отключения функции применения графического процессора в программе не предусмотрена.

Также отметим, что при атаке по словарю скорость перебора снижается до 1100 шт./с. Это связано с тем, что при переборе по словарю в программе не реализована возможность использования графического процессора и загружается только центральный процессор.

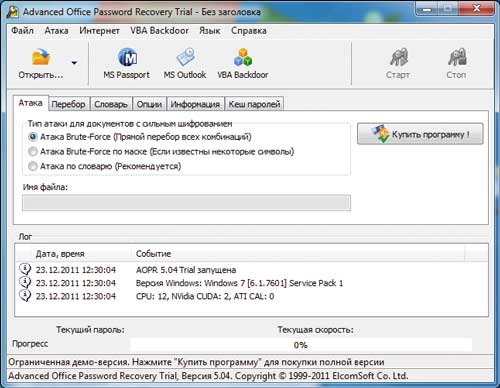

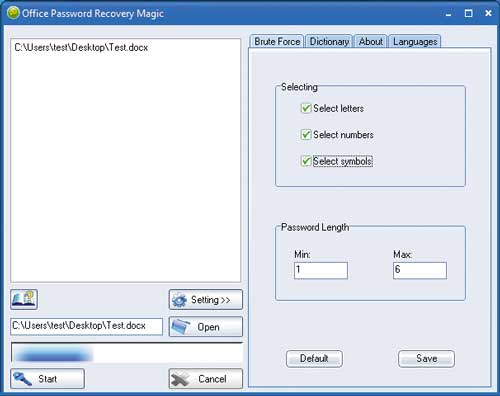

Office Password Recovery Magic 6.1.1.0290

Office Password Recovery Magic 6.1.1.0290 — это еще одна небольшая платная утилита для подбора паролей к документам MS Office. Ее стоимость составляет 47,99 долл., однако, судя по всему, производитель не особенно заботится о поддержке своего продукта (так, в описании возможностей программы на сайте производителя даже не упоминается о документах MS Office 2007/2010, хотя программа их поддерживает).

Вообще, из всех рассмотренных нами программ Office Password Recovery Magic 6.1.1.0290 обладает минимальными функциональными возможностями, что делает ее практически бесполезной.

Интерфейс программы только английский. Впрочем, он интуитивно понятен, так что это не главная проблема.

В утилите Office Password Recovery Magic 6.1.1.0290 предусмотрены только два типа атак: по словарю и методом перебора (рис. 10).

Рис. 10. Главное окно программы Office Password Recovery Magic 6.1.1.0290

При атаке методом последовательного перебора можно задавать минимальную и максимальную длину пароля, а также указывать набор используемых символов (буквы, цифры, специальные символы). При этом нет возможности задавать набор символов вручную или указывать на применение строчных или прописных букв. Но самое важное, что программа может использовать только латинские буквы. Кроме того, нельзя применять маску.

При настройке атаки по словарю можно подключать словарь в формате TXT. Возможность использования модифицированных слов словаря не предусмотрена, а сам словарь не входит в комплект поставки программы.

Как видите, функциональные возможности программы не выдерживают никакой критики.

Кроме того, как выяснилось в процессе тестирования, программа Office Password Recovery Magic 6.1.1.0290 совместима с документами MS Office 2007, но не с документами MS Office 2010.

Однако самый главный недостаток программы состоит в том, что у нее «убогий» по сегодняшним меркам алгоритм работы. Она не поддерживает многопроцессорность/многоядерность и способна загружать только одно ядро процессора. Кроме того, программа не умеет использовать графические процессоры. Понятно, что скорость перебора паролей, которую она развивает, настолько низкая, что ее применение теряет всякий смысл. Одним словом, абсолютно непонятно, за что в данном случае просят деньги.

Выводы

Мы рассмотрели четыре программы для подбора паролей к документам MS Office, ссылки на которые можно легко найти в Интернете. Три из этих программ (Accent OFFICE Password Recovery v6.1, Passware Password Recovery Kit 11.1 и Advanced Office Password Recovery 5.4.547) обеспечивают примерно одинаковую производительность при переборе паролей и могут загружать все ядра процессоров, а также задействовать графические процессоры. Данные программы поддерживают одни и те же типы атак и различаются лишь возможностями по их тонкой настройке. Кроме того, эти программы теоретически способны подбирать пароли к документам MS Office всех версий.

Программа Office Password Recovery Magic 6.1.1.0290 хоть и платная, но не выдерживает никакой критики и является абсолютно бесполезным продуктом (будем называть вещи своими именами).

В качестве итога нашего обзора программ для подбора забытых паролей прокомментируем эффективность рассмотренных утилит. На наш взгляд, подбирать пароли имеет смысл только в том случае, если документы созданы в MS Office 2003 или более ранних версиях. Подбор паролей для документов MS Office 2007/2010 фактически невозможен, несмотря на возросшие скорости перебора. Действительно, даже на самых производительных рабочих станциях с многоядерными процессорами и несколькими графическими картами скорость перебора составляет всего лишь десятки тысяч паролей в секунду. Даже если известно, что максимальная длина пароля не более семи символов и в нем используются только латинские буквы (большие и маленькие) и не применяются ни цифры, ни специальные символы, то количество возможных комбинаций составит 1 048 229 971 204 штук — на перебор всех этих комбинаций при скорости в 10 000 паролей в секунду потребуется почти три года! Если же о пароле неизвестно ничего, то задачу по его подбору можно смело отнести к разряду нерешаемых.

Пожалуй, единственная уязвимость в защите документов связана с человеческим фактором. В большинстве случаев пароль — это осмысленное слово, а не произвольный набор символов: так его легче запомнить. А в таком случае подобрать его несложно, поскольку все программы взлома предусматривают атаку по словарю.

Кроме того, зачастую о пароле имеется определенная информация, что в некоторых случаях существенно уменьшает количество возможных комбинаций и делает задачу его подбора вполне решаемой.

Еысли вы хотите надежно защитить документ, не применяйте в качестве пароля слова. При этом вовсе не обязательно, чтобы пароль был трудно запоминаемым набором символов. Достаточно использовать в качестве пароля не одно слово, а фразу, написанную без пробелов. Еще лучше, когда слово или фраза на русском языке пишется на латинской раскладке клавиатуры. Как выяснилось, ни одна программа не предусматривает подобной модификации словарных слов.