Корпоративные брандмауэры компании Kerio

Kerio WinRoute Firewall

erio

WinRoute Firewall (далее WinRoute) — это сетевой брандмауэр, предназначенный

для защиты периметра локальной сети от разрушительных и любопытствующих вторжений

извне (например, из Интернета), для обеспечения доступа локальных пользователей

в Интернет, фильтрации трафика, а также для предоставления всевозможной статистики.

Чтобы оценить возможности продукта, интерфейс управления, логику работы программы,

рассмотрим более-менее подробно его главную функцию — защиту локальной сети

и управление трафиком. Затем кратко перечислим дополнительные возможности WinRoute.

erio

WinRoute Firewall (далее WinRoute) — это сетевой брандмауэр, предназначенный

для защиты периметра локальной сети от разрушительных и любопытствующих вторжений

извне (например, из Интернета), для обеспечения доступа локальных пользователей

в Интернет, фильтрации трафика, а также для предоставления всевозможной статистики.

Чтобы оценить возможности продукта, интерфейс управления, логику работы программы,

рассмотрим более-менее подробно его главную функцию — защиту локальной сети

и управление трафиком. Затем кратко перечислим дополнительные возможности WinRoute.

Компьютер, на который устанавливается WinRoute, должен иметь по меньшей мере два сетевых интерфейса: один подключенный к локальной сети, а второй — к общедоступной (например, к Интернету). После установки и перезагрузки компьютера следует запустить консоль управления WinRoute, которая сразу же предложит запустить сетевой мастер (Network Rules Wizard). На этом этапе запуск мастера очень важен, особенно для тех, кто устанавливает WinRoute впервые. Дело в том, что мастер создает базовый набор пакетных правил (traffic policy rules), что в дальнейшем позволит лучше понять принцип работы, способы создания и суть этих правил. Пакетные правила — это ключевой момент для сетевого брандмауэра, именно они определяют, какие потоки данных (сетевые пакеты) будут свободно проходить в (из) локальную сеть, а какие будут запрещены в целях безопасности. Рассмотрим наиболее важные шаги мастера.

Шаг 3 — выбор сетевого интерфейса, подключенного к внешней сети, то есть к Интернету. WinRoute сам определит наиболее подходящий из имеющихся на данном хосте интерфейсов, основываясь на его IP-адресе, и предложит его в первую очередь. Если же на хосте есть несколько интерфейсов с IP-адресами внешнего диапазона, то, возможно, придется явно указать требуемый интерфейс. (Все интерфейсы WinRoute идентифицирует и отображает по именам, которые назначены им в операционной системе.)

Шаг 4 — выбор сервисов (протоколов), которые будут доступны для пользователей локальной сети при обращении в Интернет. Здесь доступны два варианта: разрешить все сервисы (нет ограничений) или задать только определенные. Для второго случая WinRoute предоставляет список наиболее востребованных сервисов (например, HTTP, FTP, SMTP и т.д.). Необходимые сервисы нужно отметить галочкой. Для дальнейшего рассмотрения отметим первый вариант — «нет ограничений».

Шаг 6 — выбор серверов, расположенных в локальной сети, к которым необходимо открыть доступ из Интернета (например, Web-сервер, почтовый сервер и т.п.). Даже если у вас нет таких серверов, лучше сказать, что они есть, чтобы потом рассмотреть соответствующие правила. Таким образом, предоставим мастеру возможность их создать, чтобы потом учиться у него, как это делается. Чтобы добавить сервер, необходимо указать: 1) его локальный IP-адрес или значение «Firewall» (если сервер выполняется на том же хосте, где установлен WinRoute); 2) сервис (HTTP для Web-сервера, SMTP для почтового сервера и т.д.).

Шаг 7 — разрешить NAT (протокол трансляции сетевых адресов). Его необходимо разрешить, чтобы пользователи локальной сети могли пользоваться Интернетом (это наш выбор). Только в очень редких случаях NAT требуется запретить — если WinRoute используется исключительно как обычный маршрутизатор между двумя или более сетями (это не наш случай).

Далее позволим мастеру завершить свою работу. Поскольку мастер может быть запущен в любое время (а не только сразу после установки WinRoute), то, чтобы избежать противоречивости пакетных правил, все старые правила уничтожаются. Итак, наш брандмауэр уже работает (!) и выполняет свою главную функцию — защиту локальной сети (в первом приближении, конечно). Теперь можно не спеша рассмотреть и, главное, понять, как работают пакетные правила.

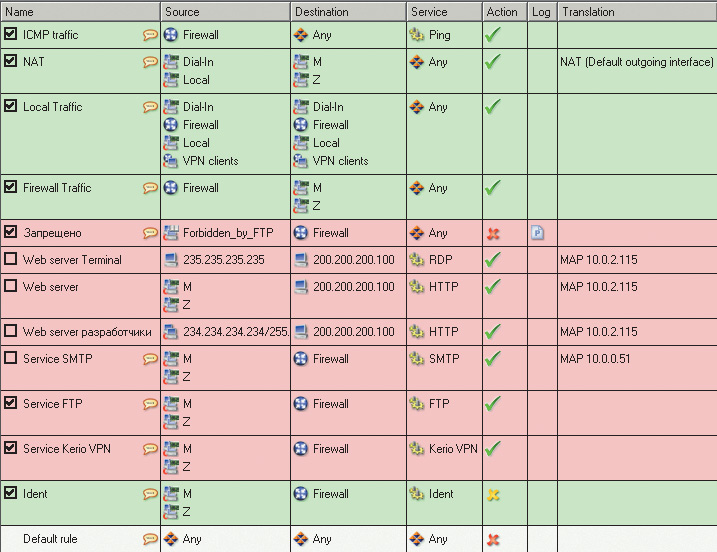

Пакетные правила в WinRoute собраны в одну таблицу (рис. 1) и строго упорядочены (верхнее правило — первое правило). Порядок правил можно изменять. Любой пакет, приходящий на хост Firewall (термин «Firewall» применяется в WinRoute для обозначения хоста, на котором он сам установлен), проходит проверку на соответствие какому-либо правилу, начиная с первого. Если пакет не удовлетворяет условиям текущего правила, то к нему применяется следующее и т.д. В том случае, когда пакет достиг последнего правила, которое гласит «запретить все», он будет беспощадно удален (что не разрешено, то запрещено). Последнее правило «запретить все» нельзя удалить, переместить или редактировать (за несущественным исключением). Перед заголовком каждого правила есть галочка, если она установлена — правило активно (работает), иначе правило не принимается во внимание процессором WinRoute, словно его и нет. Это очень удобно, если необходимо проводить эксперименты или время от времени включать/выключать правило по каким-нибудь соображениям, — не требуется его удалять и создавать заново. Следует отметить, что принцип «включено/выключено» применяется в WinRoute практически повсеместно — и в этом несомненное достоинство интерфейса программы.

Рис. 1. Пакетные правила WinRoute

Каждое пакетное правило состоит из нескольких полей: источник пакета (откуда пришел), назначение (куда он хотел идти дальше), сервис (протокол), действие, протоколирование, трансляция адресов. Источник и назначение имеют один и тот же формат — приведем впечатляющий список возможных вариантов:

- хост;

- IP-диапазон;

- группа IP-адресов;

- сеть/маска;

- сеть, подключенная к интерфейсу;

- VPN;

- пользователи;

- хост Firewall.

Сервис указывает на протокол, в рамках которого работает пакет. В WinRoute предопределены 79 сервисов, для которых администратору даже не нужно знать номера портов (а вы помните номер порта для терминального сервиса Windows — RDP — Remote Desktop Protocol?) — достаточно выбрать его по имени из таблицы. Но в качестве сервиса можно задать и номер порта или определить свой (новый) протокол, добавить его в таблицу сервисов, а затем использовать его по имени.

Действие определяет три варианта дальнейшей судьбы пакета: разрешить, запретить (но уведомить отправителя об этом), сбросить (без уведомления отправителя — пусть он думает, что его пакеты исчезают в черной дыре). Кстати, это один из двух параметров, которые можно изменить в последнем правиле «запретить все», — можно использовать «запретить» или «сбросить». Разработчики WinRoute рекомендуют употребление «запретить» для пакетов из локальной сети и «сбросить» — для пакетов, поступающих извне.

Протоколирование достаточно развито в WinRoute, но не будем на этом останавливаться. Это, кстати, второй параметр, который можно менять в правиле «запретить все».

Трансляция адресов может представлять два варианта: NAT источника (Internet sharing/IP masquerade) или NAT назначения (port mapping). Первый применяется для подмены локальных адресов выходящих в Интернет пакетов на внешний адрес одного из сетевых интерфейсов хоста Firewall. Локальный адрес подменяется на внешний (маршрутизируемый) для того, чтобы можно было получить ответы на свои сетевые запросы. Port mapping служит для того, чтобы внешние компьютеры могли обратиться к серверу, который стоит внутри локальной сети.

Теперь рассмотрим правила, показанные на рис. 1. Некоторые из них были созданы мастером WinRoute, а другие добавлены вручную позже.

Правило с именем «NAT» (создано мастером). В данной таблице это единственное правило, отвечающее за прохождение пакетов из локальной сети (интерфейс «Local» 10.0.0.0) в Интернет (интерфейс «M» 200.200.200.99). (Интерфейс с именем «Z» рассмотрим позже.) Поскольку в поле «Service» указано значение «Any», то разрешены пакеты любых протоколов, то есть отсутствуют ограничения для локальных пользователей на обращение к внешним сервисам. В поле трансляции адресов используется протокол NAT. Если нужно запретить обращение к каким-либо сервисам, то продублируйте (правая кнопка мыши) данное правило и в новом правиле укажите запрещаемый сервис или сразу несколько. Передвиньте новое правило так, чтобы оно расположилось выше старого, — цель достигнута. Если же необходимо, наоборот, разрешить только некоторые определенные сервисы, то по двойному щелчку мыши на слове «Any» этого правила появится окошко, где можно выбрать разрешаемые сервисы. После этого вы можете считать, что уже научились управлять выходом в Интернет локальных пользователей (применительно к WinRoute).

Правило с именем «Firewall Traffic» (создано мастером) отличается от правила «NAT» только отсутствием трансляции адресов, поскольку хост Firewall имеет внешние IP-адреса. Обратите внимание на источник — «Firewall», то есть правило применимо только к пакетам, зарождающимся на самом хосте Firewall.

Разрешающее правило «Local Traffic» (создано мастером) описывает все возможные комбинации источника и назначения пакетов в пределах локальной сети, включая компьютер, на котором установлен WinRoute.

Правило «Service FTP» разрешает доступ извне к вашему FTP-серверу, а правило «Service SMTP» разрешает доступ извне к вашему почтовому серверу. Оба правила созданы мастером. Различие между ними состоит только в том, что FTP-сервер выполняется на том же компьютере, что и WinRoute, а почтовый сервер стоит на локальной машине с IP-адресом 10.0.0.51. Обратите внимание, что у правила «Service SMTP» нет галочки слева — оно не работает, это просто заглушка, которая нам пока не нужна. Итак, теперь вы умеете предоставлять доступ к своим серверам через WinRoute.

Обратимся к правилам, которые пришлось создавать вручную. Мы хотим запретить доступ в нашу сеть, а следовательно, и к нашим серверам некоторым чересчур рьяным поклонникам нашего же FTP-сервера. Для этого создано правило с именем «Запрещено», а в поле источника указано имя группы IP-адресов, чтобы не громоздить множество адресов в само правило. Адреса в эту группу можно добавлять по мере необходимости, а можно временно отменять (галочки) действие некоторого адреса. Создается такая группа в другом месте, но для нас сейчас важен только тот факт, что ее можно создать, редактировать, а также применять в нескольких правилах. В адресную группу можно вносить отдельные IP-адреса, сеть с указанием маски или диапазон IP-адресов. Обратите внимание, что это правило стоит до других правил, разрешающих вход в локальную сеть, а следовательно, обладатели таких адресов не смогут попасть ни на один из наших серверов (если таковые есть). При необходимости закрыть доступ только к FTP-серверу в поле «Service» вместо «Any» следует указать «FTP», а затем достаточно поставить это правило перед правилом «Service FTP» — расположение его относительно других правил не имеет значения.

Три правила, озаглавленные «Web server…», демонстрируют предоставление доступа к терминальному серверу (сервис RDP) только с определенного IP-адреса и доступ Web-разработчиков из определенной сети. Поле назначения содержит не имя интерфейса, а конкретный IP-адрес, поскольку интерфейсу M назначено несколько адресов, а употребление имени равносильно указанию только первичного адреса интерфейса.

WinRoute обеспечивает резервирование соединения. Предположим, что есть два внешних соединения (одно из них может быть телефонным модемом) и соответственно два интерфейса (сетевые карты) в хосте Firewall. В каждый момент времени WinRoute использует только одно из них. Но если данный канал «обрывается», то WinRoute переключает весь внешний трафик на другой. Администратор определяет, какое соединение является первичным, а какое — вторичным. Первичное соединение используется всегда, когда оно физически работает. Если же возникла необходимость переключиться на вторичный интерфейс, то с этого момента WinRoute постоянно следит за первичным соединением и, как только оно придет в норму, переключает весь трафик назад — на первичное соединение. В правилах на рис. 1 интерфейс с именем «Z» как раз и обеспечивает резервный канал.

Кратко остановимся на фильтрации трафика. Фильтрация трафика представлена в WinRoute довольно развитыми возможностями и применима только к HTTP- и FTP-трафику. Трафик можно фильтровать по именам сайтов, по указанию подстроки для имени сайта, по наличию в передаваемых данных определенных слов (списки слов можно создавать и редактировать) и т.д. Для FTP-трафика в качестве критерия фильтрации можно применять FTP-команды, например можно запретить выгрузку файлов из локальной сети на внешние FTP-серверы. В качестве критерия фильтрации могут выступать пользователи или группы пользователей.

Антивирусная фильтрация применима к HTTP-, FTP-, SMTP- и POP3-протоколам. Настройки совершенно очевидны. Стоит отметить, что стандартно WinRoute может поставляться с антивирусным сканером McAfee, но может работать в паре с другими сканерами сторонних производителей (в списке значится семь сканеров).

Статистика в WinRoute представлена достаточно полно. Объем трафика можно посмотреть в обоих направлениях (входной и выходной) отдельно для сетевых интерфейсов или для пользователей. Поскольку статистика представляется в табличном виде, то данные можно отсортировать по любой колонке по возрастанию или убыванию. А колонки предлагают следующие варианты: за день, за неделю, за месяц, всего (за все время после установки WinRoute). Кроме того, статистика по сетевым интерфейсам может быть представлена в графическом виде за периоды: 2 часа, 1 день, 1 неделя, 1 месяц; а статистика по пользователям покажет распределение трафика по протоколам (1 день, 1 неделя, 1 месяц, всего). Статистика по сетевым интерфейсам поможет следить за входящим трафиком от провайдера.

В списке пользователей имеются две специальные строки: «все пользователи» и «нераспознанные пользователи». Дело в том, что пользователи либо обязаны авторизоваться в WinRoute, либо нет. Это зависит от настроек WinRoute. В первом случае статистика собирается на основе имен пользователей, а во втором — на основе IP-адресов. Если вы не требуете авторизации пользователей, то должны в базе данных пользователей WinRoute указать, с каких IP-адресов работает каждый пользователь (можно определить несколько адресов для одного пользователя.). Это не так трудно, как может показаться, даже если IP-адреса раздаются DHCP-сервером (обычная ситуация). В строку «нераспознанные пользователи» попадут, например, трафик сервера DNS, трафик обновления правовой базы и т.п. Но в БД пользователей WinRoute можно добавить специальных «пользователей», назначить им адреса соответствующих серверов, и тогда можно будет определить, сколько трафика потребляет обновление правовой базы или сервер DNS. WinRoute может оперировать смешанной базой пользователей — в этом случае одни пользователи будут импортированы из Active Directory, а другие могут быть добавлены как локальные пользователи WinRoute.

Каждому пользователю можно назначить квоту трафика. При этом, в зависимости от настроек, при достижении пользователем лимита своей квоты WinRoute либо оборвет все соединения, либо запретит устанавливать новые, либо только предупредит пользователя. В любом случае WinRoute может известить пользователя (и/или администратора) о превышении квоты по электронной почте. А каждый пользователь может, в свою очередь, следить за своим трафиком, обратившись к WinRoute по Web-интерфейсу.

Kerio Server Firewall (KSF)

SF

представляет собой серверный брандмауэр, то есть такой брандмауэр, который защищает

только тот хост, на котором он установлен. В отличие от сетевого брандмауэра

(например, от WinRoute), данный продукт не осуществляет маршрутизацию пакетов

между сетями (между интерфейсами хоста), однако может защищать несколько (до

100) интерфейсов своего хоста. В первую очередь KSF предназначен для защиты

серверов, установленных на площадке провайдера (услуга collocation). Соответственно

KSF имеет удаленное управление (впрочем, как и большинство брандмауэров) через

Web-интерфейс.

SF

представляет собой серверный брандмауэр, то есть такой брандмауэр, который защищает

только тот хост, на котором он установлен. В отличие от сетевого брандмауэра

(например, от WinRoute), данный продукт не осуществляет маршрутизацию пакетов

между сетями (между интерфейсами хоста), однако может защищать несколько (до

100) интерфейсов своего хоста. В первую очередь KSF предназначен для защиты

серверов, установленных на площадке провайдера (услуга collocation). Соответственно

KSF имеет удаленное управление (впрочем, как и большинство брандмауэров) через

Web-интерфейс.

Чем же отличается серверный брандмауэр от сетевого? Главное их различие — обеспечение защиты приложений (Application Hardening), запущенных на сервере. KSF следит не только за сетевым трафиком, но и за поведением приложений, в первую очередь серверных, которые по роду своей деятельности обязаны «прослушивать» порты и отвечать на сетевые запросы клиентов.

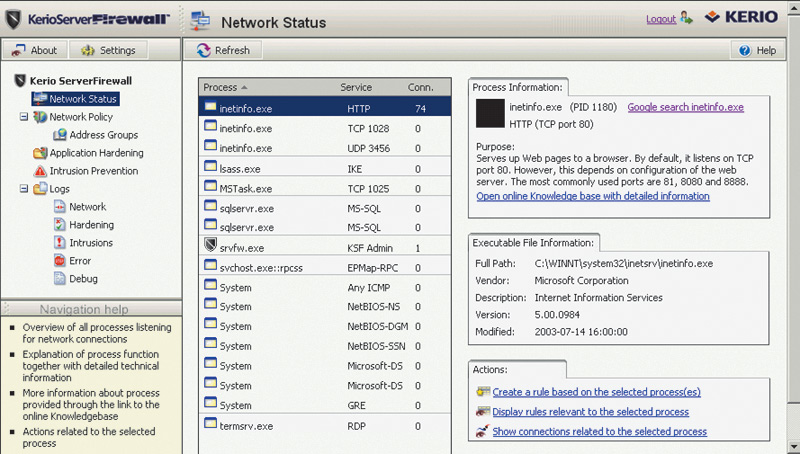

На странице «Сетевой статус» (рис. 2) перечислены все запущенные в данный момент серверные приложения, которые «прослушивают» какие-либо порты, их рабочие протоколы и количество соединений, установленных в текущий момент. Кроме того, для каждого приложения указывается его полный путь в файловой системе сервера, дата последней модификации exe-файла, а также краткая справочная информация о назначении данного приложения и возможных слабых местах защиты. В отдельной панели расположены три ссылки-кнопки, позволяющие выполнить следующие действия: создать сетевое правило на основе выбранного процесса, показать все сетевые правила, имеющие отношение к данному процессу, выдать список соединений выбранного процесса.

Рис. 2. Сетевой статус KSF

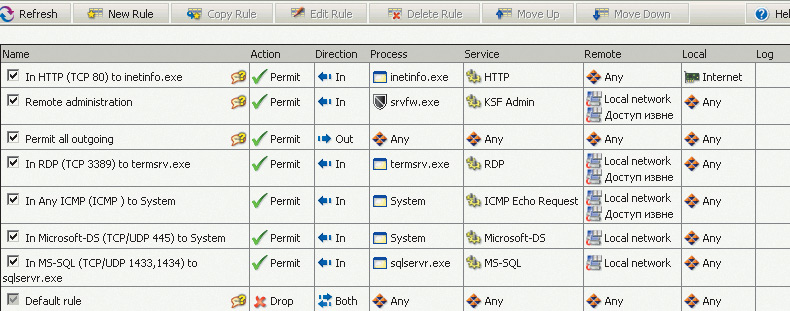

Рассмотрим формат сетевых правил (рис. 3). Действие предусматривает два варианта: разрешить или сбросить. Направление описывает входящие соединения, исходящие соединения и трафик в обоих направлениях. Следует отметить, что указание обоих направлений обычно не имеет смысла и таит в себе потенциальную опасность. Как видно из рисунка, только правило «Default rule» реализует такой вариант, чтобы запретить все соединения, не подпадающие под предыдущие правила. Данное правило нельзя удалить, но его действие можно изменить на «разрешить» с целью отладки. Только одно правило в представленном списке разрешает исходящие соединения — самому серверу (в смысле — компьютеру) разрешено обращаться куда угодно. Все остальные правила описывают доступ только внутрь нашего хоста, естественно со всевозможными ограничениями. Так, самое верхнее правило разрешает доступ к процессу inetinfo.exe по протоколу HTTP (порт 80).

Рис. 3. Сетевые правила KSF

Столбец «Local» указывает, через какой локальный (расположенный на нашем хосте) интерфейс будет устанавливаться соединение. В данном случае на сервере установлено два интерфейса, один из них именуется в ОС «Internet» и подключен к внешней сети, второй подключен к локальной сети. В самом верхнем правиле указан явно только один интерфейс — все остальные правила распространяются на соединения от любого локального интерфейса. Столбец «Remote» задает адреса удаленных клиентов, обращающихся к серверу. Варианты могут быть такими: IP-адрес, диапазон IP-адресов, сеть/маска, имя адресной группы. Адресная группа может содержать сколь угодно различных адресных комбинаций, перечисленных выше. В KSF предопределены несколько адресных групп (используйте в качестве примера). Как видно из таблицы правил, доступ к Web-серверу возможен отовсюду, самому хосту разрешается идти куда угодно, и, кроме того, последнее запрещающее правило, естественно, учитывает любые внешние адреса. В остальных правилах удаленные адреса представлены именами адресных групп.

Чтобы понять, как KSF осуществляет защиту приложений, давайте поговорим на тему «Как разрушить сервер». Допустим, атакующий хакер или сетевой червь пытается «положить» на компьютер какой-то исполняемый код, который будет выполнять разрушительные или любопытствующие действия. Для этого существуют два варианта: внедрить код в одно из запущенных приложений, например в inetinfo.exe, или положить exe-файл на диск. В первом случае вредоносный код будет работать в любое время, когда выполняется зараженное приложение. Во втором случае необходимо иметь способ запуска паразита. Один из способов состоит в том, чтобы внедрить код запуска в выполняемое приложение, например в inetinfo.exe, а второй — в изменении системных настроек, касающихся запуска приложений при старте системы или при наступлении некоторого события.

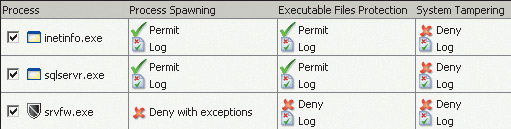

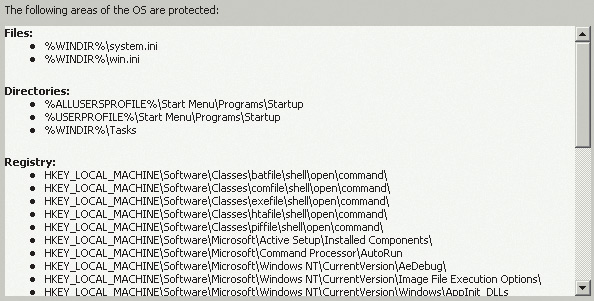

Теперь перечислим три составные части защиты приложений в KSF.

1. Запрет запуска задачи из выполняемой задачи (Process spawning).

2. Запрет на изменение exe-файла сетевого процесса хоста, включая изменение пути запуска (то есть невозможно обмануть KSF, пытаясь запустить процесс с тем же именем из другого каталога, поскольку это уже подмененный exe-файл).

3. Запрет изменения важных системных данных (System tampering). Для примера на рис. 5 показан список таких данных.

На рис. 4 представлены правила защиты приложений. Одно из них (для srvfw.exe) создано автоматически в процессе установки KSF, и его можно использовать в качестве примера для обучения. В правилах можно задавать исключения, например позволяя некоторому процессу запускать другие, если имеется такая необходимость. Определить такие исключения, оказывается, очень просто. Создайте правило, которое только протоколирует действия интересующего вас процесса, а через некоторое время просмотрите журнал (Logs/Hardening), чтобы определить, будет ли то или иное приложение в нормальном (незараженном) состоянии еще что-нибудь запускать.

Рис. 4. Правила защиты приложений KSF

Рис. 5. Защищаемые системные данные

И еще одна особенность KSF — определение возможных вторжений. Собственно, настраивать здесь ничего не нужно, однако необходимо регулярно проверять соответствующий журнал протоколирования. KSF предоставляет описание некоторых наиболее распространенных видов вторжения с указанием их серьезности. Просмотр списка соединений определенного процесса также может помочь администратору заметить угрозу — слишком большое количество соединений с одного IP-адреса или огромный объем переданных данных в рамках одного соединения. К сожалению, в окне списка соединений невозможно отсортировать данные по удаленному IP-адресу или по объему данных.

Kerio Mail Server (KMS)

MS

может использоваться либо как полноценный почтовый сервер, который хранит почтовые

ящики пользователей и обеспечивает доступ почтовых клиентов, либо в качестве

промежуточной «почтовой станции» (в терминах Sendmail — Smart Host). В последнем

случае он выполняет функции промежуточного звена между почтовым сервером, расположенным

внутри локальной сети (например, MS Exchange Server), и внешним миром. Хост

с установленным KMS может иметь два сетевых интерфейса, один из которых подключен

к локальной сети, а второй — к внешней. Таким образом, KMS будет выполнять функции

почтового брандмауэра. При этом прием всей внешней почты, которая приходит в

организацию, возлагается на KMS, а отправка почты локальных пользователей наружу

может выполняться как почтовым брандмауэром, так и внутренним сервером напрямую.

Поскольку нас интересует режим брандмауэра, то кратко рассмотрим только эту

функциональность KMS. А она в данном случае состоит из трех компонентов: отсеивание

нежелательной почты на основе так называемых черных списков (Black lists), фильтрация

спама и антивирусная защита.

MS

может использоваться либо как полноценный почтовый сервер, который хранит почтовые

ящики пользователей и обеспечивает доступ почтовых клиентов, либо в качестве

промежуточной «почтовой станции» (в терминах Sendmail — Smart Host). В последнем

случае он выполняет функции промежуточного звена между почтовым сервером, расположенным

внутри локальной сети (например, MS Exchange Server), и внешним миром. Хост

с установленным KMS может иметь два сетевых интерфейса, один из которых подключен

к локальной сети, а второй — к внешней. Таким образом, KMS будет выполнять функции

почтового брандмауэра. При этом прием всей внешней почты, которая приходит в

организацию, возлагается на KMS, а отправка почты локальных пользователей наружу

может выполняться как почтовым брандмауэром, так и внутренним сервером напрямую.

Поскольку нас интересует режим брандмауэра, то кратко рассмотрим только эту

функциональность KMS. А она в данном случае состоит из трех компонентов: отсеивание

нежелательной почты на основе так называемых черных списков (Black lists), фильтрация

спама и антивирусная защита.

Черные списки содержат перечень почтовых серверов-спамеров. Подобные серверы чаще всего работают в режиме Open relay, который позволяет отправлять почту любым клиентам без какой-либо авторизации и независимо от взаимного расположения клиента и сервера. Так, спамер, находящийся в России, может воспользоваться почтовым сервером из Южной Америки для рассылки тысяч писем. Иногда в черный список попадают и нормальные серверы — из-за неосторожной рассылки деловых писем или неверной настройки почтового сервера. Серверы черных списков, или Open Relay Data Bases (ORDB), реализованы как DNS-серверы со специальным видом записи, которые и хранят списки вредных серверов. Обычно серверы ORDB администрируются серьезными людьми, а программное обеспечение этих серверов тщательно проверяет кандидатов на занесение в черный список. Но существуют и такие серверы, которые собирают свои списки по первой жалобе. Именно по этой причине многие нормальные почтовые серверы (а чаще всего целые диапазоны IP-адресов) попадают в черные списки. Так что при настройке своего почтового сервера главное не перестараться, задавая ему как можно больше серверов ORDB, иначе практически вся почта (и полезная тоже) может быть отсеяна.

Собственно, настройка черных списков в KMS настолько проста, что вполне можно было бы ограничиться констатацией факта поддержки данной функциональности. Однако сделаем несколько замечаний. В поставке KMS уже предусмотрены пять серверов ORDB. Сервер под именем SORBS DNSBL (dnsbl.sorbs.net) отличается настолько «рьяными» списками, что вся почта из aha.ru и mail.ru отвергается. Поэтому в наших конкретных условиях лучше отменить опцию «block» для данного сервера. KMS также позволяет создать свой черный список. К великому сожалению, KMS не позволяет создать так называемый белый список, который является противоположностью черному и в идеале должен просматриваться до обработки черных списков.

Под фильтрацией спама подразумевают процесс ограничения нежелательной почты (в дополнение к черным спискам). KMS обладает специальным процессором, который на основе некоторых правил (эти правила не подлежат редактированию) присваивает каждому входящему письму спамовый рейтинг. За ту или иную конкретную особенность письму добавляются баллы, за другую особенность — еще баллы. Сумма этих баллов в KMS может доходить до 10 для каждого письма. Администратор устанавливает порог (по умолчанию равный 5), при превышении которого письмо считается спамом. Далее KMS может сделать со спамом следующее: поставить спам-отметку в заголовке письма, или удалить письмо «не поднимая шума», или возвратить письмо отправителю (хорошая идея). В любом случае копия письма может быть направлена в какой-либо локальный почтовый ящик (на всякий случай), который необходимо время от времени чистить. Если письмо все же пропускается дальше, то в его тему может быть добавлена метка (по умолчанию предлагается «**SPAM**»). По этой метке почтовый клиент может откладывать письма в отдельную папку.

Вторая возможность фильтрации спама позволяет создавать фильтры на основе нескольких критериев (поля From, To, Subject, Sender и т.д. и их значения «пусто», «содержит адрес», «содержит домен» и т.п.). Если письмо удовлетворяет критериям определенного фильтра, то далее возможны варианты: 1) трактовать письмо как неспам (аннулировать спамовые баллы); 2) трактовать письмо как спам и запретить его; 3) добавить к спамовым баллам еще некоторое значение (значение задается). И отдельно определяется дальнейшая судьба запрещенных писем — либо удалить без шума, либо возвратить отправителю (копия письма может быть направлена в какой-либо локальный почтовый ящик).

Антивирусная защита в KMS осуществляется по таким же принципам и с теми же возможностями, что в WinRoute.

Отдельно стоит отметить способность KMS противостоять хакерским атакам. Вот некоторые возможности: 1) задать максимальное число сообщений, принимаемых с одного IP-адреса за 1 час; 2) задать максимальное число одновременных SMTP-соединений с одного IP-адреса; 3) задать максимальное число несуществующих получателей и 4) задать список исключений IP-адресов для первых трех пунктов. Кроме того, можно ограничить максимальное число получателей в одном письме, максимальное число ошибочных команд в SMTP-сессии.

Статистика и протоколирование работы KMS реализованы достаточно полно и удобно.

В заключение хочется отметить, что все продукты компании Kerio снабжены отличной документацией, пробные версии (не имеют никаких ограничений, кроме срока работы — 1 месяц) можно скачать с сайта www.kerio.com.