«Рыбалка» в Интернете

Раковая опухоль коммерческого Интернета

Экономически активные пользователи Интернета, в свое время успешно поборовшие свой страх перед электронной формой торговли и финансовых услуг и по достоинству оценившие все преимущества и удобства проведения денежных операций по Сети, сейчас уже не колеблются и смело вводят реквизиты своих кредитных карт на многочисленных сайтах коммерческой направленности, хотя и соблюдают правила безопасности, доверяя только известным именам. Но все они рискуют в один прекрасный момент лишиться содержимого своих карточных счетов. В данной статье речь пойдет об очередном поколении мошенников, стремительно захватывающих всё новые территории глобального информационного пространства.

Секреты хорошего «клева»

шли

в прошлое генераторы номеров кредитных карт. Базы данных, содержащие конфиденциальную

информацию о финансовых аккаунтах сетевых покупателей, надежно охраняются платежными

системами, которые не предоставляют информацию даже самим продавцам, лишь перечисляя

на счет Интернет-магазина стоимость совершенной покупки. Банки все тщательнее

инструктируют держателей своих карт о правилах безопасности. Да и сами пользователи

стали гораздо опытнее в вопросах защиты своих денег от кибер-преступников. Но,

как выясняется, не стоит на месте и криминальный мир Интернета: его представители

изобретают, развивают и успешно применяют всё новые и новые способы выуживания

кровно заработанных денег из виртуальных карманов членов сетевого сообщества.

Один из таких способов, быстро ставший популярным у мошенников, а в этом году

примененный и в Рунете, получил название phishing (фишинг), которое по-английски

звучит так же, как fishing (рыбалка).

шли

в прошлое генераторы номеров кредитных карт. Базы данных, содержащие конфиденциальную

информацию о финансовых аккаунтах сетевых покупателей, надежно охраняются платежными

системами, которые не предоставляют информацию даже самим продавцам, лишь перечисляя

на счет Интернет-магазина стоимость совершенной покупки. Банки все тщательнее

инструктируют держателей своих карт о правилах безопасности. Да и сами пользователи

стали гораздо опытнее в вопросах защиты своих денег от кибер-преступников. Но,

как выясняется, не стоит на месте и криминальный мир Интернета: его представители

изобретают, развивают и успешно применяют всё новые и новые способы выуживания

кровно заработанных денег из виртуальных карманов членов сетевого сообщества.

Один из таких способов, быстро ставший популярным у мошенников, а в этом году

примененный и в Рунете, получил название phishing (фишинг), которое по-английски

звучит так же, как fishing (рыбалка).

Как известно, все гениальное — просто. И методы, используемые мошенниками, прямолинейны до примитивности, однако их эффективность просто поражает. Все схемы мошенничества построены по одному и тому же принципу. В электронных письмах (а иногда и по ICQ), рассылаемых намеченным жертвам от имени банка, Интернет-магазина, онлайн-аукциона, под тем или иным предлогом (обновление базы данных, утеря персональных данных вследствие хакерской атаки и пр.) содержится просьба ввести реквизиты своей пластиковой карты, открыв прилагаемую ссылку. URL, как правило, на первый взгляд не вызывает сомнений в силу своей правдоподобности. Да и сама web-страница полностью соответствует дизайну сайта банка или магазина. Этот этап аферы получил название фишинг-разведки. В результате такого «забрасывания сетей» счета, пароли, PIN-коды пластиковых карт и прочая информация множества доверчивых пользователей, откликнувшихся на призыв, пополняют копилку злоумышленников.

Некоторые «рыбаки» поступают еще хитрее. Такая афера является частным случаем фишинга, вполне заслуживающим отдельной статьи. Суть ее состоит в следующем. Копируя сайт Интернет-магазина и регистрируя подделку под доменным именем, сходным с оригинальным, они принимают заказы на те или иные товары, которые в дальнейшем переадресуют настоящему магазину. Карточные же реквизиты остаются на руках преступников в качестве «улова».

Есть и еще один способ фишинга, при котором пользователи отдают деньги вполне осознанно, однако собранные средства отправляются не по назначению. Последним громким примером такой аферы стала августовская рассылка писем, содержащих призыв делать взносы в поддержку кандидата в президенты США Дж. Керри. Излишне говорить, что ни в какой предвыборный фонд эти деньги так и не поступили. Мошенники решили сыграть на растущей популярности политика и сделали это успешно.

Уже опробован и разнообразный инструментарий, используемый преступниками, — они применяют в своих целях буквально всё: от «дыр» в операционной системе и браузере (например, неправильная обработка знака @ в Internet Explorer) до классических методов так называемой социальной инженерии (психологическое давление на жертву). Есть у «рыбаков» и специализированные магазины: сейчас на черных рынках Интернета наряду со спамерскими базами данных можно приобрести и коллекции копий сайтов известных торговых точек Сети и банков. Особой популярностью у мошенников пользуются такие громкие бренды, как крупнейший провайдер США America On-Line (AOL), Microsoft, известная на Западе платежная система PayPal, аукцион eBay. В «невод» попались клиенты столь солидных банков, как U.S. Bank, Halifax, Barclays, NatWest, Lloyds TSB, HSBC.

Организованность и техническая подготовка «рыбаков» постоянно растет, однако для того, чтобы обезопасить себя от злоумышленников, владельцам карт достаточно соблюдать несколько простых правил:

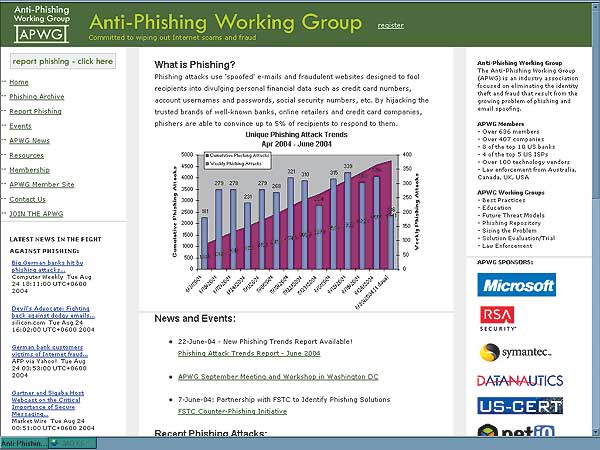

1. Не следует доверять никаким ссылкам, полученным в электронных письмах, независимо от надежности источника. По данным Рабочей группы по борьбе с фишингом (Anti-Phishing Working Group, APWG), в мае этого года 95% всех зарегистрированных фишинг-атак произошли с помощью поддельных адресов электронной почты. Понятно, что этот совет особенно актуален в отношении уведомлений финансовых учреждений и рассылок Интернет-магазинов, а особенно тех из них, с которыми пользователь ранее не имел дела и сайтов которых он не посещал. На такие сообщения ни в коем случае не следует отвечать. Схема противодействия, таким образом, похожа на ту, что используется в борьбе со спамерами.

2. После получения сомнительного письма стоит узнать у службы безопасности предполагаемого источника, была ли отправка сообщения санкционирована организацией. Обычно банки и Интернет-магазины не практикуют подобных способов обновления персональных данных пользователей своих систем.

3. Если все же необходимо перейти на указанный URL, следует перепечатать адрес в строку браузера вручную.

Кроме того, письма злоумышленников, как правило, можно отличить по следующим характерным признакам.

• тема и текст письма содержат орфографические ошибки;

• текст письма плохо отформатирован;

• общий тон текста тревожный. Зачастую сообщается о том, что многие аккаунты в той или иной интерактивной финансовой системе уже были утеряны и что адресату грозит та же участь;

• при наведении указателя мыши на предлагаемую для захода ссылку высвечивается URL, отличный от написанного адреса.

Однако, увы, несмотря на кажущуюся простоту этих рекомендаций, статистика говорит о том, что накопленный негативный опыт мало чему учит покупателей Интернет-магазинов, клиентов Интернет-банков, участников сетевых аукционов и прочих пользователей Сети, активно применяющих пластиковые карты во Всемирной паутине. Жертвами фишинга становятся от 3 до 5% всех получателей почтовых рассылок. Обжегшись на молоке, большинство начинают дуть на воду, вообще отказываясь от карточной оплаты в Сети.

Раковая опухоль коммерческого Интернета

первые

термин «фишинг» был озвучен 28 января 1996 года в хакерской ньюс-группе alt.2600

пользователем с ником mk590, опубликовавшим сообщение с заголовком «Бесплатный

AOL?». При этом, судя по контексту, речь шла об уже известной и активно применяемой

мошеннической технике, которая, по всей видимости, появилась намного раньше.

первые

термин «фишинг» был озвучен 28 января 1996 года в хакерской ньюс-группе alt.2600

пользователем с ником mk590, опубликовавшим сообщение с заголовком «Бесплатный

AOL?». При этом, судя по контексту, речь шла об уже известной и активно применяемой

мошеннической технике, которая, по всей видимости, появилась намного раньше.

Последние пару лет фишинг распространяется по Сети угрожающими темпами. Еще в 2002 году случаи мошенничества были единичными, сейчас же о фишинге пишут не только в компьютерной и финансовой прессе, но и в изданиях для массового читателя. И это примета времени, ярко демонстрирующая глобальный характер криминальной киберпандемии, поразившей только что сформировавшийся мир электронной коммерции. В 2003 году только в Великобритании три финансовые организации понесли от фишинга ущерб в 60 млн. фунтов стерлингов. За тот же год количество фишинг-атак увеличилось в три раза, а с ноября 2003-го по июль 2004 года — уже в 40 раз и составило более 400 случаев. Только в апреле этого года было зафиксировано 1125 инцидентов, то есть в среднем 37,5 случаев в день, что втрое превышает мартовский показатель. По информации Gartner, потеря каждого пользователя от получения злоумышленниками незаконного Интернет-доступа к его банковским счетам и PIN-кодам в среднем составляет 1200 долл.

Среди методов, используемых при проведении мошеннических операций, лидируют фишинг и клавиатурный шпионаж, который производится с помощью кейлоггеров — специальных программ, считывающих информацию обо всех нажатых жертвой клавишах и тайно пересылающих полученные данные злоумышленнику. Как правило, мошенникам удается уйти от ответственности и потому каждый арест производит настоящую сенсацию. Последнее задержание, получившее широкую огласку, состоялось в мае этого года в Великобритании. 21-летний гражданин этой страны (его имя не разглашается, поскольку следствие еще не закончено) выманил PIN-коды карт более чем у полумиллиона вкладчиков банка Smile, входящего в группу крупнейшего Co-Operative Bank. Используя полученную информацию, мошенник смог снять деньги через Интернет-магазины или же при помощи поддерживаемой банком авторизации по телефону или по почте. В настоящее время банки начали отказываться от работы с клиентами по электронной почте, но если поверить аналитикам, прогнозирующим к 2007 году увеличение числа пользователей Интернет-банкинга до 84 млн. человек, то станет ясно, что «безрыбье» сетевым «рыбакам» не грозит.

Дошла эта форма финансового мошенничества в Сети и до нашей страны. Скандал разразился в мае этого года, когда стали известны первые жертвы мошенников в России. Ими оказались клиенты филиала «Ситибанка» (Citibank), который является одной из наиболее популярных мишеней фишинга за рубежом. Эти люди получили в один далеко не прекрасный день письмо следующего содержания:

Дорогой клиент!

Это письмо отправлено с сервера Citibank для подтверждения Вашего e-mail адреса. Вы должны продолжить процедуру, перейдя по нижеследующей ссылке и введя в маленьком окошке номер Вашей дебетовой карты Citibank и PIN-кода, используемого Вами для ATM.

Это делается для Вашей защиты — некоторые наши клиенты лишились доступа к своим e-mail адресам и мы обязаны проверить это.

Для проверки Вашего e-mail адреса и банковской учётной записи перейдите по следующей ссылке:

https://wwww.citibank.com/signin/confirmation.jsp

Благодарим Вас за то, что Вы являетесь нашим клиентом.

При этом на самом деле, кликнув ссылку, клиенты переходили на страницу, расположенную по адресу: http://219.148.127.66/scripts/confirmation.htm. Руководство банка распространило заявление о своей непричастности к письмам, в котором утверждало, что не использует электронную корреспонденцию как средство для получения/передачи конфиденциальных данных клиентов. Понятно, что при соблюдении клиентами банка хотя бы минимальных правил осторожности, перечисленных выше, действия мошенников оказались бы безрезультатными. Сейчас же оценить причиненный ими ущерб пока затруднительно, так как у «Ситибанка» десятки тысяч вкладчиков, а кампанию мошенники проводили как минимум в течение трех месяцев. Банк, разумеется, заявил о своей готовности в случае возникновения финансовых проблем индивидуально решать вопросы с каждым клиентом, поскольку репутация в данном случае все-таки дороже. Однако единственным надежным способом сохранить свои деньги является блокировка пластиковой карты, так как если не учитывать решения отдельно взятых банков по этому вопросу и придерживаться исключительно буквы закона, то выяснится, что операции с использованием PIN-кода оспорить в судебном порядке практически невозможно и что вся ответственность за их совершение ложится на владельца карты.

Первая российская «рыбка»

При этом, по словам экспертов, есть основания предполагать, что случай с «Ситибанком» первый, но не последний. Так, на территории СНГ письма получили и украинские вкладчики банка. На смену одиночкам приходят синдикаты мошенников-профессионалов, изучивших западные технологии подлогов с использованием карт и успешно адаптирующих их под национальную специфику. Уже появились первые теневые Интернет-магазины, торгующие PIN-кодами, причем с предоставляемой гарантией на достоверность продаваемых данных. Понятно, что на территории бывшего СССР проблема фишинга в настоящее время не столь актуальна в силу недостаточного развития электронной коммерции, по сравнению с Западом. Так, 90% используемых в России карт являются дебетовыми (наиболее известные — Visa Electron, Cirrus/Maestro), а данный тип неприменим для электронных расчетов. Но не следует забывать о том, что сегодня некоторые банки стали эмитировать подобные карты с CVV2-кодами, отсутствие которых являлось единственным препятствием для сетевого использования, так что число потенциальных жертв фишинга растет и в России.

Открытым остается вопрос: приведут ли массовые акции фишинга преодоление финансово-компьютерной безграмотности населения или окончательно оттолкнут уже существующих и потенциальных потребителей от безналичных Интернет-расчетов? Автору не хочется быть пессимистом, но если трезво оценивать ситуацию и учитывать, что россияне и жители других стран Содружества еще не привыкли пользоваться онлайн-сервисами, то более реальным представляется второй вариант развития событий.

Разумеется, деятельность мошенников не могла не заинтересовать правоохранительные органы, но они занимаются преимущественно уже совершёнными преступлениями и вряд ли могут сыграть заметную роль в деле профилактики Интернет-мошенничества. Коммерческие структуры, непосредственно терпящие убытки от действий преступников, и различные специализированные организации разрабатывают антифишинговые решения. И хотя меры, принимаемые сетевой общественностью, трудно назвать чрезвычайно действенными (по крайней мере, сейчас они таковыми не кажутся), есть надежда, что в дальнейшем их использование позволит снизить масштабы распространения фишинга и хотя бы стабилизировать ситуацию.

Одной из старейших групп сопротивления фишингу является уже упоминавшаяся APWG (www.antiphishing.org). Эта ассоциация объединяет 400 членов, среди которых можно найти крупнейшие ИТ-корпорации и другие организации, специализирующиеся на Интернет-безопасности, занимается исследованием этого преступного явления и его видоизменений и координирует деятельность по предотвращению фишинг-атак. Спонсорами группы выступают Microsoft, RSA Security, Symantec, GeoTrust, VeriSign и др. На сайте APWG размещен архив всех зарегистрированных случаев фишинга. Отчеты группы являются основным мировым источником информационного освещения ситуации с мошенничествами в мире. Сейчас APWG продвигает свой вариант решения проблемы — использование аутентификации при передаче электронной почты. Однако такая технология будет иметь успех только в случае массового ее внедрения, что пока невозможно. Впрочем, учитывая, что одним из идеологов (и спонсоров) проекта является Билл Гейтс, идея кажется вполне жизнеспособной. В Microsoft уже разрабатываются технологии на основе стандарта Microsoft Sender ID, определяющие непосредственно IP-адрес отправителя. Конечно, IP тоже можно подделать, но реализовать это не в пример сложнее, чем сфальсифицировать обратный адрес.

Борцы за светлое будущее электронного бизнеса

Из других известных организаций можно отметить молодой (создан в июне 2004 года), но многообещающий Форум по надежным электронным коммуникациям (Trust Electronic Communications Forum, TECF), в состав которого входят ABN AMRO Bank, AT&T Wireless Services, Best Buy, Charles Schwab, E-Trade Financial, HSBC Holdings, Royal Bank of Scotland Group, Siebel Systems и Target, IBM, Fidelity Investments и Tenet Healthcare. Помимо продвижения информационных и финансовых технологий и методик TCEF намерен способствовать осуществлению судебного преследования мошенников.

Но пока все это — дело будущего, и поэтому остается лишь еще раз напомнить пользователям Интернета об осторожности. Она никогда и нигде не мешала, а сейчас и в Сети.