ContentLock — новые возможности защиты информации

Контроль доступа к документам на основании контентной фильтрации

Контентно-зависимая фильтрация данных теневого копирования

Дополнительные возможности ContentLock

Весной текущего года российская компания «Смарт Лайн Инк» представила рынку новую версию своего всемирно известного программного комплекса DeviceLock 7 Endpoint DLP Suite, включающую два новых модуля: NetworkLock и ContentLock, которые принципиально расширяют его целевое назначение. Теперь DeviceLock предотвращает утечки данных не только через локальные порты и устройства, подключаемые к рабочим компьютерам, но и через их сетевые коммуникации и, что особенно важно, использует технологии контентной фильтрации для эффективного предотвращения утечек данных, передаваемых во всех контролируемых каналах — как через периферийные порты и устройства, так и через сетевые коммуникации. В совокупности новый комплекс DeviceLock 7 является полноценной DLP-системой, причем это первая подобная система отечественной разработки.

Назначение продукта

Наиболее эффективный подход к защите от утечек информации с компьютеров сотрудников начинается с использования механизмов контекстного контроля — запрета или разрешения передачи данных для конкретных пользователей в зависимости от форматов данных, типов интерфейсов и устройств, сетевых протоколов, направления передачи, дня недели и времени суток и т.д.

В то же время современные требования рынка, равно как и постоянный рост вычислительных мощностей персональных компьютеров и развитие возможностей мобильных устройств, вызывают необходимость построения системы защиты от утечек информации с гораздо более высоким уровнем контроля. Производственные процессы многих компаний требуют, чтобы сотрудники могли пользоваться устройствами хранения и передачи данных, а значит недопустима блокировка портов вводавывода или каналов сетевых коммуникаций. При этом необходима проверка содержимого передаваемых данных на наличие персональной или конфиденциальной информации, особенно с учетом того, что отдельные пользователи входят в «группу риска», поскольку подозреваются в причастности к нарушениям корпоративной политики информационной безопасности. В подобных ситуациях дополнительно к контекстному контролю следует применять технологии контентного анализа и фильтрации, позволяющие выявлять и предотвращать передачу неавторизованных данных, не препятствуя при этом информационному обмену в рамках служебных обязанностей сотрудников.

Подобные задачи эффективно решает новый модуль ContentLock комплекса DeviceLock Endpoint DLP Suite.

Особенности ContentLock

Одно из принципиальных отличий ContentLock и, в частности, комплекса DeviceLock Endpoint DLP Suite от других представленных на рынке DLP-решений — это отсутствие зависимости от серверного ядра системы. Большинство современных DLP-систем сетевого типа осуществляют контентную фильтрацию данных в случае попадания их на DLP-шлюз системы, предотвращая таким образом утечку данных в Интернет. Но в ситуации, когда рабочий компьютер находится вне корпоративной сети, либо подключен напрямую к Интернету в обход корпоративных шлюзов, либо данные записываются на мобильные устройства или внешние флэшдиски, механизмы контентной фильтрации в сетевой DLP-системе бессильны. Данные попросту не доходят до движка контентного анализа, функционирующего на DL-шлюзе. ContentLock, будучи установленным на защищаемом компьютере, обеспечивает контроль действий пользователя в любой ситуации, поскольку осуществляет контентную фильтрацию данных «на лету» непосредственно в момент их передачи по сети или на подключенные периферийные устройства. При этом заданные администратором политики безопасности передаются на компьютер и кэшируются локально, обеспечивая работоспособность модуля и агента независимо от доступности сети и наличия либо отсутствия подключения к серверам организации.

ContentLock позволяет разрешать или запрещать кооперации передачи, сохранения и доступа к информации, основываясь на целом ряде параметров и условий: на определении типа файла, на шаблонах регулярных выражений с различными численными и логическими условиями соответствия критериям и ключевым словам. Распознавая более 80 форматов файлов и типов данных, ContentLock извлекает и отфильтровывает их текстовое содержимое при копировании на внешние устройства хранения или передаче по сетевым каналам. Кроме того, ContentLock позволяет задать правила фильтрации для данных теневого копирования, что дает возможность сохранять только те файлы и данные, которые действительно важны для расследования инцидентов информационной безопасности и анализа журналов теневого копирования. Это существенно сокращает объем данных, хранимых в центральной базе данных теневого копирования, и заметно снижает нагрузку на локальную сеть при их передаче на сервер БД.

Установка продукта

Несмотря на раздельное лицензирование компонентов комплекса DeviceLock 7 Endpoint DLP Suite, модуль ContentLock, как и прочие компоненты агента DeviceLock, поставляется в едином дистрибутиве и устанавливается синхронно с базовым модулем DeviceLock 7. Компонент DeviceLock служит в качестве инфраструктурной платформы для других компонентов комплекса и реализует все функции его централизованного управления и администрирования.

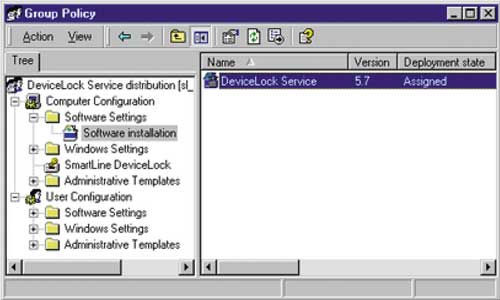

Для управления функциональными возможностями ContentLock администратор может использовать любой из поддержанных в комплексе DeviceLock 7 механизмов. В первую очередь это возможность развертывания агентов комплекса через групповые политики домена Active Directory. Консоль управления DeviceLock Group Policy Manager прозрачно встраивается в Group Policy Object (GPO) Editor, предоставляя администратору как графический интерфейс управления, интегрированный в редактор групповых политик Windows, так и возможность автоматической установки исполнительных агентов DeviceLock на рабочие станции с помощью встроенных механизмов Active Directory.

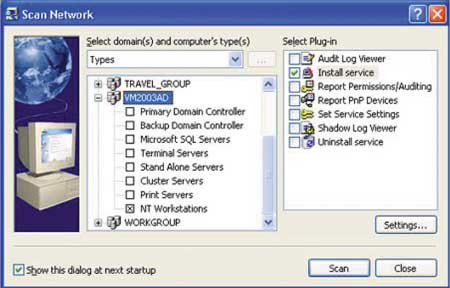

Компании, не применяющие групповые политики Active Directory, имеют не менее мощные возможности управления продуктом — все эти функции берет на себя консоль управления продуктом DeviceLock Enterprise Manager, сканирующая всю сеть организации и позволяющая развертывать систему, а затем и управлять ею в пакетном режиме обработки.

Предусмотрена возможность локальной установки агентов DeviceLock непосредственно на компьютеры, по какимто причинам не включенные в домен или не подключенные к локальной сети.

В целом развертывание DeviceLock Endpoint DLP Suite в корпоративной сети осуществляется очень просто и быстро независимо от выбранного способа установки.

Поскольку модуль ContentLock устанавливается одновременно с модулями DeviceLock и NetworkLock, при наличии лицензии на все модули системы их функциональные возможности становятся доступны сразу же после установки консолей и развертывания агентов DeviceLock на рабочие станции.

Настройка продукта

После установки консолей и развертывания агентов на рабочих станциях корпоративной сети необходимо осуществить настройку политик безопасности — то есть указать, что, для кого, когда и как будет контролироваться и протоколироваться агентами DeviceLock.

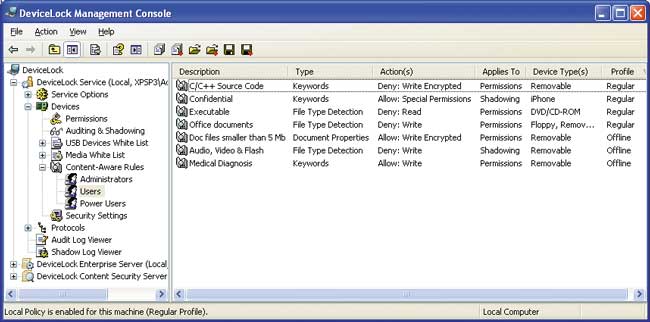

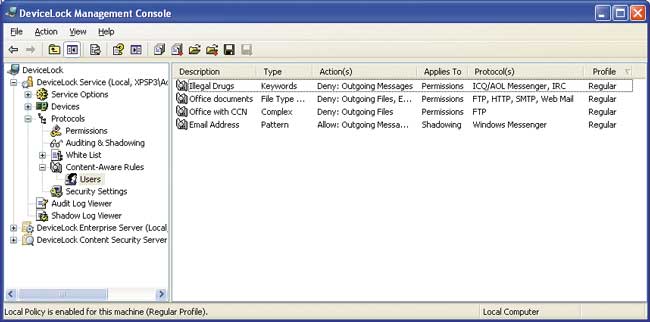

Независимо от используемой консоли принципы задания DLP-политик едины, поэтому далее мы будем рассматривать вариант применения консоли DeviceLock Management Console, позволяющей управлять политиками безопасности на любом компьютере сети, настройками DeviceLock Enterprise Server и просматривать журналы аудита и теневого копирования как на любой рабочей станции, так и на сервере.

Политики безопасности DeviceLock в части задания правил контентного анализа и фильтрации в продукте называются контентнозависимыми правилами (Content-Aware Rules), создаются на основе так называемых контентных групп и позволяют централизованно задавать типы содержимого документов и данных, требующих контроля. Сами контентные группы определяют критерии контентной фильтрации, используемые при идентификации и выделении данных, к которым должны применяться правила.

В ContentLock выделено несколько типов таких контентных групп: «Определение типа файла» (File Type Detection), «Ключевые слова» (Keywords), «Шаблоны» (Pattern), «Свойства Документа» (Document Properties) и «Составная» (Complex). Первые три группы являются базовыми и позволяют решать простейшие и типовые задачи контентной фильтрации передаваемых данных, а «Составная» контентная группа представляет собой сочетание простых контентных групп, когда каждая контентная группа рассматривается как отдельный критерий фильтра, включенный в общее взаимоувязанное логическое выражение. С помощью нескольких контентных групп можно создавать сложные фильтры для обнаружения ценных данных в анализируемых документах.

Контентно-зависимые правила, в совокупности формирующие политики контентной фильтрации ContentLock, создаются на основании встроенных или созданных администратором контентных групп в сочетании с указанием пользователей, для которых они должны срабатывать, а также контролируемых устройств или сетевых протоколов, передача данных по которым регулируется этими правилами.

Задание правил контентной фильтрации в консоли DeviceLock выделено в узел Content-Aware Rules.

Контроль доступа к документам на основании контентной фильтрации

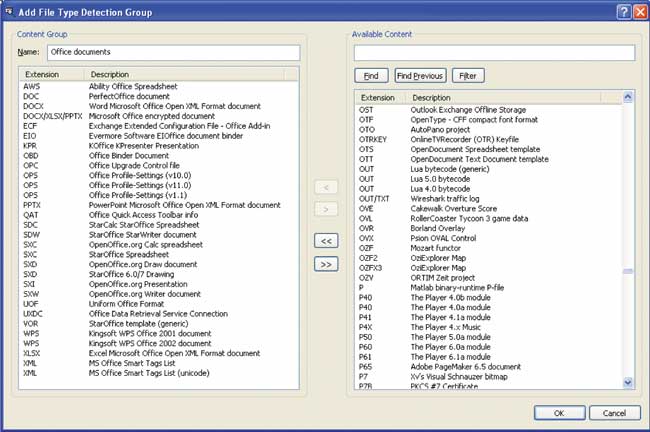

Что же представляют собой контентные группы, на базе которых строятся политики контроля доступа, основанные на анализе и фильтрации контента? Начнем с базовых — это контентные группы «Определение типа файла» (File Type Detection), содержащие определения различных типов файлов или их групп, типичных для документооборота организаций. В DeviceLock предопределено более 30 встроенных контентных групп, определяющих такие типы файлов, как архивы, документы MS Office, графические изображения, базы данных, и многие другие. На основании встроенных контентных групп типов файлов администратор может создать и потом использовать собственные группы, сочетающие различные типы файлов в зависимости от потребностей организации. Важно отметить, что детектирование типа файла DeviceLock осуществляет не по расширению файла и не по структурному заголовку, а по бинарной сигнатуре всех содержащихся в нем данных, что существенно повышает точность распознавания реального типа документа и практически исключает вероятность ошибок системы или преднамеренного обхода контроля злоумышленником, включая методы инкапсуляции разнотипных файлов друг в друга.

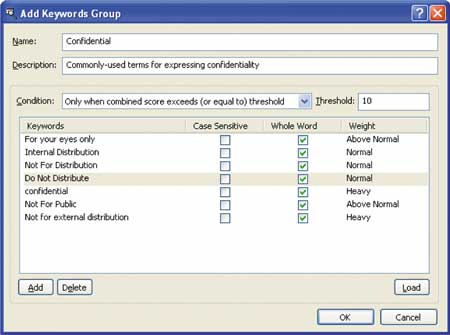

Следующий тип контентных групп — это «Ключевые слова»; он предназначен для операций с данными, основанных на поиске заданных слов или фраз в документах. С помощью правил, созданных на основе групп «Ключевые слова», можно решать любые задачи контроля операций с документами при их передаче, записи, чтении и т.п. Например, для документов под грифом «Совершенно секретно» и «Для служебного пользования», которые хранятся на флэш или компактдисках, можно предоставить доступ «Только для чтения», и запретить их запись на внешние устройства либо передачу в виде вложений электронной почты. Можно также указать, что теневые копии будут созданы только для документов под грифом «Совершенно секретно» и «Для служебного пользования».

В ContentLock встроено более 70 предопределенных групп «Ключевые слова», которые администратор может применять для настройки прав доступа и/или операций теневого копирования. Можно использовать встроенные контентные группы «как есть», создавать их редактируемые копии (дубликаты) или составлять собственные контентные группы, необходимые для решения частных задач организации, включая в них специфичные ключевые слова и выражения, критичные для бизнеса компании.

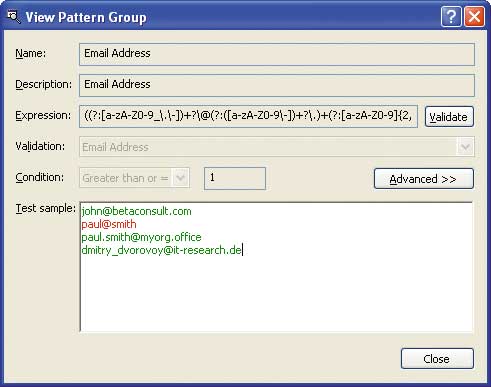

Контентные группы «Шаблоны», основанные на использовании регулярных выражений RegExp на базе развитого языка Perl Regular Expressions, — это еще один гибкий и мощный способ автоматически находить потенциально важные данные в документах (например, номера кредитных карт, номера СНИЛС, адреса электронной почты и телефонные номера). С помощью контентных групп RegExp и созданных на их основе правил служба безопасности может запретить определенным сотрудникам, к примеру, передачу документов, содержащих номера кредитных карт, через вебсервисы электронной почты, или пресечь публикацию паспортных данных сотрудников в социальной сети.

ContentLock содержит около 40 встроенных групп «Шаблоны» и позволяет создавать собственные. В качестве простого, но чрезвычайно эффективного примера можно рассмотреть группу «Адреса электронной почты». Отметим, что уже на этапе определения контентной группы можно проверить, как она будет работать в «боевых» условиях, с помощью тестовых данных и файлов. Этот механизм проверки предусмотрен для всех контентных групп.

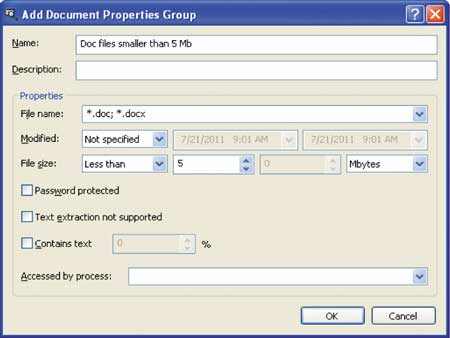

Простая по смыслу, но весьма эффективная в применении группа «Свойства документа» позволяет создавать политики контроля данных, основанные на таких свойствах файлов и документов, как имя или размер файла, наличие парольной защиты и т.д. В качестве простого примера можно привести создание ограничения на запись на флэшдиски документов Microsoft Word размером более 5 Мбайт, закрытых паролем.

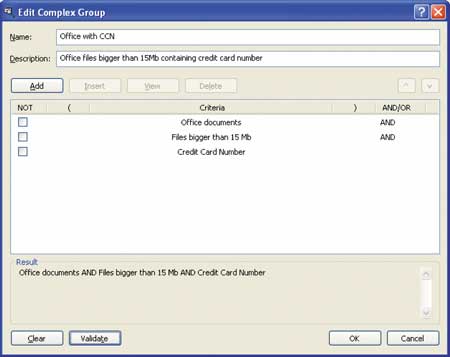

На основании вышеперечисленных базовых контентных групп служба информационной безопасности может легко создать сложную комплексную контентную группу, которая ляжет в основу правила контроля доступа. Например, для задания правила с ограничением на передачу документов MS Office размером более 15 Мбайт, содержащих номера кредитных карт, достаточно объединить по условию «И» в составную контентную группу три контентные группы: группу «Определение типа файлов», использовав встроенную группу MS Office Documents, группу «Свойства документа», задав ограничение на размер, и группу «Шаблоны», задействовав встроенную группу «Номера кредитных карт».

Контентно-зависимая фильтрация данных теневого копирования

Важная функциональная особенность ContentLock — это возможность не только применять эффективные механизмы контентного анализа для контентной фильтрации как элемента оперативной защиты от утечек данных при их передаче или копировании, но и использовать все те же контентные группы для избирательного сохранения в журнал теневого копирования только значимой для анализа инцидентов и аудита ИБ информации, что существенно снижает объем хранимых на сервере данных теневого копирования и, как следствие, облегчает работу с сохраненными в базе данными. При этом с точки зрения пользовательского интерфейса администратор не заметит существенной разницы — применяются те же механизмы построения контентнозависимых правил на основе контентных групп.

Задание политик безопасности

Рассмотренные нами контентные группы — всего лишь фундамент для создания политик безопасности, которые ContentLock будет использовать для оперативного контроля и всесторонней защиты конфиденциальных данных от утечки, проверяя файлы и документы на уровне содержимого. Именно контентнозависимые правила обеспечивают автоматическую проверку содержимого данных, передаваемых по сети или записываемых на внешние устройства, обнаружение конфиденциальных данных и применение необходимых политик безопасности. С помощью контентнозависимых правил служба информационной безопасности может выборочно разрешить или запретить доступ к указанному содержимому данных, передаваемых по сети, независимо от разрешений, установленных на уровне протокола. Контентно-зависимые правила также можно использовать, чтобы разрешить или запретить теневое копирование указанного содержимого.

Исключительная гибкость и эффективность DLP-политик DeviceLock достигается за счет возможности их формирования для любых комбинаций отдельных пользователей и их групп, а также типов портов, устройств и сетевых протоколов.

Контентно-зависимое правило задается очень просто: выбирается нужная контентная группа (встроенная или созданная службой безопасности) и указывается, для каких пользователей она будет применяться, для каких устройств или сетевых протоколов должна срабатывать и для каких типов операций должно применяться это правило. Также устанавливается, для каких видов действий с файлами или данными должно срабатывать правило. Правила можно дублировать и изменять, тем самым задавая самые разнообразные условия контентной фильтрации документов и данных, а значит — внедряя интеллектуальную DLP-систему контроля конфиденциальных данных в корпоративной сети.

Дополнительные возможности ContentLock

Помимо базового для ContentLock функционала контентной фильтрации, он также поддерживает ряд дополнительных полезных функций, например автоматическую защиту новых документов, к которым сразу после их создания будут автоматически применяться ранее заданные политики безопасности, основанные на контроле содержимого. Кроме того, ContentLock контролирует архивированные файлы, последовательно осуществляя проверку каждого файла, содержащегося в архиве, при этом вложенные архивы также распаковываются и проверяются один за другим. И если хотя бы для одного файла в архиве сработает запрещающее контентнозависимое правило, то передача всего архива будет запрещена.

Встроенная в ContentLock технология детектирования текста на изображении позволяет выделять две группы графических изображений: изображения, содержащие текст, например отсканированные документы или экранные снимки документов, и изображения без текста, — и устанавливать для них разные политики контроля. Например, можно разрешить определенным пользователям копирование на устройства изображений без текста, но запретить им запись изображений, содержащих текст, и тем самым предотвратить утечку важной информации при пересылке графических файлов. В дополнение к графическим файлам, ContentLock обеспечивает анализ изображений, встроенных в документы Microsoft Office, а также в файлы форматов Adobe PDF и RTF.

P.S. Мы рады сообщить о выходе русифицированной версии DeviceLock 7.1 Endpoint DLP Suite.

В дополнение к поддерживавшимся в прежних версиях продукта механизмам контроля доступа к периферийным устройствам в новую версию продукта добавлены два новых компонента: NetworkLock и ContentLock. NetworkLock позволяет контролировать коммуникации пользователей через популярные сетевые приложения, включая электронную и вебпочту, мессенджеры, а также социальные сети Twitter, Gmail, Facebook, LiveJournal, LinkedIn, MySpace, «Одноклассники» и «ВKонтакте». ContentLock обеспечивает фильтрацию контента данных при их копировании на съемные носители, через буфер обмена и при передаче по сетевым каналам вводавывода.