Эволюция спама и антиспама

Тенденции развития спам-бизнеса

Количественная характеристика спама

Тематическая характеристика спама

Изменения в рассылке спама по сравнению с 2004 годом

Что же такое спам?

этой публикации мы приводим последние данные о масштабах распространения спама в Рунете, но, прежде чем говорить о цифрах, хотелось бы очертить рамки понятия «спам». Казалось бы, все знают, что такое спам и кто такие спамеры. Однако если попытаться найти четкое толкование этого термина, то окажется, что определения в разных источниках различаются весьма заметно.

этой публикации мы приводим последние данные о масштабах распространения спама в Рунете, но, прежде чем говорить о цифрах, хотелось бы очертить рамки понятия «спам». Казалось бы, все знают, что такое спам и кто такие спамеры. Однако если попытаться найти четкое толкование этого термина, то окажется, что определения в разных источниках различаются весьма заметно.

Сначала обратимся к сетевым словарям — в некоторых изданиях спам определяется как явление, связанное с электронной почтой, а в других трактуется более широко. Например, «Википедия» (ru.wikipedia.org/wiki/Spam) определяет спам как «массово рассылаемую корреспонденцию рекламного или иного характера, отправляемую людям, не выразившим желание ее получать». Здесь же приводится классификация спама по «месту обитания»: электронная почта, Usenet (особенно немодерируемые), мгновенные сообщения, такие как ICQ, AIM, Web-сайты, которые можно свободно редактировать (блоги и вики), SMS-сообщения. В «Словаре хостинговых терминов» (www.xoster.ru/hosting/hosting_glossary.php) дано более узкое определение: «Отправка незапрашиваемой электронной почты любого объема и содержания в любом размере любым лицам, в том числе тем, которые неизвестны отправителю». В «Глоссарии сетевых терминов» (www.lek.ru/top/top_ask_gloss.phtml) поясняется: «Рассылка множества писем одинакового содержания различным абонентам без их на то согласия». «Словарь web-терминов» (2yd.ru/uslugi/slovar/S) дает иное определение: «Рассылка какого-либо сообщения (чаще всего — рекламного или коммерческого содержания) множеству адресатов, для которых данное сообщение нежелательно, или во множество списков и групп новостей, тематика которых не соответствует содержанию сообщения». «Словарь компьютерных терминов» (www.rndavia.ru/gloss.shtml) тоже трактует этот термин по-своему: «Сообщение, которое принудительно посылается подписчикам телеконференций с целью напомнить тематику дискуссионных списков. Тотальная рассылка сообщений незаинтересованным пользователям». Таким образом, сколько источников — столько и мнений.

Может быть, следует поискать юридическое толкование данного термина? Для этого полезно обратиться к докладу «Эволюция юридического определения термина “спам”: 1999-2004», прочитанному на VI международной конференции «Право и Интернет» Евгением Альтовским, координатором рабочей группы проекта «Антиспам» (http://www.ifap.ru/as/index.htm). Согласно данной работе, датой начала законодательной борьбы со спамом в России можно считать 1 марта 1999 года, когда были опубликованы «Нормы пользования Сетью» в редакции ОФИСП-005, разработанные Открытым форумом Интернет-сервис-провайдеров. В качестве характерных признаков спама здесь были названы: массовость рассылки, незапрошенность ее получателем, рекламный, коммерческий, оскорбительный или агитационный характер сообщения. Кроме того, в этом документе речь идет не только об электронной почте, но и о ICQ и других подобных средствах личного обмена информацией. При этом Евгений Альтовский отмечает, что «в ОФИСП-005 не дано четкого юридического определения термина “спам”, как это делается в законодательных актах».

В следующей редакции «Норм пользования сетью» (ОФИСП-008) от 20 сентября 2002 года (http://www.ifap.ru/as/ofisp008.htm) авторы несколько переработали текст и добавили запрет на деятельность, сопутствующую распространению спама, — это сбор адресов и распространение программного обеспечения для рассылки спама.

Однако данные документы так и не вошли в структуру законодательства России. Более того, по словам автора упомянутого доклада, в России «до сих пор не существует модельного дела по расследованию случаев рассылки спама. …Имеющиеся приговоры вынесены не за саму рассылку спама, а за сопутствующее деяние — создание вредоносной программы».

Как следует из доклада г-на Альтовского, рабочая группа проекта «Антиспам» выступает за то, чтобы дать юридическое определение термина «спам», и предлагает два варианта формулировки:

- Формирование, передача и доставка сообщений электросвязи или почтовых отправлений в адрес неопределенного круга пользователей услугами связи способом, исключающим возможность предотвратить доставку таких сообщений, не допускается.

- Формирование, передача и доставка сообщений электросвязи или почтовых отправлений в адрес неопределенного круга пользователей услугами связи допускается только по их инициативе.

А пока отечественные юристы определяют, кого следует считать спамерами и как привлечь их к ответственности, появляются всё новые решения в технической сфере — программы по фильтрации спама. По всей видимости, именно тот, кто фильтрует спам, как раз и должен знать определение термина.

Согласно трактовке из статьи «Спам — что это такое?» (http://www.viruslist.com/ru/spam/info?chapter=156614548), подготовленной компанией «Ашманов и партнеры» (В прошлом году «Лаборатория Касперского» приобрела «Спамтест» — российский проект

по борьбе со спамом, разработанный компанией «Ашманов и партнеры»): «Спам — это анонимная массовая незапрошенная рассылка». Далее авторы пишут: «Не существует спамеров, которые не скрывали бы своего адреса, и… только массовые рассылки являются бизнесом для спамеров и представляют проблему для пользователей. Мы не считаем спамом непрошеное рекламное письмо, например приглашение на семинар, посланное лично директору фирмы… Мы считаем, что делать это различие необходимо — и теоретически, и практически». Согласно данному толкованию спама, «нежелательная почта» — это не всегда спам, поскольку сюда могут входить:

- почта, посланная по ошибке (техническими службами или людьми);

- техническая корреспонденция (сообщения о недоставке письма и других ошибках);

- автоматические сообщения от антивирусных программ о вирусах в отправленном с вашего адреса письме;

- сообщения от администраторов сервисов;

- деловые предложения — от частных лиц или фирм частным лицам или фирмам (например, письмо менеджеру корпорации от рекрутингового агентства — это не спам, хотя адрес обычно получен неофициально;

- личные письма от тех, с кем получатель прежде никогда не переписывался, — от знакомых, друзей, коллег и т.п.

На основании описанного подхода можно выделить спам, имеющий все признаки анонимной массовой рассылки, — это целевые коммерческие предложения и нежелательная почта.

На прошедшей недавно пресс-конференции, посвященной итогам борьбы со спамом в 2005 году, автор настоящей статьи задал вопрос Анне Власовой, руководителю группы спам-аналитиков «Лаборатории Касперского», о толковании термина «спам». Ответ был такой: «Пока в России не существует юридического определения спама, мы под спамом понимаем анонимную массовую незапрошенную рассылку по электронной почте». А поскольку в данной статье мы базировались преимущественно на данных «Лаборатории Касперского», то это определение мы и примем как рабочее.

Тенденции развития спам-бизнеса

Стабилизация спам-бизнеса

Прошедший год продемонстрировал дальнейший, хотя и небольшой рост доли спама в электронной почте. В абсолютных значениях к концу 2005 года количество спама возросло в 1,5-2 раза по сравнению с аналогичным периодом 2004 года, однако с учетом общего роста почты соотношение спама и «нормальной» почты изменилось незначительно.

Правда, за минувший год не было выявлено ни одного принципиально нового спамерского приема — в основном спамеры идут по пути наращивания мощностей и развития зомби-сетей. Соответственно и рынок антиспамерского ПО усиливает уже имеющиеся средства защиты. Тем не менее рынок спам-индустрии Рунета продемонстрировал и некоторые новинки в техническом плане — у спамеров появились возможности для организации быстрых рассылок, а скорость рассылки возросла в три-четыре раза.

Стабилизация спам-бизнеса выражается в постоянстве количественного распределения спама по календарным месяцам, в закреплении списка тематических категорий спамерских сообщений, в определении этапов организации спам-рассылок.

Политизация спама

Выборы в Московскую городскую думу, прошедшие в декабре 2005 года, показали, что даже локальные выборы могут сопровождаться массированными спам-атаками. Доходило даже до курьезов: призывы голосовать за одного из кандидатов, адресованные в принципе только столичным жителям, были разосланы миллионам русскоговорящих пользователей не только в России, но и в Белоруссии и на Украине.

В 2005 году в Рунете был зафиксирован всплеск специфических информационных спам-кампаний, направленных на формирование общественного мнения по вопросам внутренней политики государства. Примером может служить спам со ссылками на небезызвестный сайт «Кавказ-центр», который российские спецслужбы нередко называют рупором международного терроризма.

Если подобная тенденция продолжится, то это может иметь самые неожиданные последствия как для развития электронной почты, так и для всего сетевого сообщества. Увеличение доли политического спама до серьезных величин незамедлительно спровоцирует новый виток законодательных инициатив, направленных против спамерской деятельности.

Являясь отличным информационным инструментом для всякого рода акций по формированию общественного мнения, спам по эффективности воздействия вполне сравним с телевизионной рекламой. Кроме того, спам используется как средство дискредитации конкурентов и снижения имиджа организации или конкретного лица. Так, в минувшем году спам-аналитики «Лаборатории Касперского» зафиксировали в спаме Рунета около 20 «черных» PR-кампаний. Обычно объектами нападок становились вендоры антиспамерского, антивирусного и антихакерского ПО.

Криминализация спама

По мнению спам-аналитиков «Лаборатории Касперского», под определение криминализированных спам-атак подпадают:

- фишинг и фарминг;

- «нигерийский» спам и предложения за комиссионные обналичить/перевести крупную сумму денег;

- фальшивые уведомления о выигрыше в лотерею;

- попрошайничество;

- различные попытки компьютерного мошенничества.

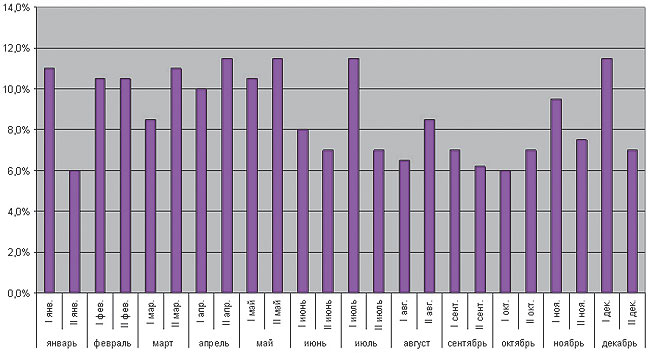

Стремительный рост электронных рассылок криминального характера наблюдался с конца 2003-го до конца 2004 года, а к концу этого периода доля криминализированных спам-атак достигла 8-10% и в течение всего 2005 года оставалась на том же уровне, испытывая лишь незначительные колебания (рис. 1).

Рис. 1. Криминализированные спам-атаки в 2005 г., % (источник: «Лаборатория Касперского»; штрихи — 1-я и 2-я половины месяца соответственно)

Основными признаками криминализации спама в прошлом году были:

- высокая суммарная доля криминализированных спам-атак (6-11%);

- рост количества атак, целью которых является кража финансовой информации (фишинг-атаки);

- появление в спаме тематик криминального бизнеса (предложение наркотиков, устройств для обмана игровых автоматов и т.п.);

- рост доли контрафактных и/или контрабандных товаров в спамерской товарной рекламе;

- использование спам-рассылок для распространения компромата и клеветы;

- использование сетей зараженных персональных компьютеров (зомби-сетей) для рассылки спама;

- аренда серверов по украденным номерам кредитных карточек, то есть использование криминальных способов организации спам-атак.

Большинство криминализированных спам-атак имеет целью получение финансовой информации или доступа к банковскому счету. Объектами атаки чаще всего являются отдельные пользователи. В качестве примера организаций, которые постоянно подвергаются фишинг-атакам, можно назвать немецкий Deutschebank, американский и российский Citibank, платежную систему PayPal и электронную торговую систему E-bay.

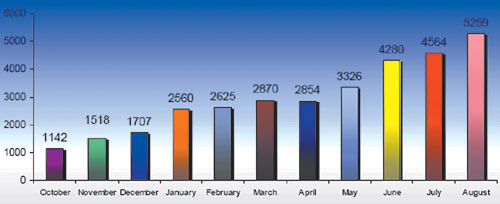

В 2004-2005 годах наблюдался устойчивый рост количества фишинговых сайтов (рис. 2). Однако, комментируя проблему фишинга, 25 января этого года в своем докладе на пресс-конференции, посвященной итогам борьбы с электронными угрозами, Евгений Касперский охарактеризовал проблему фишинга как затухающую, поскольку «большинство из тех, кого можно надуть, уже надули». Иными словами, и наивных людей становится все меньше, и банки с некоторых пор объясняют своим клиентам способы обмана. Хотя, по словам г-на Касперского, иногда срабатывают весьма примитивные уловки мошенников, то есть небольшое изменение схемы фишинг-атаки приносит свои результаты. Так, в одном из фишинг-писем предлагали распечатать приложенный бланк, заполнить его от руки, поставить подпись и оправить по указанному факсу. К бумажному бланку и факсу у людей доверия оказалось куда больше, и их можно понять, ибо о такой форме фишинга их еще не предупреждали.

Рис. 2. Новые фишинговые сайты с октября 2004-го по август 2005 г. (источник: Anti-Phishing Working Group)

Фишинг не носит массового характера еще и потому, что такие атаки требуют тщательной подготовки, регистрации и оформления поддельных сайтов, написания вызывающего доверия сообщения — короче говоря, эта деятельность требует финансовых и ресурсных затрат.

Новинкой года в компьютерном мошенничестве можно назвать фарминг — подмену URL-страницы (чаще всего на персональной машине пользователя), в результате которой пользователь, намереваясь зайти на известный ресурс, на самом деле оказывается на мошенническом сайте, который обычно полностью копирует внешний вид оригинальной страницы легитимного сайта. Если на спамерском сайте есть формы, куда нужно вводить персональные данные, появляется возможность кражи пользовательских паролей и логинов.

Кроме того, вызывает беспокойство появление в спаме сфер деятельности, характерных для обычного криминального бизнеса, в частности предложений по продаже наркотиков, электронных устройств, имитирующих поступление денег в игровой автомат (устройств для обмана игровых автоматов), и т.п. Пока, правда, таких предложений немного, но, в любом случае, криминальный спам вышел на новый уровень. Если раньше компьютерное мошенничество всегда маскировалось под легитимную деятельность, то теперь спамеры напрямую нарушают закон и предлагают товары и услуги для противоправных деяний.

Количественная характеристика спама

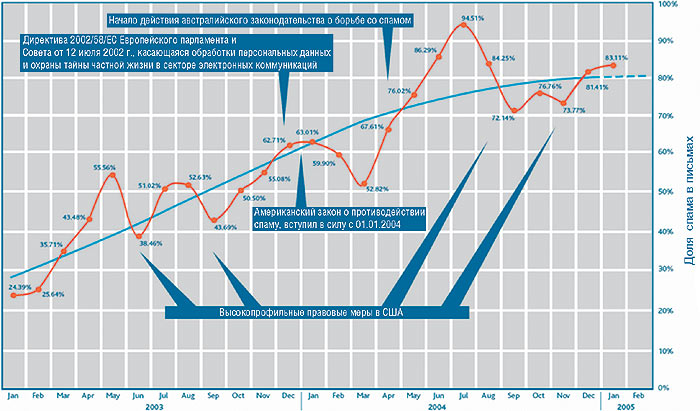

Доля спама в России составляла в 2005 году от 60% (в трафике небольших организаций) до 85% и выше (на серверах почтовых служб). Примерно такие же данные приводят и аналитики, оценивающие степень присутствия спамовых писем в глобальном масштабе (рис. 3).

Рис. 3. Кривая развития спама в мире с учетом влияния законодательных мер в 2003-2005 гг.,% (источник: Messagelabs)

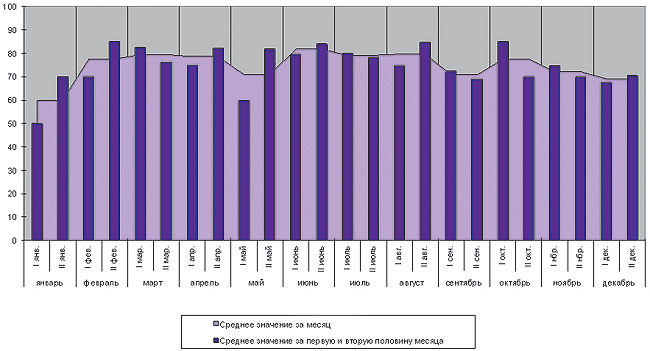

В России спам-индустрия вышла на высокий количественный уровень спам-рассылок еще в конце 2004-го и сохранила его в течение следующего года, продемонстрировав при этом такие тенденции, как стабилизация количественного распределения спама в течение года (то есть «всплески» и «провалы» в графике спам-рассылок становятся прогнозируемыми) и стабилизация доли спама в почтовом трафике (достигнуто количественное насыщение этого рынка). Количество заказов зависит от потребительской активности пользователей — спама становится меньше в периоды массовых праздников и отпусков (рис. 4).

Рис. 4. Количественное распределение спама в Рунете в 2005 г., % (источник: «Лаборатория Касперского»; штрихи — 1-я и 2-я половины месяца соответственно)

Тематическая характеристика спама

В 2005 году наблюдалась и стабилизация списка тематических лидеров спама: список основных категорий сформирован и не меняется на протяжении уже двух лет. Утвердилась разница товарных спамерских тематик в Рунете и в западной части Сети, то есть на русском и на английском языках спамеры рекламируют различные группы товаров и услуг.

На данный момент тематическими особенностями спама в Рунете можно назвать следующие:

- продвижение с помощью спама товаров и услуг, требующих солидных финансовых вложений (например, недвижимость и услуги по ее оформлению, юридическое и финансовое сопровождение бизнеса, дорогие автомобили, антиквариат и т.п.);

- реклама запрещенных законом товаров и услуг, подпадающая под действие уголовного кодекса (например, реклама наркотиков);

- резкая активизация политической рекламы и PR-спама.

В число товаров и услуг, типичных для Рунета, входят:

- предложения образовательных услуг (семинары и тренинги);

- мелкая полиграфическая продукция (календарики, надписи на сувенирах и т.п.) и услуги по ее дизайну;

- юридические услуги;

- недвижимость и услуги по ее оформлению;

- услуги по организации переездов;

- услуги по ремонту (в основном квартир).

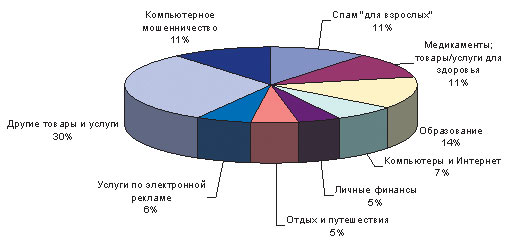

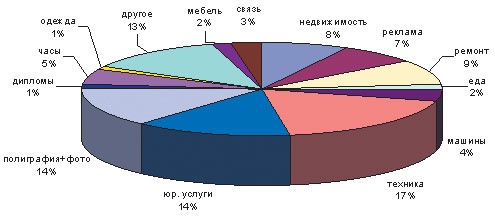

Тематические лидеры спама в Рунете практически не изменились с 2004 года. Единственное новшество — в тройке лидеров прочно обосновалась категория «Компьютерное мошенничество», вытеснив оттуда «Лекарственные препараты; товары для здоровья». На рис. 5 представлено распределение основных спамерских тематик в 2005 году, а на рис. 6 — расшифровка тематической категории «Другие товары и услуги».

Рис. 5. Спамерская тематика в Рунете в 2005 г., % (источник: «Лаборатория Касперского»)

Рис. 6. Тематическое распределение спама категории «Другие товары и услуги», % (источник: «Лаборатория Касперского»)

Западный спам обладает особой спецификой. Так, если в англоязычной части Интернета очень популярен спам с предложениями дешевого программного обеспечения, то в России контрафактное ПО широко распространено и стоит дешевле, чем у спамеров, а потому потребительского спроса в Рунете эти предложения не находят.

На разницу в предложениях товаров влияет целый ряд причин. Например, важную роль играет различие в законодательстве разных стран. По российскому законодательству сегодня спамер не несет ответственности за рассылку спама, а все российские законы о рекламе касаются содержания рекламных рассылок, но не способа доставки рекламы потребителю. В частности, обманывать потребителя в рекламе (недобросовестная реклама), то есть рассказывать о свойствах товара/услуги, которыми этот товар/услуга не обладает, нельзя, но вот рассылать рекламу в миллионах экземпляров — можно. Поэтому в России представители малого бизнеса зачастую не видят отличия спама от других видов рекламы. К тому же использование спама не особенно вредит имиджу небольшой организации и в то же время приносит солидную прибыль.

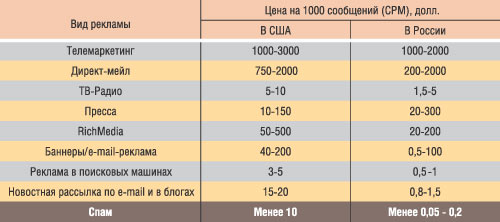

Западное же законодательство гораздо более жестко подходит к этому вопросу, поэтому добропорядочные предприниматели в США и странах Европы стараются обойтись без спама, чтобы не повредить развитию бизнеса. В результате в западном спаме существенную долю занимает реклама контрафактных товаров, а также дешевых товаров, продающихся по завышенным ценам, то есть продавцы намеренно и сознательно нарушают закон. Объектом спамерской рекламы, нацеленной на западный сегмент Интернета, очень редко становится товар, требующий крупного денежного вложения, например недвижимость, автомобили и т.п. В спаме Рунета, напротив, доля предложений недвижимости в некоторые недели прошлого года поднималась до 1%, а доля предложений юридических услуг составляла до 2% от общего объема спама. Следует отметить, что цены на рассылку спама в России значительно ниже, чем, например, в США (табл. 1).

Таблица 1. Цены на различные виды рекламы в США и России, долл.

Изменения в рассылке спама по сравнению с 2004 годом

Самый первый способ распространения спама — это рассылка напрямую, то есть от собственного имени и с собственных почтовых серверов. И как только подобные рассылки стали блокироваться, профессиональные спамеры начали подделывать адреса отправителей. Затем появились рассылки через открытые релеи (Mail Transfer Agent, МTА) — почтовые серверы, которые позволяли произвольному пользователю отправить произвольное электронное письмо на произвольный адрес. МТА передавали почту без всяких ограничений, которые появляются, как правило, из-за допущенных системным администратором сервера ошибок в настройке.

В середине 90-х годов все почтовые серверы представляли собой открытые релеи, поэтому со временем в целях борьбы со спамом пришлось изменять программное обеспечение на всех почтовых серверах мира. А поскольку не все администраторы быстро справились с этой задачей, то появились сервисы поиска открытых релеев, а затем и их списки. Сегодня этот метод рассылки все еще применяется, ведь открытые релеи до сих пор существуют. По данным «Лаборатории Касперского», в конце прошлого года в мире насчитывалось около 225 тыс. открытых релеев, а в России — примерно 2,5 тыс. Список открытых релеев можно найти по адресу ordb.org. Кроме того, на этом сайте можно прочитать следующее обращение владельцев ресурса (приводим его перевод): «ORDB.org является базой данных по открытым релеям». Сайт хранит IP-адреса проверенных открытых SMTP-релеев, которые могут использоваться как средство для отправки спама. А системные администраторы, обратившись к данному списку, могут принять решение о том, разрешить или запретить обмен с данными серверами».

По итогам прошедшего года можно утверждать, что, несмотря на значительное количество открытых релеев, их использование спамерами для организации своих рассылок практически прекратилось, что связано прежде всего с большой эффективностью использования сетей зомби-компьютеров.

По мере того как открытые релеи утратили эффективность, спамеры стали применять рассылку с dial-up-подключений. В качестве ответных мер провайдеры стали вводить лимиты на количество писем, посланных от одного пользователя; появились списки dial-up-адресов, стала осуществляться блокировка приема почты с чужих модемных пулов.

В начале 2000 годов в связи с распространением высокоскоростных подключений (ADSL, Cable) спамеры начали использовать уязвимости в клиентском оборудовании. Многие ADSL-модемы имели встроенный SOCKS-сервер или HTTP proxy (программное обеспечение, позволяющее осуществлять разделение Интернет-канала между многими компьютерами). Доступ производился без паролей и без контроля доступа, что позволяло вести рассылку спама с IP-адреса ADSL-пользователя.

Выделенный сервер — это услуга, предоставляемая хостинг-провайдерами, позволяющая за небольшую арендную плату получить в полное управление сервер, принадлежащий провайдеру и уже установленный на технологической площадке. Часто такие серверы могут быть оплачены при помощи кредитной карты и предоставлены клиенту через 10-15 мин после оплаты. Используя ворованные номера кредитных карт, спамеры могут арендовать такой сервер и рассылать через него спам до тех пор, пока владелец кредитной карты не отзовет платеж или провайдер не закроет доступ к серверу из-за поступающих жалоб на спамерскую активность.

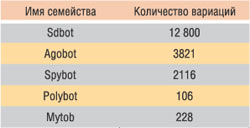

Применение выделенных серверов для рассылки спама в минувшем году также уменьшилось из-за большой эффективности использования сетей зомби-компьютеров (botnets — ботнеты). Ботнет представляет собой некоторое количество компьютеров, зараженных специальным трояном (ботом), объединяющим их в единую сеть, которой управляет хозяин. Модификаций вредоносных программ, которые превращают компьютеры в одно из звеньев зомби-сети, существует огромное множество (табл. 2).

Таблица 2. Модификации ботов (источник: Martin Overtoil. IBM Global Sei vices)

Хозяин сети зомби-компьютеров может использовать ее в следующих целях:

- для сбора информации (номера кредитных карточек, логины и пароли для доступа к различным ресурсам, адресная книга, персональная информация);

- для организации DDoS-атак на серверы в Интернете;

- для рассылки спама.

Заражение персонального компьютера может происходить:

- через уязвимости в программном обеспечении (операционная система, браузер, почтовый клиент);

- с помощью методов социальной инженерии, посредством которых владельца компьютера провоцируют запустить какую-либо программу без контроля ее происхождения.

Вирус, производящий заражение, не всегда содержит в себе всю функциональность троянской программы — он может быть всего лишь начальным загрузчиком. В таком случае сразу же после заражения он скачивает и устанавливает на ПК троянскую программу, позволяющую выполнять удаленное администрирование зараженного компьютера.

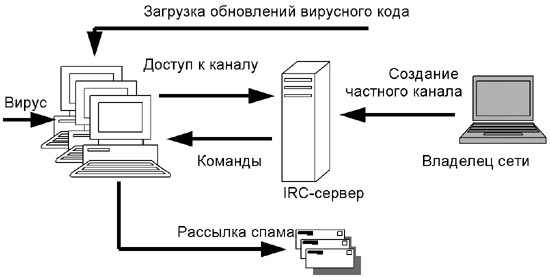

В организации сетей зомби-компьютеров важную роль играет быстрое, удобное и стабильное управление, а сам канал управления должен быть анонимным, чтобы при его обнаружении нельзя было вычислить владельца и организатора сети. С этой целью спамеры используют различные публичные сервисы, предоставляющие услуги без идентификации пользователя (возможно, за небольшую плату). Для обеспечения управления сетью зомби-компьютеров могут быть использованы публичные IRC-серверы (Internet Relay Chat — серверы для организации чатов), на которых владелец сети создает частный канал («частную комнату») с жесткими параметрами доступа: она не видна остальным пользователям IRC-сервера, для входа в нее требуется заранее известный пароль и т.п. (рис. 7).

Рис. 7. Схема создания ботнетов (источник: «Лаборатория Касперского»)

После того как троянская программа установлена на ПК, она открывает соединение с IRC-сервером, на котором владелец сети создал свой частный канал. Владелец сети может оценить количество зараженных компьютеров по числу пользователей, присоединившихся к его каналу. Управление зомби-компьютерами осуществляется при помощи команд, посылаемых в частный канал IRC-сервера владельцем сети или другим лицом, которому владелец сети предоставил ограниченный доступ к своему каналу.

Размеры зомби-сетей колеблются от десятков до сотен тысяч зараженных компьютеров. В октябре прошлого года голландская полиция арестовала создателей сети, содержащей 1,5 млн. зомби-компьютеров и созданной при помощи троянской программы удаленного администрирования Backdoor.Win32.Codbot (или W32.Toxbot). Пока эта сеть является рекордсменом по количеству компьютеров, управляемых злоумышленниками.

Среди спамерских рассылок, доставивших больше всего проблем в 2005 году, можно выделить два основных типа: быстрые рассылки и рассылки с использованием обратной связи. Они различаются способом борьбы с регулярными обновлениями популярных антиспамерских почтовых фильтров.

Быстрые рассылки производятся с расчетом обогнать регулярные обновления для популярного антиспамерского программного обеспечения и доставить спамерские сообщения до того момента, когда в фильтры будут добавлены сигнатуры или эвристики, способные их отловить. В 2004 году уже отмечался скоростной скачок в рассылках: доставка спамерских сообщений одной рассылки по нескольким миллионам почтовых адресов стала занимать несколько часов вместо нескольких суток. Через год скорость рассылок выросла еще в несколько раз, и теперь спамеры способны разослать письма по нескольким миллионам адресов за 10-15 мин. Выйти на такие скорости спамерам позволило использование сетей зомби-компьютеров.

Для борьбы с быстрыми рассылками в прошлом году стали активно использоваться статистические средства определения массовых рассылок (DCC, Pyzor), доступные крупным провайдерам и поставщикам популярного антиспамерского ПО. Эти средства являются весьма эффективными, так как спамерские сообщения в быстрых рассылках пока либо вообще не отличаются друг от друга, либо отличаются минимально. Следовательно, их легко идентифицировать как одну рассылку и блокировать по признаку массовости. Но поскольку не каждая массовая рассылка одинаковых сообщений является спамерской, то в ближайшем будущем необходимо составить белые списки источников легальных рассылок и отладить механизм их пополнения и совместного использования.

Способ рассылки с помощью обратной связи базируется на возможностях по модификации текста или внешнего вида сообщений. Спамеры следят за популярными почтовыми фильтрами и за доставкой сообщений в почтовые ящики получателей. А когда в какой-то момент фильтры становятся способными успешно определять спамерскую рассылку, то письма в рассылке подвергаются модификациям.

В рассылках данного вида используется весь спектр возможностей по генерации индивидуальных сообщений для каждого получателя — это и шаблоны писем, и вариативные части, и невидимый текст в HTML-частях, и зашумление, и словари синонимов и т.д. и т.п.

Поскольку, в отличие от быстрых рассылок, скорость здесь не очень важна, рассылки данного вида могут длиться до нескольких дней. Появление рассылок с использованием обратной связи фактически означает, что спамеры начали организовывать службы, аналогичные круглосуточным лабораториям по анализу спама крупных производителей антиспамерского программного обеспечения.

Сложность используемого спамерами программного обеспечения год от года растет. К примеру, управление сотнями тысяч зомби-компьютеров таким образом, чтобы они синхронно рассылали индивидуальные копии одного сообщения каждому получателю списка рассылки, — весьма сложная инженерная задача.

В 2005 году специализация профессионалов по рассылке спама стала еще более очевидной, и здесь можно выделить следующие «специальности»:

- подготовка баз адресов (сюда входит как автоматическая генерация адресов с последующей проверкой, так и сбор адресов с веб-сайтов);

- написание программного обеспечения для рассылки спама, создание троянских программ;

- разработка новых технологий рассылки спама;

- продажа спамерских услуг;

- подготовка рекламных объявлений (в минувшем году значительно увеличилось количество профессионально подготовленных рекламных сообщений;

- непосредственная рассылка спама;

- подготовка сетей зомби-компьютеров.

Сегодня практически не существует спамеров, которые выполняли бы все вышеперечисленные функции в одиночку, так как специализация позволяет, с одной стороны, более качественно выполнить работу, а с другой — сократить временные затраты.

В статье использованы материалы ЗАО «Лаборатория Касперского» под названием «Спам 2005: аналитический отчет» (http://www.spamtest.ru/document.html?pubid= 178371715&context=9562).