Безопасность в Windows Vista

Предотвращение установки вредоносного ПО

Механизм контроля учетной записи пользователя

Изменения в работе встроенного брандмауэра

Защита конфиденциальных данных

Шифрование с помощью BitLocker Drive Encryption

Управление внешними накопителями

Средства защиты от загрузки вредоносного ПО из Интернета

Опознание фишинговых и поддельных сайтов

Защита от некорректных символов в URL

Контроль над расширениями браузера

беспечение информационной безопасности сегодня оказывается одной из самых важных задач, стоящих перед сотрудниками отделов автоматизации компаний (и в немалой степени — перед домашними пользователями). Всем известно, что последствия недостаточно серьезного отношения к этому вопросу могут обернуться для многих компаний серьезными убытками и даже катастрофой, особенно с учетом того факта, что информационные активы предприятий и государственных учреждений становятся все более востребованным товаром на криминальном рынке, равно как осуществление атак и взломов становится на том же рынке все более востребованной услугой. Все это, в свою очередь, означает, что типичный современный злоумышленник — это уже не юный хакер-одиночка, взламывающий чужую сеть ради спортивного интереса, а солидная организация, состоящая из профессионалов (причем не только в области защиты данных и низкоуровнего программирования, но и в области психологии и социальной инженерии), выполняющая хорошо оплачиваемые заказы и способная осуществить атаку на таком высоком профессиональном уровне, который еще пять лет назад представить было невозможно.

беспечение информационной безопасности сегодня оказывается одной из самых важных задач, стоящих перед сотрудниками отделов автоматизации компаний (и в немалой степени — перед домашними пользователями). Всем известно, что последствия недостаточно серьезного отношения к этому вопросу могут обернуться для многих компаний серьезными убытками и даже катастрофой, особенно с учетом того факта, что информационные активы предприятий и государственных учреждений становятся все более востребованным товаром на криминальном рынке, равно как осуществление атак и взломов становится на том же рынке все более востребованной услугой. Все это, в свою очередь, означает, что типичный современный злоумышленник — это уже не юный хакер-одиночка, взламывающий чужую сеть ради спортивного интереса, а солидная организация, состоящая из профессионалов (причем не только в области защиты данных и низкоуровнего программирования, но и в области психологии и социальной инженерии), выполняющая хорошо оплачиваемые заказы и способная осуществить атаку на таком высоком профессиональном уровне, который еще пять лет назад представить было невозможно.

Наверное, не будет преувеличением следующее утверждение: самой важной причиной смены операционной системы на рабочих станциях предприятия сегодня является не столько появление нового пользовательского интерфейса и различных предоставляемых пользователю услуг, сколько наличие средств обеспечения безопасности, соответствующих современной ситуации в этой области, а также своевременный выпуск простых в установке обновлений этих средств при появлении новых угроз. Именно поэтому при выборе клиентских операционных систем стоит обратить внимание на ожидающийся в этом году выпуск операционной системы Windows Vista, так как при ее создании вопросам безопасности было уделено особое внимание.

Следует подчеркнуть, что данная статья освещает возможности, представленные в предварительной версии Windows Vista December Community Technology Preview. В окончательной же версии набор средств обеспечения безопасности и их возможности могут быть иными.

Предотвращение установки вредоносного ПО

Windows Defender

Windows Defender (прежнее название — Windows AntiSpyware) предназначен для защиты компьютера от шпионского программного обеспечения, проникающего в операционную систему различными способами. Этот продукт позволяет мгновенно восстановить все настройки безопасности Internet Explorer, принятые по умолчанию, при подозрении на атаку или на наличие вредоносного ПО, осуществить сканирование памяти и жесткого диска, а также предотвратить в реальном времени скрытую загрузку и установку вредоносного ПО в процессе установки любого другого приложения. В версии December CTP этот продукт отслеживает попытки изменения наиболее важных параметров операционной системы и выводит предупреждающие сообщения при подозрении на угрозу. Отметим, что Windows Defender может быть использован любым пользователем ПК независимо от наличия у него административных прав.

Хотя Windows Defender не может гарантировать полной защиты от всех видов вредоносного ПО, он, тем не менее, существенно снижает риск его установки.

Механизм контроля учетной записи пользователя

Еще одним важным в плане безопасности новшеством является механизм контроля учетной записи пользователя — User Account Control (UAC), основанный на применении так называемых стандартных учетных записей пользователя. Подобный механизм хорошо известен пользователям UNIX и некоторых других операционных систем, а теперь он будет доступен и пользователям Windows.

Такие действия, как просмотр web-страниц, работа с электронной почтой, подготовка документов, не требуют административных прав, поэтому после активизации механизма контроля учетной записи пользователя все пользователи, включая администраторов, при выполнении указанных действий будут работать с пониженными правами. Однако при выполнении задач, требующих административных прав (например, при установке новых приложений), операционная система запрашивает у пользователя подтверждение этой операции и требует имя и пароль учетной записи, обладающей соответствующими правами. Вследствие этого минимизируется применение административных привилегий, что снижает риск использования таких привилегий вредоносным ПО (вирусы, черви, шпионское ПО).

Запуск Internet Explorer от имени пользователя с пониженными правами, не позволяющими браузеру выполнять определенные манипуляции с ОС, реестром и файлами, является одним из рекомендуемых способов защиты от атак. Кроме того, у Internet Explorer 7, входящего в состав Windows Vista, имеется защищенный режим работы — Internet Explorer Protected Mode, основанный на принципе понижения прав браузера по сравнению с правами запустившего его пользователя. В этом режиме весь обмен данными осуществляется посредством специального процесса-брокера, не позволяющего браузеру не только вносить изменения в операционную систему и реестр, но и несанкционированно загружать данные в каталоги, отличные от каталога Temporary Internet Files.

Отметим, что механизм контроля учетной записи пользователя будет полезен и корпоративным, и домашним пользователям: последние могут, создав для неопытных членов семьи учетные записи без административных привилегий, ограничить их возможности по непреднамеренной установке вредоносного ПО.

Изменения в работе встроенного брандмауэра

Встроенный в операционную систему брандмауэр Windows Firewall, знакомый еще пользователям Windows XP, в Windows Vista претерпел изменения. В частности, доступ к файловой системе, к реестру, а также к сетевым ресурсам будет минимально необходимым, а при проявлении подозрительной активности брандмауэр попытается блокировать доступ.

В числе других планируемых нововведений по защите данных можно назвать контроль входящего и исходящего трафика во встроенном брандмауэре с помощью групповых политик. Это, в частности, позволяет системным администраторам блокировать пиринговый обмен данными и использование систем мгновенного обмена сообщениями.

Защита конфиденциальных данных

Безопасная загрузка

Безопасная загрузка (Secure Startup) гарантирует, что операционная система не подверглась изменениям с момента последней загрузки благодаря отсутствию возможности загрузки с внешних носителей, таких как CD, DVD, USB-носители и дискеты. Это средство доступно, если компьютер, на который была установлена Windows Vista, содержит чипсет Intel Trusted Platform Module (TPM).

Шифрование с помощью BitLocker Drive Encryption

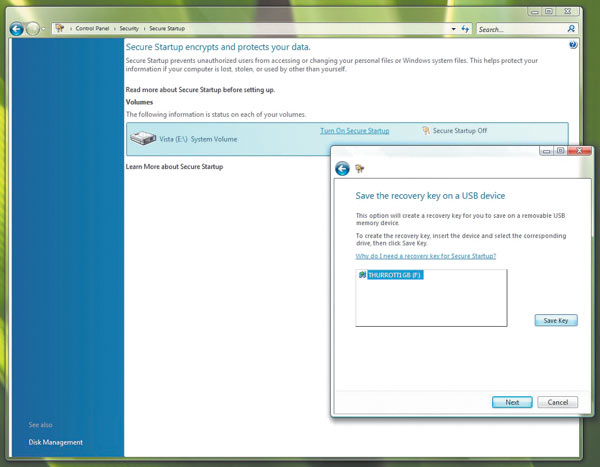

BitLocker Drive Encryption (прежнее название — Full Volume Encryption) — это инструмент, позволяющий при помощи полного шифрования разделов жесткого диска с применением аппаратных средств предотвратить несанкционированный доступ к данным в случае утери или кражи компьютера или жесткого диска. Если применять BitLocker совместно с компьютерами, содержащими чипсет TPM, то данный инструмент будет использовать возможности указанного чипсета. BitLocker будет доступен в редакции Windows Vista Enterprise Edition (рис. 1).

Рис. 1. Безопасная загрузка и шифрование с помощью

BitLocker Drive Encryption

Отметим, что применение BitLocker предполагает сохранение ключа для дешифровки данных (например, на USB-носителе; рис. 2).

Рис. 2. Сохранение ключа для дешифровки данных

на USB-носителе

Управление внешними накопителями

Системные администраторы могут применять в Windows Vista групповые политики, позволяющие блокировать установку внешних устройств для хранения данных, таких как USB-накопители и внешние жесткие диски, чтобы предотвратить копирование на них конфиденциальных данных с жесткого диска или с сетевых дисков.

Реализованная в Windows Vista технология Superfetch дает возможность расширять виртуальную память операционной системы за счет карт USB: данные, попадающие на такую карту, шифруются с целью предотвращения их утечки.

Уничтожение данных браузера

Все современные браузеры позволяют осуществить полную очистку истории посещений сайтов, кэша браузера, данных автозаполнения форм, истории вызова приложений, однако выполнение этих процедур обычно осуществляется по отдельности и доступ к этим функциям не всегда прост. Internet Explorer 7, входящий в состав Windows Vista, позволяет совершать все указанные операции с помощью единственной кнопки — Delete Browsing History, что упрощает ликвидацию следов конфиденциальных данных при использовании общедоступных компьютеров.

Средства защиты от загрузки вредоносного ПО из Интернета

Опознание фишинговых и поддельных сайтов

В Windows Vista включены средства защиты от так называемого фишинга (phishing) — обманного получения персональных данных пользователя. Нередко фишинг основывается на применении скриптов, осуществляющих обмен данными между доменами (cross-domain scripting) с помощью выполнения скриптового кода. Иногда подобная атака рассчитана на то, что пользователь открывает вполне надежную страницу, но при этом с помощью скрипта, осуществляющего междоменный обмен данными, введенные пользователем сведения передаются в другой домен.

Интерпретатор скриптовых языков, встроенный в Internet Explorer 7, позволяет коду, написанному на скриптовых языках, общаться только с данными и окнами того домена, откуда был загружен этот код, что предотвращает также несанкционированную загрузку с помощью браузера данных и ПО на компьютер пользователя.

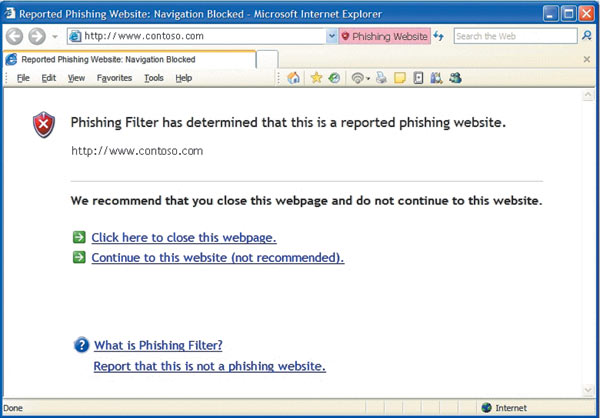

Отметим, что междоменный обмен данными — отнюдь не единственный способ загрузки вредоносного ПО. Поэтому Windows Vista содержит средства опознания фишинговых web-сайтов. Для пользователей этой операционной системы будет доступна функция Microsoft Phishing Filter, использующая для своей работы доступ к пополняющимся несколько раз в день данным о фишинговых сайтах. Phishing Filter проверяет сайт, который пытается посетить пользователь, на предмет типичных фишинговых характеристик и посылает адрес онлайновой службе Microsoft, которая, в свою очередь, выясняет, не присутствует ли соответствующий сайт в списке фишинговых сайтов, а если сайт уже известен как фишинговый, то предлагает пользователю отказаться от его посещения (рис. 3).

Рис. 3. Уведомление о фишинговом сайте

Еще одной угрозой, активно применяющейся в последнее время, является фарминг (pharming) — создание поддельных web-сайтов, имитирующих сайты банков, Интернет-магазинов и иных, заслуживающих доверия ресурсов; с этой целью в Windows Vista включены средства, помогающие пользователю опознать поддельный сайт. Так, строка состояния Security Status Bar, расположенная рядом с полем адреса, позволяет понять, является ли сайт поддельным, а также получить сведения о сертификате безопасности сайта и о его корректности.

Защита от некорректных символов в URL

Некоторые виды атак рассчитаны на то, что пользователь машинально щелкнет по ссылке на URL, полученной в письме или расположенной на web-сайте и содержащей нестандартные символы. При определенных условиях щелчок по такой ссылке может привести к выполнению нежелательного кода, что позволяет осуществить установку вредоносного ПО. Обычно защита от таких атак реализована в виде дополнений, обнаруживающих уже известные их типы.

В Internet Explorer 7 код, обрабатывающий URL, учитывает практически все возможные символы, которые могут быть включены злоумышленниками в URL и в доменные имена. Это позволяет если и не устранить возможность подобных атак, то как минимум затруднить их осуществление.

Помимо корректной обработки нестандартных символов, Internet Explorer 7 содержит визуальные средства контроля URL и доменных имен — в этой версии браузера невозможно вывести окно без поля, содержащего его URL.

Контроль над расширениями браузера

Расширения браузера (элементы управления ActiveX и библиотеки Browser Helper Objects, например дополнительные инструментальные панели) сегодня широко применяются благодаря возможности добавлять к браузеру функции, изначально в нем отсутствующие. Естественно, существует и вредоносное ПО, реализованное в виде подобных расширений или использующее их для проникновения на компьютер. Для предотвращения подобных атак Internet Explorer 7 может работать в режиме, запрещающем применение любых расширений. Кроме того, планируется включение в ОС средств управления расширениями браузера, позволяющих пользователю подключить или отключить то или иное расширение и установить правила его загрузки.

Чего нет в Windows Vista

есмотря на то что разработчики Windows Vista уделили безопасности максимум внимания, при планировании развития IT-инфраструктуры в ближайшие годы пока еще не следует считать внедрение этой операционной системы панацеей от всех бед. Средства предотвращения установки вредоносного ПО в ней соответствуют современным требованиям, как и средства защиты данных от несанкционированного доступа, но всегда были, есть и будут как неосторожные пользователи, игнорирующие предупреждения об опасности, так и не слишком грамотные администраторы, которые настраивают политики без учета требований к защите данных. Всегда будут и инсайдеры, способные похитить корпоративные данные с помощью вполне санкционированного доступа к ним. И, конечно же, неизменно существуют организации, создающие новые средства атак и новые виды вредоносного ПО, и заказчики, потребляющие их разработки и услуги. Именно поэтому, наряду с применением операционных систем с расширенными функциями безопасности, обязательно следует применять антивирусы, средства удаления шпионского ПО, средства предотвращения утечек корпоративных данных, аппаратные и программные брандмауэры и иное аппаратное и программное обеспечение для информационной безопасности, о котором вы можете прочитать в этом номере нашего журнала.

есмотря на то что разработчики Windows Vista уделили безопасности максимум внимания, при планировании развития IT-инфраструктуры в ближайшие годы пока еще не следует считать внедрение этой операционной системы панацеей от всех бед. Средства предотвращения установки вредоносного ПО в ней соответствуют современным требованиям, как и средства защиты данных от несанкционированного доступа, но всегда были, есть и будут как неосторожные пользователи, игнорирующие предупреждения об опасности, так и не слишком грамотные администраторы, которые настраивают политики без учета требований к защите данных. Всегда будут и инсайдеры, способные похитить корпоративные данные с помощью вполне санкционированного доступа к ним. И, конечно же, неизменно существуют организации, создающие новые средства атак и новые виды вредоносного ПО, и заказчики, потребляющие их разработки и услуги. Именно поэтому, наряду с применением операционных систем с расширенными функциями безопасности, обязательно следует применять антивирусы, средства удаления шпионского ПО, средства предотвращения утечек корпоративных данных, аппаратные и программные брандмауэры и иное аппаратное и программное обеспечение для информационной безопасности, о котором вы можете прочитать в этом номере нашего журнала.