Практические советы по управлению локальными сетями в школе

Проблемы школьных локальных сетей

Структура типичной школьной локальной сети

Создание учетной записи с использованием окна «Учетные записи пользователей»

Управление локальными группами пользователей

Определение прав пользователей путем правки реестра

Автоматизация процесса редактирования реестра

Управление компьютерами учеников

Проблемы школьных локальных сетей

То, что наше правительство выделяет огромные ресурсы на оснащение всех школ компьютерами и программным обеспечением, ни для кого не секрет. В каждой школе имеется компьютерный класс с выходом в Интернет (а иногда и не один), а вся школьная отчетность постепенно переводится с бумажных носителей на электронные. В то же время все школы сталкиваются с одними и теми же проблемами на этапе создания и настройки классов информатики.

Самая главная проблема — это отсутствие квалифицированных кадров. Учитель информатики — это одно, а развертывание компьютерного класса в школе, настройка компьютеров, настройка маршрутизатора, установка программного обеспечения, сервисное обслуживание компьютеров — это совсем другое. Увы, в школах не предусмотрена ставка системного администратора. Да если бы таковая и имелась, вряд ли это изменило бы ситуацию. Ну не пойдет грамотный специалист по компьютерам работать в школу, поскольку будет получать в буквальном смысле гроши!

Другая проблема заключается в том, что в школе, как и в любом другом государственном учреждении, на компьютерах должно устанавливаться только лицензионное программное обеспечение, которое оплачивается департаментом образования. Конечно, сам факт того, что на компьютерах устанавливается лицензионное ПО, можно только приветствовать, но вот список предлагаемого к установке программного обеспечения вызывает недоумение. С одной стороны, он очень обширен, причем большинство предлагаемых для установки программ в школе явно не нужны. С другой стороны, некоторых очевидных программ в списке нет.

Так, в нем имеется и полная версия Adobe Creative Suite CS3, и программный пакет КОМПАС, и профессиональные программы для верстки, для разработки web-сайтов, для разработки программ на C++ и много чего еще лишнего. Но в то же время нет ни одного клавиатурного тренажера, что для класса информатики было бы очень актуально.

На компьютеры в классе можно установить операционную систему Windows XP Professional SP2 (именно версию Professional, а не Home), которая предусматривает возможность подключения ПК к сетевому домену (в версии Home такая возможность отсутствует), однако в предлагаемом списке ПО нет ни одной серверной операционной системы, то есть отсутствует возможность организации полнофункциональной локальной сети с контроллером домена.

Собственно, отсутствие возможности организации локальной сети с контроллером домена — это третья проблема, с которой приходится сталкиваться. Фактически все компьютеры в классе объединены в одноранговую локальную сеть и имеют выход в Интернет. Реализовать управление такими компьютерами не так-то просто, но, увы, другого выхода нет. Приходится мириться с невозможностью организации полнофункциональной сети и решать проблему имеющимися средствами. Проблема администрирования одноранговой локальной сети или рабочей группы, то есть сети, в которой не предусмотрен контроллер домена, — это не только проблема школ. Можно предположить, что подавляющее большинство небольших локальных сетей, количество которых увеличивается пропорционально развитию малого бизнеса в России, являются как раз одноранговыми. С одной стороны, это понятно. В большинстве случаев всем пользователям подобных сетей требуется лишь выход в Интернет и не нужен доступ к локальным ресурсам сети. В таком случае сеть строится на основе маршрутизатора, выполняющего роль шлюза в Интернет. Это может быть ADSL- или Ethernet-маршрутизатор (проводной или даже беспроводной). Ну а выделение дополнительных средств на приобретение компьютера, выполняющего функцию сервера контроллера домена, и серверной операционной системы в данном случае просто нерентабельно. С другой стороны, такая сеть имеет очень ограниченные возможности в плане администрирования.

В этой статье мы рассмотрим, каким образом можно реализовать управление одноранговыми локальными сетями, ориентируясь именно на школьные сети.

Структура типичной школьной локальной сети

Итак, типичная школьная локальная сеть выглядит следующим образом. Имеется одна точка выхода в Интернет, к которой подключается соответствующий маршрутизатор (ADSL или Ethernet). Маршрутизатор связан с коммутатором (свичем), к которому уже подключаются пользовательские ПК. На маршрутизаторе практически всегда активирован DHCP-сервер, что подразумевает автоматическую раздачу IP-адресов всем пользовательским ПК. Собственно, в таком решении есть как свои плюсы, так и минусы. С одной стороны, наличие DHCP-сервера упрощает процесс создания сети, поскольку нет необходимости вручную производить сетевые настройки на компьютерах пользователей. С другой стороны, в условиях отсутствия системного администратора вполне типична ситуация, когда никто не знает пароля доступа к маршрутизатору, а стандартный пароль изменен. Казалось бы, зачем вообще нужно «лезть» в маршрутизатор, если и так все работает? Так-то оно так, но бывают неприятные исключения. К примеру, количество компьютеров в школе увеличилось (оборудовали еще один класс информатики) и начались проблемы с конфликтами IP-адресов в сети. Дело в том, что неизвестно, какой диапазон IP-адресов зарезервирован на маршрутизаторе под раздачу DHCP-сервером, и вполне может оказаться, что этих самых IP-адресов просто недостаточно. Если такая проблема возникает, то единственный способ решить ее, не залезая при этом в настройки самого маршрутизатора, — это вручную прописать все сетевые настройки (IP-адрес, маску подсети и IP-адрес шлюза) на каждом ПК. Причем, дабы избежать конфликта IP-адресов, сделать это нужно именно на каждом ПК. В противном случае назначенные вручную IP-адреса могут оказаться из зарезервированного для раздачи DHCP-сервером диапазона, что со временем приведет к конфликту IP-адресов.

Другая проблема заключается в том, что все компьютеры, подключенные к коммутатору и соответственно имеющие выход в Интернет через маршрутизатор, образуют одну одноранговую локальную сеть, или просто рабочую группу. В эту рабочую группу входят не только компьютеры, установленные в школьном компьютерном классе, но и все остальные компьютеры, имеющиеся в школе. Это и компьютер директора, и компьютер завуча, и компьютеры секретарей, и компьютеры бухгалтерии (если таковая имеется в школе), и все остальные компьютеры с выходом в Интернет. Конечно, было бы разумно разбить все эти компьютеры на группы и назначить каждой группе пользователей соответствующие права. Но, как мы уже отмечали, никакого контроллера домена не предусмотрено, а потому реализовать подобное просто не удастся. Конечно, эту проблему можно было бы частично решить на аппаратном уровне, организовав несколько виртуальных локальных сетей (VLAN) и тем самым физически отделив ученические ПК от остальных компьютеров. Однако для этого нужен управляемый коммутатор (или хотя бы Smart-коммутатор), наличие которого в школе — большая редкость. Но даже если такой коммутатор и имеется, то нужно еще уметь настраивать виртуальные сети. Можно даже не использовать виртуальные сети, а установить дополнительный маршрутизатор и коммутатор и применять различную IP-адресацию (IP-адреса из разных подсетей) для компьютеров в классе информатики и всех остальных компьютеров. Но опять-таки это требует дополнительных затрат на приобретение соответствующего оборудования и опыта по настройке маршрутизаторов. К сожалению, решить проблему разделения школьных компьютеров на изолированные друг от друга группы без дополнительных финансовых затрат нельзя (наличие управляемого коммутатора в школе — исключение из правил). В то же время подобное разделение и не является обязательным. Если рассматривать необходимость такого разделения с точки зрения сетевой безопасности, то проблему безопасности компьютеров учителей и администрации от посягательств со стороны учеников можно решить и другим способом. Для этого достаточно произвести настройки локальных политик сетевого доступа на компьютерах учителей и ограничить полномочия учетных записей учеников.

Компьютер ученика

Конечно, не стоит полагать, что все ученики в школе — крутые хакеры, которые только и думают о том, как бы взломать компьютер директора. Нет, конечно. За редким исключением познания школьников в компьютерах ограничиваются их умением играть в различные игры или сменить обои рабочего стола, а вот грамотно настроить операционную систему или произвести изменения в системном реестре могут лишь единицы. Но даже тех познаний, которые у них имеются, может оказаться вполне достаточно, чтобы привести компьютер в нерабочее состояние или же просто изменить настройки компьютера. Увы, но желание доказать своим друзьям, что ты разбираешься в компьютерах и знаешь даже больше чем учитель, нередко выражается в своеобразном соревновании ученика с учителем, когда ученик «гадит», а учитель ликвидирует последствия. К примеру, перед концом урока можно поменять настройки рабочего стола и установить в качестве обоев не самую привлекательную картинку. А еще можно записать на компьютер какую-нибудь программу и «кинуть» ее в автозагрузку, что тоже станет неприятным сюрпризом. Впрочем, изменение настроек компьютера, приводящих к его некорректной работе или полной неработоспособности, может случиться и не по злому умыслу, а просто по незнанию вкупе с излишней любознательностью.

Дабы избежать возможных неприятных сюрпризов со стороны учеников, нужно соблюдать некоторые очевидные правила. На компьютерах учеников должно быть заведено две локальных учетных записи пользователей: одна запись для учителя, а другая — для ученика. Естественно, что учетная запись учителя наделяется правами администратора ПК, а учетная запись ученика имеет ограниченные права. Поскольку создание учетных записей пользователей ПК составляет основу безопасности компьютера в составе рабочей группы, расскажем об этом процессе более подробно.

Создание новой учетной записи

В операционных системах семейства Windows локальные учетные записи пользователей используются для аутентификации пользователей ПК и разграничения их полномочий. Локальными эти учетные записи называются потому, что речь идет о пользователях, чьи учетные записи хранятся на компьютере и предназначены для входа в локальный компьютер, а не в домен. Поскольку, как мы уже отмечали, в компьютерном классе все ПК образуют рабочую группу, а не домен, нам потребуется работать именно с локальными учетными записями.

При установке операционной системы Windows XP автоматически создаются три встроенные локальные учетные записи, которые нельзя удалить: Администратор (Administrator), Гость (Guest) и служебная запись SUPPORT_388945a0. Кроме того, присутствует и учетная запись пользователя с административными правами, созданная в ходе установки операционной системы (например, учетная запись Учитель).

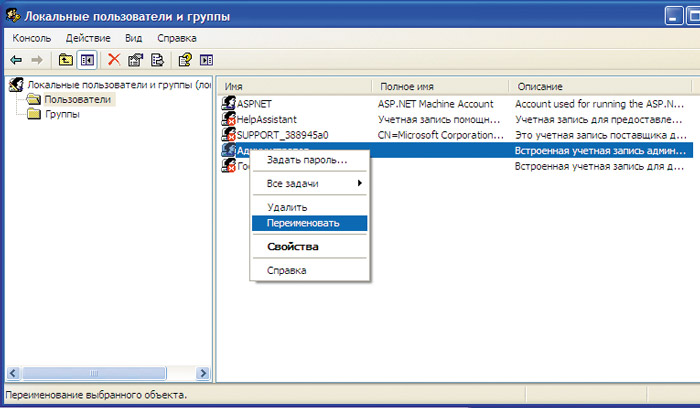

Учетная запись Администратор не может быть ни удалена, ни заблокирована. Пользователь с учетной записью Администратор наделен всеми правами и может производить любые действия на локальном компьютере. При установке операционной системы локальной учетной записи Администратор не назначается какого-либо пароля. То есть даже если на компьютере впоследствии созданы различные учетные записи пользователей с паролями, то всегда имеется возможность войти в систему под учетной записью Администратор с пустым паролем. Учитывая это обстоятельство, дабы избежать возможности входа в систему ученика под учетной записью Администратор, необходимо в обязательном порядке назначить данной учетной записи пароль. Однако, поскольку предполагается, что на компьютере ученика будет всего две учетные записи (Учитель и Ученик) и учетная запись пользователя Учитель будет наделяться административными правами (такими же, как и учетная запись Администратор), нет смысла иметь две учетные записи с административными правами. Поэтому можно поступить следующим образом. Созданная в ходе установки операционной системы учетная запись пользователя Учитель удаляется (все созданные учетные записи можно удалить), а учетная запись Администратор (которая является встроенной и которую нельзя удалить) переименовывается в учетную запись Учитель и наделяется паролем.

Учетная запись Гость используется для регистрации в компьютере без применения специально созданной учетной записи. Учетная запись Гость имеет ограниченные права и не требует ввода пароля. По умолчанию эта учетная запись заблокирована.

Учетная запись SUPPORT_388945a0 является служебной и зарезервирована компанией Microsoft для поддержки справочной службы. Данная учетная запись по умолчанию заблокирована. Но даже если эту учетную запись разблокировать, то войти в систему с ее использованием невозможно.

Создать учетную запись нового пользователя или изменить настройки имеющихся учетных записей пользователей в Windows XP можно двумя способами. В первом случае используется диалоговое окно Учетные записи пользователей (User Accounts), а во втором — оснастка Локальные пользователи и группы (Local Users and Groups).

Создание учетной записи с использованием окна «Учетные записи пользователей»

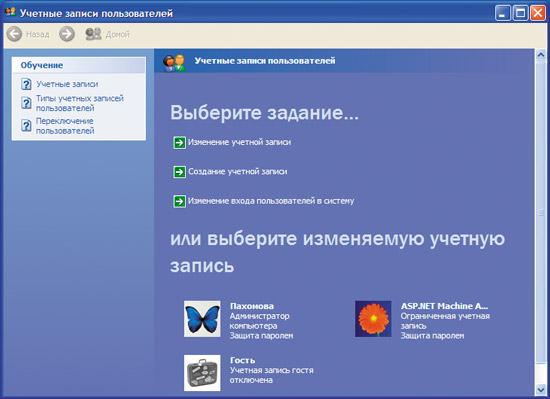

Первоначально мы рассмотрим процесс создания новой учетной записи и изменения свойств существующих записей с использованием диалогового окна Учетные записи пользователей. Доступ к этому окну реализуется через панель управления (Control Panel). В окне Учетные записи пользователей отображается список доступных в данный момент учетных записей, а также действия, которые можно выполнить (рис. 1).

Рис. 1. Диалоговое окно Учетные записи пользователей

Если учетная запись заблокирована (отключена), то соответствующий ей значок отображается серым цветом (например, учетная запись Гость по умолчанию отключена). Однако есть один тонкий момент: в этом диалоговом окне не отображаются встроенные служебные учетные записи, а также встроенная учетная запись Администратор (если только она не была переименована). Поэтому использование диалогового окна Учетные записи пользователей не позволяет задать (или изменить) пароль учетной записи Администратор, а также переименовать эту запись.

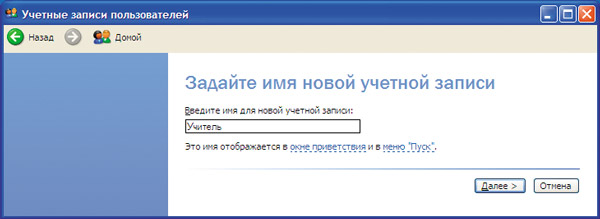

Для создания новой локальной учетной записи пользователя (добавления нового локального пользователя) необходимо выбрать пункт Создание учетной записи (Create a new account). После этого откроется новое окно, в котором нужно ввести имя для новой учетной записи (имя пользователя), — рис. 2.

Рис. 2. Создание новой учетной записи с использованием диалогового окна

Учетные записи пользователей

В нашем случае имя новой учетной записи будет Ученик. В следующем диалоговом окне (оно откроется после нажатия на кнопку Далее) необходимо указать тип учетной записи. Диалоговое окно Учетные записи пользователей позволяет задать всего два типа учетных записей: Администратор компьютера (Computer administrator) и Ограниченная запись (Limited). Поскольку нам нужно создать учетную запись пользователя Ученик с ограниченными правами, выбираем тип записи Ограниченная запись. Новая учетная запись будет создана после нажатия на кнопку Создать учетную запись. Однако созданной новой учетной записи пользователя пока еще не назначено какого-либо пароля. Назначение пароля учетной записи производится на этапе редактирования свойств учетной записи.

Для того чтобы назначить пароль учетной записи пользователя, необходимо в диалоговом окне Учетные записи пользователей выбрать (щелкнуть левой кнопкой мыши) нужную нам учетную запись пользователя. При этом откроется новое окно, в котором можно переименовать учетную запись (изменить имя), создать пароль, а при наличии пароля — изменить его или удалить, изменить изображение значка, соответствующее данной учетной записи, изменить тип учетной записи или даже удалить учетную запись. Поскольку нам нужно создать пароль, выбираем соответствующий пункт и в новом окне вводим новый пароль. Причем пароль вводится в двух текстовых полях (второй раз для подтверждения). Кроме того, в этом же окне имеется еще одно текстовое поле, которое предназначено для подсказки пароля. Но заполнять его необязательно.

После того как пароль учетной записи готов, процесс создания новой учетной записи пользователя можно считать завершенным.

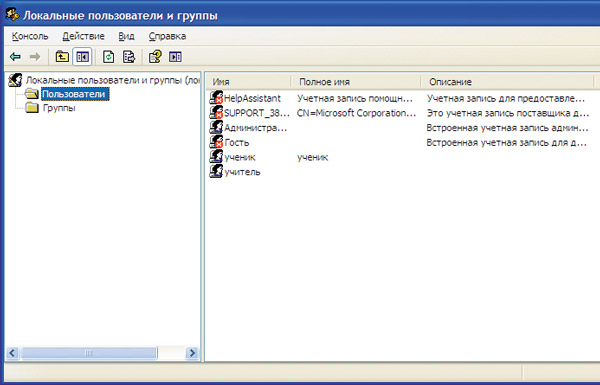

Применение диалогового окна Учетные записи пользователей имеет свои ограничения по управлению учетными записями (к примеру, встроенная учетная запись Администратор в этом окне не отображается). Поэтому более эффективно для создания и управления учетными записями пользователей использовать оснастку Локальные пользователи и группы (Local Users and Groups). Доступ к данной оснастке можно реализовать, выполнив команду lusrmgr.msc, а можно в панели управления (Control Panel) перейти к пункту Администрирование (Administrative Tools) и в открывшемся окне выбрать пункт Управление компьютером (Computer Management). В левой части окна открывшейся оснастки Управление компьютером необходимо выбрать пункт Локальные пользователи и группы (Local Users and Groups), что приведет к открытию оснастки Локальные пользователи и группы в составе оснастки Управление компьютером.

В левой части окна оснастки Локальные пользователи и группы отображаются две папки: Пользователи (Users) и Группы (Groups).

Щелкнув по папке Пользователи (открыв папку), в правой части окна оснастки можно увидеть список всех локальных учетных записей пользователей (рис. 3). Для того чтобы добавить учетную запись нового пользователя, установите курсор мыши на папке Пользователи и нажмите правую кнопку мыши (либо при открытой папке Пользователи щелкните в правой части окна оснастки (там, где отображается список учетных записей) правой кнопкой мыши). В открывшемся контекстном меню выберите пункт Новый пользователь (New User), после чего откроется диалоговое окно Новый пользователь, в котором можно ввести имя Пользователя (название учетной записи) и Пароль. Кроме того, в этом же диалоговом окне имеются текстовые поля, позволяющие задать Полное имя (Full Name) пользователя и Описание (Description) учетной записи. Текстовое поле Полное имя применяется для задания полного имени пользователя, соответствующего создаваемой учетной записи пользователя. К примеру, имя пользователя (название учетной записи) может быть Саня, а Полное имя — Александр Семенов. Поле Описание используется для описания создаваемой учетной записи. Текстовые поля Полное имя и Описание являются опциональными и могут не заполняться.

Рис. 3. Отображение локальных пользователей в оснастке

Локальные пользователи и группы

Также в диалоговом окне Новый пользователь можно отключить учетную запись и назначить правила работы созданного пользователя с паролем. В частности, можно потребовать смену пароля при следующем входе в систему, запретить возможность смены пароля пользователем и установить, что действие пароля будет бессрочным (в противном случае срок действия пользовательского пароля будет определяться настройками политики безопасности).

Если мы создаем учетную запись пользователя Ученик, то целесообразно отметить пункт, запрещающий возможность смены пользователем пароля, и пункт, устанавливающий бессрочность действия пароля.

В дальнейшем созданную учетную запись пользователя всегда можно отредактировать. Для редактирования учетной записи необходимо выделить ее в оснастке Локальные пользователи и группы и нажать на правую кнопку мыши. В открывшемся контекстном меню можно выбрать то действие, которое необходимо совершить с учетной записью. Так, можно удалить учетную запись, переименовать ее, изменить пароль, а выбрав пункт Свойства (рис. 4), можно изменить Полное имя, Описание, отключить учетную запись и изменить правила работы созданного пользователя с паролем.

Рис. 4. Редактирование свойств учетной записи

Управление локальными группами пользователей

Разобравшись с тем, как создавать и редактировать локальные учетные записи пользователей, можно перейти к рассмотрению такого важного понятия, как Группа пользователей.

В операционных системах семейства Windows правами (полномочиями на совершение определенных действий) наделяются не отдельные пользователи, а группы пользователей. При этом каждый пользователь должен быть членом какой-либо группы пользователей. К примеру, пользователь Администратор является членом группы Администраторы.

Работа с группами возможна только через оснастку Локальные пользователи и группы, а диалоговое окно Учетные записи пользователей не дает возможности просмотреть имеющиеся группы пользователей и добавить пользователя в какую-либо из них.

В операционной системе Windows XP есть несколько встроенных групп, которые создаются автоматически при установке операционной системы. Эти группы нельзя удалить, но всегда можно переименовать (если это требуется). Встроенными являются следующие группы:

- Администраторы (Administrators);

- Операторы архива (Backup Operators);

- Гости (Guest);

- Опытные пользователи (Power Users);

- Репликатор (Replicator);

- Пользователи (Users);

- Операторы настройки сети (Network Configuration Operators);

- Удаленные пользователи рабочего стола (Remote Desktop Users);

- Группа служб поддержки (HelpServiceGroup).

Наиболее важными группами (с точки зрения разделения прав локальных пользователей) являются группы Администраторы, Гости, Пользователи и Опытные пользователи.

Члены группы Администраторы обладают полным доступом ко всем ресурсам системы. Это единственная группа, автоматически предоставляющая своим членам весь набор встроенных прав. По умолчанию она содержит встроенную учетную запись Администратор. Для того чтобы создать пользователя с административными правами, его просто необходимо сделать членом группы Администраторы.

Члены группы Гости могут войти в систему под учетной записью Гость без пароля и имеют ограниченные права на доступ к ресурсам ПК. Члены этой группы могут завершить работу системы (выключить компьютер). По умолчанию данная группа содержит только пользователя Гость (напомним, что по умолчанию учетная запись Гость отключена).

Члены группы Пользователи имеют очень ограниченные права на доступ к ресурсам компьютера. Члены этой группы могут выполнять большинство пользовательских функций, например запускать приложения, пользоваться локальным или сетевым принтером, завершать работу системы или блокировать компьютер. В то же время многие операции этим пользователям недоступны. Члены этой группы не могут организовывать общий доступ к каталогам или создавать локальные принтеры. Пользователи не могут изменять параметры реестра на уровне системы, файлы операционной системы или программы. Кроме того, члены группы Пользователи не могут изменять, удалять или создавать учетные записи (даже учетные записи группы Пользователи) или как-то редактировать политики безопасности компьютера. Также члены группы Пользователи не могут запускать многие сервисные программы (например, программу дефрагментации).

Члены группы Опытные пользователи обладают большими правами в сравнении с членами группы Пользователи, но меньшими — в сравнении с членами группы Администраторы. Так, члены этой группы могут выполнять приложения, устанавливать программы, не изменяющие файлы операционной системы, и системные службы, настраивать ресурсы на уровне системы, включая принтеры, дату и время, параметры электропитания и другие ресурсы панели управления, останавливать и запускать системные службы, не запущенные по умолчанию. Также члены группы Опытные пользователи могут создавать учетные записи пользователей и могут модифицировать настройки безопасности для них. Члены этой группы могут создавать локальные группы и изменять состав их членов. Кроме того, они могут изменять членство в группах Пользователи, Гости и Опытные пользователи. Однако как-то изменить состав групп Администраторы и Операторы архива они не могут. То есть члены групп Опытные пользователи не могут создать учетную запись с правами Администратора компьютера.

Кроме того, члены группы Опытные пользователи не имеют доступа к данным других пользователей, если соответствующие разрешения от них не получены.

Ранее мы рассмотрели процесс создания учетных записей пользователей с использованием диалогового окна Учетные записи пользователей. Напомним, что в процессе создания пользователя можно было сделать его администратором компьютера или создать учетную запись типа Ограниченная запись. В первом случае создаваемая учетная запись пользователя автоматически становится членом группы Администраторы, а во втором — членом группы Пользователи. То есть при применении диалогового окна Учетные записи пользователей можно манипулировать членством пользователей только в двух группах: Администраторы и Пользователи. Естественно, что более эффективно управлять группами пользователей через оснастку Локальные пользователи и группы (напомним, что для ее запуска используется команда lusrmgr.msc).

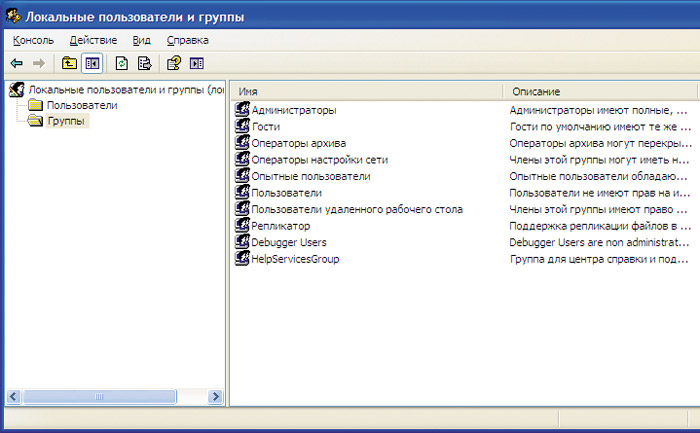

Для отображения всех имеющихся локальных групп в левой части окна оснастки Локальные пользователи и группы нужно щелкнуть левой кнопкой мыши по папке Группы (открыв папку). Тогда в правой части окна оснастки можно увидеть список всех локальных групп (рис. 5).

Рис. 5. Отображение локальных групп пользователей в оснастке

Локальные пользователи и группы

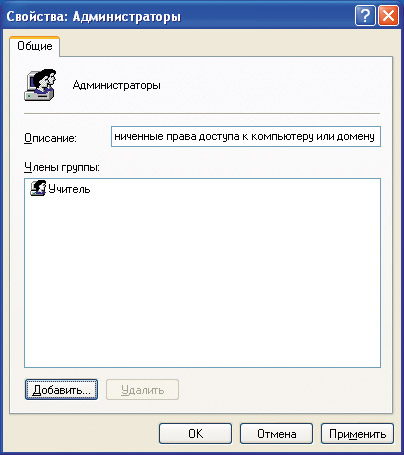

Для того чтобы увидеть состав членов той или иной группы, достаточно щелкнуть по нужной группе правой кнопкой мыши и в контекстном меню выбрать пункт Свойства (Properties) или просто произвести двойной щелчок левой клавишей мыши по нужной группе. При этом откроется диалоговое окно свойств выбранной группы с отображением списка членов группы. Оно позволяет как добавлять новых членов группы, так и удалять существующих. Для того чтобы добавить нового члена в группу, в окне свойств группы нажимаем на кнопку Добавить (рис. 6).

Рис. 6. Добавление нового пользователя

в группу Администраторы

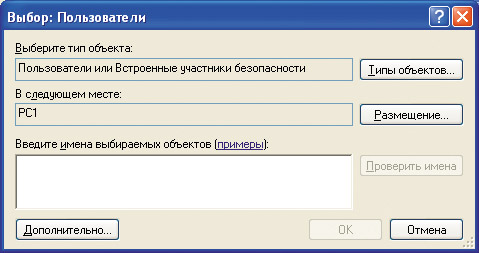

В новом окне с названием Выбор: Пользователи нажимаем на кнопку Дополнительно… (рис. 7).

Рис. 7. Для выбора пользователей нужно нажать

на кнопку Дополнительно…

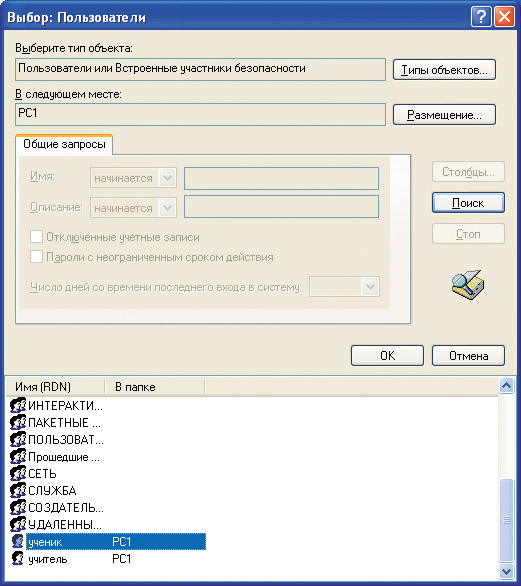

В следующем окне (название окна не меняется) нажимаем кнопку Поиск, после чего отобразится список всех существующих учетных записей пользователей. Выбрав требуемую учетную запись, нажимаем на кнопку OK, после чего соответствующий пользователь будет добавлен в выбранную группу (рис. 8).

Рис. 8. Выбор пользователя

для добавления в группу

Отметим, что при создании новой учетной записи с использованием оснастки Локальные пользователи и группы созданный пользователь автоматически становится членом группы Пользователи, и для того, чтобы сделать его администратором компьютера, нужно добавить этого пользователя в группу Администраторы. Один и тот же пользователь может быть членом нескольких групп. В этом случае действует простое правило: права пользователя определяются совокупными правами, действующими для каждой группы, членом которой он является. К примеру, если какого-либо пользователя добавить в группы Пользователи и Удаленные пользователи рабочего стола, то он будет обладать всеми правами членов группы Пользователи, но помимо этого ему будет разрешен удаленный (сетевой) доступ к компьютеру (такой доступ имеют члены группы Удаленные пользователи рабочего стола). Если какой-либо пользователь является членом группы Опытные пользователи, то добавлять его в группу Пользователи не имеет смысла, поскольку у членов группы Опытные пользователи больше прав, чем у членов группы Пользователи. Ну а членство в группе Администраторы автоматически поглощает членство в любой другой группе.

Итак, после знакомства с понятием «группа» вернемся к нашему примеру с компьютером ученика в классе информатики.

Напомним, что на компьютере ученика имеет смысл создать двух пользователей: Учитель и Ученик. Пользователь Учитель должен быть членом группы Администраторы, а пользователя Ученик (дабы предотвратить возможность выхода системы из строя) целесообразно сделать членом группы Пользователи.

Итак, резюмируя все вышеизложенное, еще раз вкратце повторим те действия, которые необходимо реализовать на компьютере ученика в классе информатики:

- на компьютере ученика должны быть созданы две учетные записи: Учитель и Ученик;

- пользователь Учитель должен быть членом группы Администраторы. Пользователя Учитель лучше создать путем переименования встроенной учетной записи Администратор. Если же пользователь Учитель создается традиционным способом, то встроенной учетной записи Администратор необходимо задать пароль (по умолчанию пароль не задан). Пользователю Учитель также назначается пароль;

- пользователь Ученик должен быть членом группы Пользователи. При задании пароля учетной записи Ученик нужно отменить необходимость смены пароля при первом входе в систему, заблокировать возможность смены пароля (хотя члены группы Пользователи не смогут поменять пароль, даже если эта возможность разрешена) и сделать пароль бессрочным.

Настройка групповых политик

Как уже отмечалось, в операционных системах семейства Windows права назначаются не отдельным пользователям, а группам пользователей. При этом права, назначенные группе пользователей, автоматически распространяются на каждого члена этой группы.

Для настройки прав групп пользователей используется оснастка Групповая политика (Group Policy). Чтобы запустить ее, необходимо выполнить команду gpedit.msc (Пуск -> Выполнить).

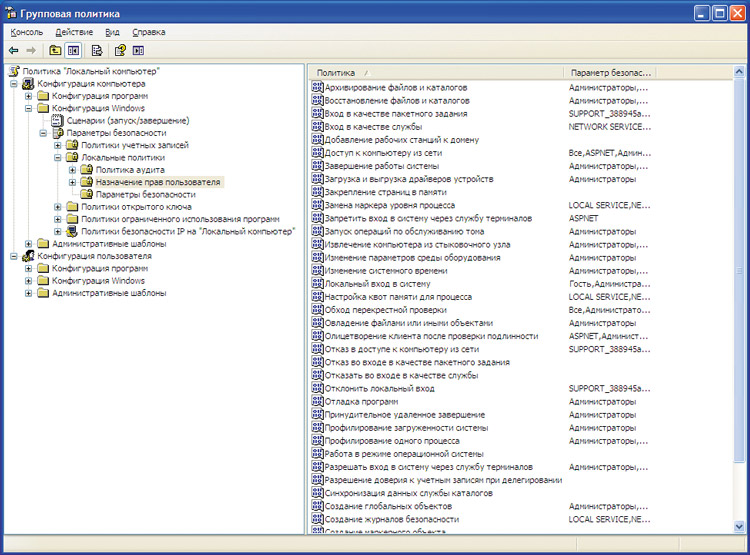

В левой части окна оснастки Групповая политика отображается древовидная структура узлов групповых политик. Для того чтобы назначить определенные права группам пользователей, необходимо последовательно раскрыть узлы Конфигурация компьютера, Конфигурация Windows, Параметры безопасности, Локальные политики и перейти к узлу Назначение прав пользователя. После этого в правой части окна оснастки Групповая политика отобразится список политик (список действий) и напротив каждой политики — список групп пользователей, для которых данная политика разрешена (рис. 9).

Рис. 9. Главное окно оснастки Групповая политика

Для любой политики можно изменить список групп пользователей, для которых данная политика разрешена. Для того чтобы изменить (добавить, удалить) список групп пользователей, для которых политика разрешена, необходимо выделить нужную политику (навести на нее курсор) и щелкнуть левой кнопкой мыши два раза или нажать правую кнопку мыши и в контекстном меню выбрать пункт Свойства. Далее откроется диалоговое окно, позволяющее настраивать (добавлять или удалять) список групп пользователей, для которых политика является разрешенной. К примеру, если требуется запретить сетевой доступ к компьютеру для пользователей группы Пользователи (по умолчанию такой доступ разрешен), то достаточно удалить эту группу из списка разрешенных групп для соответствующей политики.

В принципе, изменять настройки Групповых политик вряд ли имеет смысл. Пожалуй, единственное, что можно сделать, — это запретить сетевой доступ членов группы Пользователи к компьютеру.

Настройки групповых политик производятся не только в узле Назначение прав пользователей, но и в других узлах. Однако в нашем случае менять настройки политик по умолчанию вряд ли имеет смысл. Кроме того, нужно иметь в виду, что, несмотря на достаточно гибкие возможности по настройке Групповых политик, они не позволяют реализовать некоторые ограничения для конкретной группы пользователей. Стоит также отметить, что некоторые политики нельзя задать для конкретной группы пользователей, а можно лишь определить для всех групп одновременно. К примеру, если путем настройки Групповых политик мы хотим запретить изменение обоев Рабочего стола, то сделать это отдельно для группы Пользователи нельзя. Разрешение данной политики отразится на всех группах, и даже члены группы Администраторы не смогут изменить обои рабочего стола, что, конечно, неудобно.

Однако эти ограничения можно преодолеть, если для определения прав групп пользователей воспользоваться не оснасткой Групповые политики, а отредактировать реестр. В этом случае удается определить права отдельного пользователя (но не группы пользователей).

Определение прав пользователей путем правки реестра

Если вы не знаете, что такое реестр и для чего нужна утилита regedit.exe, то мы настоятельно рекомендуем прежде восполнить этот пробел и ознакомиться с тем, как работают с реестром. В этой статье мы не будем рассказывать о том, как редактируют реестр, и лишь укажем, какие именно разделы реестра нужно отредактировать для достижения наших целей.

Алгоритм определения прав пользователя путем правки реестра достаточно прост. Прежде всего нужно наметить те изменения в реестре, которые необходимо произвести для конкретной учетной записи. Далее, воспользовавшись учетной записью из группы Администраторы, заходим в систему и временно повышаем статус пользователя, чьи права мы хотим изменить, до администратора компьютера, то есть переносим нужную нам учетную запись в группу Администраторы. Этот шаг необходим потому, что редактирование реестра доступно администратору ПК, но недоступно обычному пользователю. Затем заходим в компьютер уже с использованием учетной записи пользователя, чьи права мы хотим изменить, и начинаем править реестр. После внесения необходимых изменений обратно понижаем статус учетной записи того пользователя, под чьей учетной записью производились изменения, и перезагружаем компьютер. К примеру, если на компьютере создано две учетные записи: Учитель (член группы Администраторы) и Ученик (член группы Пользователи) — и нам нужно ограничить права пользователя Ученик, но так, чтобы эти ограничения не коснулись пользователя Учитель, то последовательность действий будет следующей:

- Заходим в систему под учетной записью Учитель.

- Добавляем пользователя Ученик в группу Администраторы.

- Прекращаем сеанс работы под учетной записью Учитель и заходим в систему под учетной записью Ученик.

- Вносим в реестр необходимые изменения.

- Удаляем пользователя Ученик из группы Администраторы (на всякий случай проверяем, что пользователь Ученик остался в группе Пользователи).

Перезагружаем компьютер (многие изменения в реестре требуют перезагрузки компьютера) и входим в систему под учетной записью Ученик.

После этого все те изменения, которые были реализованы в реестре, будут распространяться только на пользователя Ученик и никак не коснутся пользователя Учитель.

Ну а теперь, рассмотрев общий алгоритм определения прав пользователя путем правки реестра, перейдем к практическим советам на примере компьютера ученика.

Как мы уже отмечали, прежде всего необходимо составить план, какие именно действия нужно запретить выполнять на ученических ПК. Целесообразно было бы запретить ученикам изменять настройки рабочего стола, то есть изменять темы, обои и т.д. Кроме того, имеет смысл запретить изменять свойства панели задач меню Пуск. Еще раз отметим, что все эти ограничения можно реализовать и через оснастку Групповые политики, однако в этом случае они коснутся всех пользователей (в том числе и пользователей группы Администраторы).

Итак, посмотрим, какие изменения необходимо выполнить в реестре для реализации перечисленных запретов.

Для того чтобы запретить возможность изменения настроек панели задач, необходимо в разделе реестра HKCU\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer создать параметр NoSetTaskbar типа REG_DWORD и присвоить ему значение 1. После этого изменить какие-либо свойства панели задач будет невозможно. Вернуться к настройкам по умолчанию можно, присвоив этому параметру значение 0.

Отметим, что блокирование возможности изменения свойств панели задач автоматически блокирует и возможность переключения между стилями меню Пуск. Так что если вы предпочитаете Классический стиль (как все нормальные пользователи), а не стиль XP, который устанавливается по умолчанию, то нужно лишь поменять стиль и заблокировать возможность его дальнейшего изменения в реестре.

Теперь рассмотрим, как заблокировать возможность изменения настроек рабочего стола.

Изменить настройки рабочего стола можно в диалоговом окне Свойства: Экран. Чтобы получить доступ к этому окну, щелкните правой кнопкой мыши на рабочем столе и в контекстном меню выберите пункт Свойства. В окне Свойства: Экран имеется пять закладок: Темы, Рабочий стол, Заставка, Оформление и Параметры. Путем внесения соответствующих изменений в реестре можно запретить отображение любой из них или вообще всех закладок.

Так, чтобы запретить отображение закладки Параметры, необходимо в разделе реестра HKCU\Software\Microsoft\Windows\CurrentVersion\Policies\System создать параметр NoDispSettingsPage типа REG_DWORD и присвоить ему значение 1. Вернуться к настройкам по умолчанию можно, присвоив этому параметру значение 0.

Чтобы запретить отображение закладок Оформление и Темы, необходимо в разделе реестра HKCU\Software\Microsoft\Windows\CurrentVersion\Policies\System создать параметр NoDispAppearancePage типа REG_DWORD и присвоить ему значение 1. Вернуться к настройкам по умолчанию можно, присвоив этому параметру значение 0.

Чтобы запретить отображение закладки Рабочий стол (именно эта закладка позволяет менять обои рабочего стола), необходимо в разделе реестра HKCU\Software\Microsoft\Windows\CurrentVersion\Policies\System создать параметр NoDispBackgroundPage типа REG_DWORD и присвоить ему значение 1. Вернуться к настройкам по умолчанию можно, присвоив этому параметру значение 0.

Чтобы запретить отображение закладки Заставка, необходимо в разделе реестра HKCU\Software\Microsoft\Windows\CurrentVersion\Policies\System создать параметр NoDispScrSavPage типа REG_DWORD и присвоить ему значение 1. Вернуться к настройкам по умолчанию можно, присвоив этому параметру значение 0.

Автоматизация процесса редактирования реестра

Понятно, что производить указанные изменения в реестре на каждом отдельном компьютере — это довольно утомительно, да и непродуктивно. Поэтому имеет смысл автоматизировать процесс внесения изменений в реестр. Сделать это можно стандартным способом, то есть путем экспорта подвергшихся редактированию разделов реестра на одном компьютере и импортированию соответствующих reg-файлов на всех остальных ПК. Естественно, что для импортирования reg-файлов на компьютерах необходимо прежде внести пользователя Ученик в группу Администраторы, затем войти в систему под учетной записью Ученик и только после этого производить импортирование reg-файлов.

Такой способ достаточно прост, и для использования именно его мы рекомендуем создать и сохранить два reg-файла, в одном из которых будут применяться модифицированные разделы реестра, а в другом — немодифицированные. Это позволит при необходимости легко отменить все сделанные изменения реестра.

Управление компьютерами учеников

Итак, мы рассмотрели процесс настройки компьютеров учеников, что позволит застраховаться от возможных неприятных сюрпризов. В принципе, на этом можно было бы и остановиться, однако наша локальная сеть еще не стала управляемой в том смысле, что учитель не может централизованно (со своего компьютера) управлять компьютерами учеников. А желательно, чтобы у учителя была возможность и скрытно наблюдать за действиями учеников, и перехватывать рабочий стол любого компьютера, но так, чтобы при этом не блокировалась работа самого ученика. К сожалению, встроенная в операционную систему утилита удаленного подключения (Remote Desktop Connection) для этих целей не подходит, поскольку при удаленном подключении с ее помощью блокируется текущий сеанс пользователя. В комплект программ, предлагаемых для установки на школьные ПК, программы для удаленного администрирования локальных сетей не входят, а бесплатных утилит такого рода, достойных внимания, просто не существует. Поэтому если уж доводить компьютерный класс до ума, то придется раскошелиться, хотя, конечно, если школьная администрация ничего не понимает в компьютерах, то убедить ее в необходимости такого шага будет крайне сложно.

При выборе утилиты для удаленного администрирования локальной сети нужно учитывать следующие обстоятельства. Все утилиты подобного рода можно разделить на два класса: утилиты, предоставляющие возможность удаленного управления компьютерами через Интернет, и утилиты, предназначенные для использования в пределах локальной сети. Естественно, что ориентироваться нужно исключительно на утилиты, предназначенные для удаленного администрирования компьютеров в локальных сетях. «Навороты» в данном случае излишни.

Все утилиты удаленного управления компьютерами в локальных сетях построены по принципу «клиент-сервер». Серверная часть программы устанавливается на управляемом компьютере (компьютер ученика), а клиентская часть (собственно консоль управления) — на компьютере учителя. Серверная часть программы может запускаться как отдельное приложение или как служба.

Существуют программные пакеты, предусматривающие возможность удаленной установки серверной части программы, но есть и такие, в которых используется только «ручная» установка серверной части. Однако даже при формальной возможности удаленной установки серверной части очень часто для этого приходится сначала производить настройку компьютера, чтобы на него можно было установить серверную часть (речь идет о настройках политик безопасности). Так что говорить о том, что возможность удаленной установки серверной части — это большое преимущество, не совсем верно.

Некоторые утилиты удаленного управления позволяют получить доступ к удаленному ПК только при согласии удаленного пользователя, то есть пользователь получает уведомление об удаленном подключении к его ПК и в любой момент может разорвать это подключение. Но существуют также и утилиты, ориентированные именно на скрытое наблюдение за действиями пользователей.

Также нужно учитывать, что далеко не все утилиты удаленного администрирования компьютеров имеют русскоязычный интерфейс, и если с английским языком есть проблемы, то это может стать камнем преткновения.

Еще одно обстоятельство, которое нужно учитывать, заключается в том, что не все программы совместимы с антивирусами и программными брандмауэрами. Причем для некоторых программ можно указать, с какими именно антивирусами программа совместима, а с какими — нет.

После общих замечаний самое время перейти к конкретным примерам. На наш взгляд, одним из лучших в своем классе программных пакетов, предназначенных для удаленного администрирования локальных сетей, является решение DameWare NT Utilities (www.dameware.com). Этот пакет хорошо знаком системным администраторам и основан на комплекте утилит Microsoft Windows NT administration utilities, объединенных очень удобным общим интерфейсом. Большинство включенных в пакет утилит из набора Microsoft Windows NT administration utilities обладают расширенными возможностями, а кроме того, есть ряд уникальных утилит. В частности, в пакет входит утилита DameWare Mini Remote Control, позволяющая полностью контролировать рабочий стол удаленного ПК или выполнять мониторинг (наблюдение) за удаленным рабочим столом, а также утилита для реализации режима командной строки на удаленном ПК.

При запуске DameWare NT Utilities автоматически полностью сканируется сеть и в главном окне программы отображаются все доступные домены и рабочие группы, а также компьютеры в выбранном домене/рабочей группе.

Кратко перечислим возможности пакета DameWare NT Utilities. С его помощью можно просматривать информацию о жестких дисках на удаленных ПК, знакомиться с содержанием журнала событий Event Log, просматривать информацию о подключенных принтерах, о запущенных процессах и службах, об установленных приложениях, собирать подробную информацию о конфигурации ПК, получать служебную информацию об активированных пользователях ПК и многое другое. Имеются и дополнительные возможности: можно редактировать реестр на удаленном ПК, останавливать, удалять или запускать службы, посылать сообщения пользователям через службу Messenger, удаленно выключать или перезагружать компьютеры и, как уже говорилось, получать полное управление удаленным ПК через командную строку или рабочий стол.

Конечно, для управления компьютерами в классе информатики многие из тех возможностей, что реализованы в пакете DameWare NT Utilities, вряд ли будут использоваться, да и интерфейс у программы английский. Кроме того, нужно отдавать себе отчет, что эта утилита является профессиональным инструментом для системных администраторов, поэтому для человека, не имеющего опыта администрирования сетей, ее освоение может оказаться непростой задачей.

В то же время, на наш взгляд, это лучшая на данный момент программа для удаленного управления компьютерами, и если ее установить, то многие проблемы решатся сами собой.

Режим удаленного доступа к рабочему столу (утилита DameWare Mini Remote Control) реализуется через протокол RDP или MRC. Кроме того, имеется возможность настраивать качество отображения удаленного рабочего стола. Правда, если предварительно не произвести необходимых настроек, то при получении удаленного доступа к рабочему столу изменяется цвет обоев удаленного рабочего стола и тема. После отключения от удаленного стола все настройки восстанавливаются.

Несомненным достоинством данного программного пакета является то, что для реализации удаленного управления не требуется вручную устанавливать клиентскую часть программы на удаленном ПК (предусмотрена также возможность ручной установки серверной части программы). При попытке управления удаленным ПК через рабочий стол программа DameWare NT Utilities автоматически выдает запрос на установку и запуск необходимой службы на удаленном ПК. Если не произвести дополнительных настроек, то пользователь данного удаленного ПК узнает о подключении с помощью всплывающего окошка, в котором отображается информация о том, с какого именно ПК было произведено подключение. Используя устанавливаемую на удаленном ПК службу DameWare Mini Remote Control (ее активность можно обнаружить по иконке в системном трее), пользователь удаленного компьютера может отключить подключение, откорректировать список тех пользователей, которым разрешено удаленное подключение, а также задать пароль на подключение. Кроме того, можно настроить фильтр по IP-адресам и реализовать множество других настроек. Таким образом, с настройками по умолчанию возможность подключения к удаленному компьютеру с помощью программы DameWare Mini Remote Control полностью контролируется пользователем удаленного ПК и возможна только с его согласия.

В то же время одной из самых востребованных возможностей DameWare Mini Remote Control является настройка программы таким образом, чтобы для пользователя удаленного ПК сам факт подключения к нему вообще остался незаметным, то есть реализована возможность скрытого наблюдения за действиями пользователей локальной сети. Учитывая, что возможность скрытого мониторинга за пользователями является одной из главных особенностей программы, расскажем, как реализовать такое скрытое подключение к удаленному ПК.

Итак, после установки программного пакета на компьютер, с которого предполагается производить управление, запускаем утилиту Dame Ware Mini Remote Control. Она может быть запущена как отдельно, так и в составе утилиты DameWare NT Utilities. В последнем случае для запуска Dame Ware Mini Remote Control ее нужно выбрать в левой части главного окна программы.

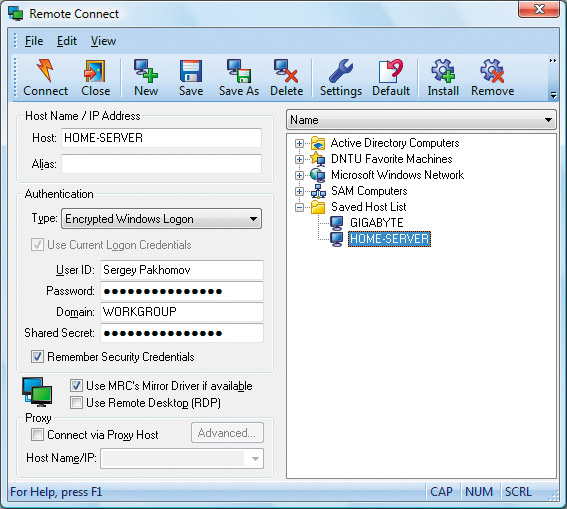

После запуска утилиты Dame Ware Mini Remote Control отобразится окно Remote Connect, где можно выбрать компьютер, к которому нужно подключиться, и настроить параметры подключения (рис. 10).

Рис. 10. Окно Remote Connect, позволяющее подключаться к удаленному ПК

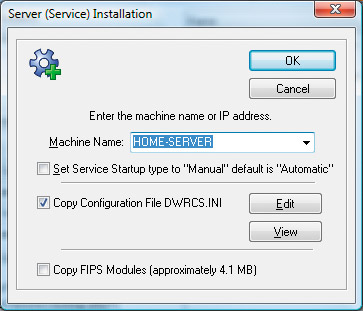

Если подключение производится впервые, то сначала на компьютер, к которому производится подключение, нужно установить серверную часть программы. Для этого на панели инструментов нажимаем на значок Install, после чего запустится мастер настройки удаленной установки серверной части программы Server (Service) Installation (рис. 11).

Рис. 11. Окно мастера настройки удаленной

установки серверной части программы

По умолчанию на удаленном компьютере служба, отвечающая за запуск серверной части программы, запускается автоматически при старте системы. Но если вы хотите по каким-то причинам изменить статус запуска службы с автоматического на ручной, то отметьте пункт Set Service type to “Manual” default is “Automatic”. Кроме того, необходимо отметить пункт Copy Configuration File DWRCS.INI. Далее нажимаем на кнопку Edit и приступаем к редактированию конфигурационного файла DWRCS.INI, который будет копироваться на удаленный ПК.

После этого откроется окно DameWare Mini Remote Control Properties, в котором можно реализовать все настройки удаленного подключения (рис. 12). В этом окне достаточно много вкладок, но для настройки скрытого подключения потребуется отредактировать всего три: General, User Options и Notify Dialog.

Рис. 12. Диалоговое окно DameWare Mini Remote Control Properties

На вкладке General нужно задать имя пользователя и пароль на подключение, а также указать тип аутентификации. Главное, чтобы учетная запись, под которой производится аутентификация, имелась на удаленном ПК и пользователь под этой учетной записью входил в группу Администраторы. Что касается типа аутентификации, то можно выбрать тип Allow Proprietary Challenge/Response.

На вкладке User Options необходимо снять выделение пункта Enable User Option Menu, что предотвращает появление пользовательского меню на удаленном ПК (рис. 13).

Рис. 13. Настройка вкладки User Options

На вкладке Notify Dialog нужно снять выделение пункта Notify on Connection (рис. 14). Это предотвратит появление всплывающего уведомления о подключении на удаленном ПК.

Рис. 14. Настройка вкладки Notify Dialog

После того как отредактирован конфигурационный файл DWRCS.INI, можно приступать к удаленной установке серверной части. Для этого в окне Server (Service) Installation нужно нажать на кнопку OK.

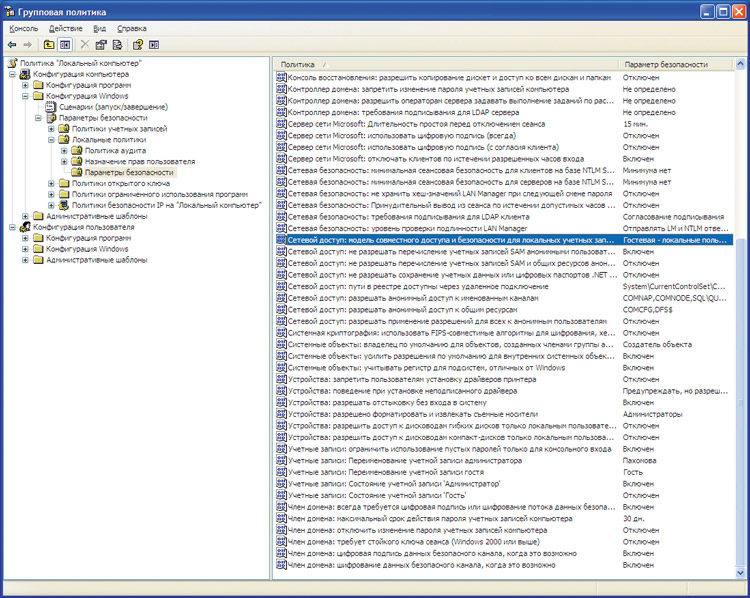

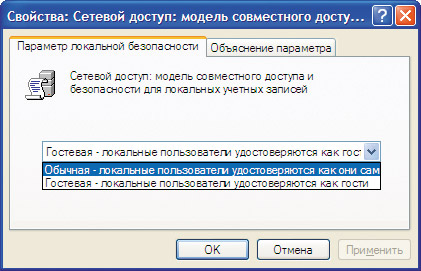

Однако, скорее всего, так просто установить серверную часть программы на удаленный ПК не удастся. Как мы уже отмечали, прежде чем приступать к удаленной установке серверной части программы, необходимо произвести дополнительную настройку на удаленном ПК. Речь идет о том, что на удаленном ПК требуется изменить один пункт в параметрах безопасности. Для этого нужно запустить оснастку Групповая политика и перейти к узлу Конфигурация компьютера/Конфигурация Windows/Параметры безопасности/Локальные политики/Параметры безопасности в левой части окна. Далее находим в списке политик пункт Сетевой доступ: модель совместного доступа и безопасности для локальных учетных записей (рис. 15).

Рис. 15. Редактирование политики на удаленном ПК

По умолчанию для данного параметра локальной безопасности установлено значение Гостевая, то есть значение, при котором пользователи при сетевом доступе авторизуются как Гости. Ну а поскольку учетная запись Гость отключена, то при такой настройке не удастся удаленно подключиться к ПК. Поэтому необходимо изменить значение данного параметра локальной безопасности на Обычная, при котором локальные пользователи авторизуются как они сами (рис. 16).

Рис. 16. Изменение политики безопасности Сетевой доступ:

модель совместного доступа

и безопасности для локальных учетных записей

После этого можно попытаться произвести удаленную установку на компьютер серверной части программы. Заметим, что если серверная часть программы установлена и соответствующая служба запущена, то удаленное подключение к компьютеру возможно уже независимо от настройки политики безопасности Сетевой доступ: модель совместного доступа и безопасности для локальных учетных записей.

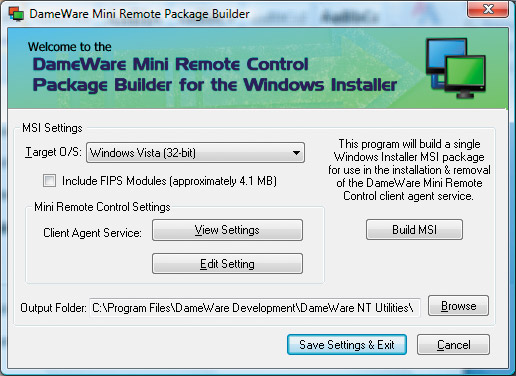

Как видите, удаленная установка серверной части программы не имеет реальных преимуществ в сравнении с ручной установкой. Как мы уже отмечали, в программе DameWare NT Utilities предусмотрена и возможность ручной установки серверной части. Для этого нужно запустить утилиту Dame Ware Mini Remote Control Client Agent MSI Builder, которая предназначена для создания пакета для установки на удаленный ПК (рис. 17).

Рис. 17. Окно утилиты Dame Ware Mini Remote Control Client Agent MSI Builder

Данная утилита позволяет выбрать тип операционной системы на удаленном компьютере и отредактировать настройки конфигурационного файла DWRCS.INI. Для редактирования файла DWRCS.INI нужно нажать на кнопку Edit Settings в окне программы Dame Ware Mini Remote Control Client Agent MSI Builder. При этом откроется INI-файл, который редактируется обычным образом. В нем нужно проверить, чтобы для параметров Notify On New Connection и Show SysTray Icon было установлено значение No.

После этого сохраняем файл и в окне Dame Ware Mini Remote Control Client Agent MSI Builder нажимаем на кнопку Build MSI. После этого в директории, указанной в текстовом поле Output Folder, будет создан MSI-файл, который необходимо скопировать на внешний носитель и запустить на удаленном ПК.

В заключение описания возможностей программы DameWare NT Utilities отметим, что стоимость одной лицензии (на управление одним ПК) составляет 289 долл. Однако можно отдельно приобрести пакет DameWare Mini Remote Control для удаленного управления компьютерами. В этом случае одна лицензия будет стоить 90 долл.